ESCUELA SUPERIOR DE INGENIERÍA MECÁNICA Y

ELÉCTRICA

La modulación Codificada Entramada (TCM) en los

nuevos estándares de comunicación

T E S I S

Que para obtener el título de

Ingeniero en Comunicaciones y Electrónica

P R E S E N T A

Hector Flabio Balderas Serrato

ASESOR: M. en C. Miguel Sánchez Meraz

AGRADECIMIENTOS

Quiero agradecer a Dios por haberme permitido llegar a esta meta que me había propuesto y por la familia que me dio, pues sin su apoyo este trabajo sería definitivamente imposible.

También un agradecimiento a todos y cada uno de mis maestros que, desde mi formación preescolar, han contribuido a hacerme el profesional que hoy soy.

Al Maestro Miguel Sánchez por la oportunidad que me dio de trabajar con él y el apoyo que me brindó como asesor para poder desarrollar este trabajo.

Al Dr. Antonio Osorio y al M. en C. Floriberto Ortiz por haber dedicado parte de su valioso tiempo para, con su experiencia y conocimientos, realizar correcciones y observaciones al trabajo y con ello lograr de éste una tesis de calidad.

A mis compañeros y amigos que compartieron conmigo opiniones, conocimientos, preguntas, respuestas, etc.

A todos ustedes MUCHAS GRACIAS.

ÍNDICE DE FIGURAS

FIGURA 1: Esquema general de un sistema de comunicaciones digitales (tomada de [3])...…. 8

FIGURA 2: Modelo en tiempo discreto de un sistema LMDS utilizando TCM………..… 16

FIGURA 3: Codificador Convolucional………..…… 22

FIGURA 4: Codificador convolucional de razón ½ (tomada de [5])………..…… 23

FIGURA 5: Codificador sistemático con R= ½ (tomada de [5]) ………..……… 24

FIGURA 6: Codificador, diagrama de estado y diagrama trellis de un codificador con

G(x) = [1+ x2, 1+ x + x2] (tomada de [5])... 26 FIGURA 7: Codificador convolucional sistemático (n, n-1,m) con

retroalimentación (tomada de [9])………..………. 28

FIGURA 8: ωodificador convolucional de cuatro estados y R= 2/3 (tomada de [9])………..… 28

FIGURA 9: Codificador convolucional sistemático (3, 2, 2) con

retroalimentación (tomada de [9])………..…….. 29

FIGURA 10: Etapas de procesamiento de un código convolucional………..………. 30

FIGURA 11: Notación asociada con la transición de estados (tomada de [5])……...………... 32

FIGURA 12: La etapa Viterbi: Selección de la trayectoria con la mejor

métrica (tomada de [5])………..….. 33

FIGURA 13: Trayectoria a través de la trellis que corresponde al ejemplo de

decodificación con el algoritmo de Viterbi………..……. 35

FIGURA 14: Decisiones suave y dura de un decodificador de Viterbi………..…. 41

FIGURA 15: Diagrama trellis para el código [133,171] R= ½ y K=7………..…….. 41

FIGURA 16: Trellis repetitiva para el codificador [133,171] con decodificación

con el algoritmo de Viterbi………..…. 42

FIGURA 17: Decodificación hacia atrás para ui ………..……… 42

FIGURA 19: Codificador/ modulador de Ungerboeck [1 y 2]………..……... 44

FIGURA 20: (a) Modulador básico; (b) modulación codificada………..………… 45

FIGURA 21: Ejemplo práctico del funcionamiento de TωM………..……… 46

FIGURA 22: Constelaciones PSK………..…….. 47

FIGURA 23: Particionamiento de conjuntos de una constelación 8-PSK………..….... 49

FIGURA 24: Diagrama de bloques de un codificador TCM………..……... 50

FIGURA 25: Esquema TCM: a) Codificador convolucional; b) Trellis de 4 estados; c) mapeo de los bits codificados (c1, c2, c3) en los puntos de señal………..….…. 50

FIGURA 26: Determinación de la distancia mínima en la trellis………..……... 51

FIGURA 27: Implementación de TCM 8-PSK con codificador retroalimentado………..…….. 54

FIGURA 28: Diagrama no retroalimentado del esquema 8-PSK de la fig. 27…………..…….. 55

FIGURA 29: Codificador de cuatro estados utilizado en esquemas TCM 8-PSK…………..…. 55

FIGURA 30: Forma no retroalimentada del codificador de la figura 29…………..……… 56

FIGURA 31: Esquema general de simulaciones realizadas………..………... 57

FIGURA 32: Diagrama de flujo de un codificador/decodificador convolucional………..…….. 59

FIGURA 33: Imagen de la pantalla que presenta el programa que simula la codificación convolucional y la decodificación con el algoritmo de Viterbi de una secuencia de datos………..……... 61

FIGURA 34: Diagrama de flujo de un codificador/ decodificador con ambos tipos de decodificación………..…………. 63

FIGURA 35: Tasa de Error de Bit (BER) como función de la RSR para un codificador R= ½ con una ventana de 32 bits y decodificación con el algoritmo de Viterbi usando decisión dura………....…….. 65

FIGURA 36: BER como función de la RSR para un codificador R= ½ con una ventana de 32 bits y decodificación con el algoritmo de Viterbi usando decisión suave con 8 niveles de cuantización………. 66

FIGURA 38: Resultados teóricos vs. canal AWGN simulado……….... 68

FIGURA 39: Modelo Simulink utilizado para simular un sistema de codificación convolucional con decodificación basada en el algoritmo de Viterbi con decisión suave…... 69

FIGURA 40: Parámetros del generador de datos de Bernoulli……… 70

FIGURA 41: Parámetros del bloque codificador convolucional……….. 71

FIGURA 42: Parámetros correspondientes al modulador BPSK. ………... 71

FIGURA 43: Parámetros del bloque del canal AWGN. ……….… 72

FIGURA 44: Bloques integrantes del subsistema demodulador. ……… 73

FIGURA 45: Cuadro de diálogo de los parámetros correspondiente al decodificador de Viterbi……….. 73

FIGURA 46: Parámetros modificables del bloque que calcula la tasa de error.…...……..….… 75

FIGURA 47: Cuadro de diálogo del bloque que envía los datos al espacio de trabajo de MATLAB. ………... 76

FIGURA 48: Resultados de la tasa de error obtenidos implementando el sistema con bloques simulink. ……….. 78

FIGURA 49: Modelo Simulink utilizado para implementar la decodificación de de códigos convolucionales utilizando decisión dura (un nivel de cuantización). ………. 78

FIGURA 50: Bloques integrantes del subsistema BPSK decisión dura. ………. 79

FIGURA 51: Parámetros modificados al bloque decodificador de Viterbi. ……… 79

FIGURA 52: Desempeño de los codificadores implementados en simulink………...…… 80

FIGURA 53: Modelo Simulink utilizado para implementar un sistema TCM. ………. 81

FIGURA 54: Parámetros a definir en el bloque codificador TCM………... 81

FIGURA 55: Cuadro de dialogo del bloque correspondiente al canal AWGN del Sistema simulado…….……….…… 82

FIGURA 56: Esquema TCM 8-PSK de dos estados simulado....………. 83

FIGURA 57: Parámetros correspondientes al decodificador TCM. ……… 83

ÍNDICE DE TABLAS

TABLA 1: Cronología de la estandarización………... 11

TABLA 2: Estándares para módems de alta velocidad sobre redes telefónicas……… 12

TABLA 3: Respuesta al impulso del codificador del ejemplo 1……….………… 23

TABLA 4: salidas correspondientes al codificador del ejemplo 3……….… 34

TABLA 5: Resultados obtenidos y publicados por ungerboeck [2] ……… 53

ÍNDICE GENERAL

ÍNDICE

DE FIGURAS……….. iii

ÍNDICE

DE TAψLAS ………... vi

JUSTIFICACIÓN

………...…….…………...…...…………...… 3

OψJETIVOS……...………...………...………...… 4

I.- INTRODUCCIÓN

……….

... 5

II.-

ESTÁNDARES DE ωOMUNIωAωIÓN………..……... 9

III.-

CODIFICACIÓN

PARA ωONTROL DE ERROR…………... 17

IV.-

CÓDIGOS

ωONVOLUωIONALES………... 20

IV.1.-

DESCODIFICACIÓN CONVOLUCIONAL: ALGORITMO DE VITERBI………... 30

IV.1.1 Decodificación dura y suave... 40

V.-

MODULAωIÓN ωODIFIωADA TRELLIS (TωM)…….….…...… 44

VI.-

SIMULACIÓN Y RE

SULTADOS………...…... 57

VI.1.- Codificación/decodificación convolucional... 58

VI.2.- Simulación en MATLAB de códigos convolucionales con diferente

longitud de restricción... 60

VI.3.- Simulación del canal AWGN en MATLAB... 67

VI.5.- SIMULACIÓN DE CÓDIGOS TCM... 80

VII.-

ωONωLUSIONES………...…. 85

REFERENωIAS...………...…... 86

ANEXOS………...…... 89

JUSTIFICACIÓN

El propósito de cualquier sistema de comunicaciones es transmitir información desde una fuente a un destino mediante un canal de comunicaciones. Un ingeniero en comunicaciones usualmente tiene muy poco control sobre estos tres componentes. Su rol es diseñar transmisores y receptores que envían la salida de la fuente sobre el canal al destino con alta fidelidad (baja distorsión, que puede evaluarse mediante probabilidad de error).

Como ya se ha mencionado, en las telecomunicaciones se ha hecho indispensable el manejo digital de los datos ya que muchos de los algoritmos de codificación y decodificación de los mismos así lo precisan.

La digitalización de los datos conviene porque:

* Es más fácil diseñar algoritmos de procesamiento de señales digitales que analógicas

* Se ha logrado implementar exitosas aplicaciones de la codificación con control de error debido a la gran abundancia de técnicas de control de error y algoritmos de procesamiento digital.

Una aplicación importante de la codificación con control de error fue en dispositivos de almacenamiento, como en los reproductores de CD que usan códigos Red-Solomon para manejar la probabilidad de error que introduce el lector óptico en la reproducción de alta fidelidad sin corrección de error.

Otro logro fue la exitosa aplicación del control de error de banda limitada de los canales telefónicos, donde la modulación codificada entramada (TCM) fue utilizada para producir

OBJETIVOS

•

Presentar una revisión de la Modulación Codificada Entramada TCM así

como los conceptos que involucra.

•

Desarrollar módulos de software en MATLAB útiles para la

implementación de un sistema TCM.

Capitulo I

INTRODUCCIÓN

Parte fundamental para la elaboración del presente trabajo es la búsqueda y recopilación de información referente a los temas que anteriormente se refirieron. En seguida se presenta la información básica necesaria para la comprensión de los esquemas TCM y su funcionamiento, posteriormente se incluyen y explican los distintos códigos que se implementaron para realizar las simulaciones correspondientes.

Debido al gran desarrollo de los circuitos de alta velocidad y la integración de gran escala (VLSI) los equipos de procesamiento y almacén de datos han optado por el uso de técnicas digitales.

Los sistemas digitales codifican los datos en ceros ―0‖ y unos ―1‖ lógicos que son resultado de la apertura o cierre de los interruptores semiconductores que contienen.

En la mayoría de los procesos la información se captura en forma analógica, a través de sensores, ésta tiene que ser codificada a cadenas de ceros y unos. Tanto este proceso de codificación como el opuesto (de digital a analógico) los encontramos en todos los sistemas.

Las ventajas del manejo de señales digitales son muchas, como el hecho de que el receptor, en el caso más simple, sólo se encarga de tomar una decisión entre un número finito de señales discretas y definir un cero o un uno y no hace estimaciones sobre señales como en el caso de un receptor analógico.

En la figura 1 se presenta el esquema general de un sistema de comunicaciones digitales, de la figura se puede decir que los sistemas de comunicación digitales pueden partir tanto de datos digitales (como las manejadas por la computadora) como de datos presentes en forma analógica (la señal recibida de un micrófono, por ejemplo), en este último caso se digitaliza la señal para poder representarla en secuencias de ceros y unos, en ocasiones es necesario eliminar del dato

digital información innecesaria esto con el fin de garantizar que cada bit de información tenga la misma probabilidad de ocurrencia (más adelante se verá por qué esto es importante). El codificador de canal se encarga de agregar redundancia controlada para realizar la transmisión a través del canal. Por su parte, el modulador convierte los símbolos discretos en formas de onda que se transmitirán a través del canal de formas de onda.

Modulación de amplitud (ASK, Amplitude Shift Keying): La amplitud de la portadora

se ve afectada por los bits de datos.

Modulación de fase (PSK, Phase Shift Keying): Se trabaja sobre la fase de la señal

portadora.

Modulación de amplitud en cuadratura ( QAM, Quadrature Amplitude Modulation):

Que puede verse como una forma de combinación de modulación de amplitud y modulación de fase.

Modulación en frecuencia (FSK, Frecuency Shift Keying): se modifica la frecuencia

de la señal portadora.

Modulación de fase continua (CPM): A diferencia de PSK la fase de la portadora es variante en el tiempo.

Modulación Codificada Trellis (TCM, Trellis Coded Modulation): Esencialmente es

CPM con la ventaja de que se codifica y se modula al mismo tiempo.

Es este ultimo tipo de modulación motivo de estudio de este trabajo debido a que posee características que lo hacen único, tales características son:

Permiten incrementar la tasa de transmisión de datos sin incrementar el ancho de banda debido a que se transmite más información por cada símbolo.

Se realizan las funciones de codificación y modulación de manera conjunta.

La tasa de transmisión de símbolos no aumenta aunque ellos contengan más información.

El codificador mapea los bits de información en un número mayor de bits de código.

En general, los poderosos esquemas de modulación TCM en los sistemas mejoran significantemente la ganancia del sistema e inmunidad a interferencia, lo que se traduce directamente en enlaces mas largos, antenas mas pequeñas y menor costo de implementación.

Los esquemas TCM más sencillos (cuatro estados) pueden mejorar en 3dB la ganancia total del sistema, mientras que los más complejos pueden sobrepasar los 6dB.

Del lado del receptor se tienen las acciones inversas que se deben realizar a la información proveniente del canal para obtener la información original.

Existen otros métodos para corregir errores como el caso del requerimiento automático de retransmisión (ARQ, por sus siglas en inglés), sin embargo, estos métodos no son motivo de

estudio para este trabajo.

Es muy importante mencionar que las señales digitales son más confiables en ambientes con mucho ruido, porque a pesar de la presencia de éste, es posible detectar la señal para recuperar los datos y, mediante técnicas de corrección de error, también corregir los errores creados durante la transmisión. Los datos digitales pueden ser codificados fácilmente tanto para crear una interdependencia entre un gran número de símbolos, como para habilitar al receptor para realizar una detección más exacta de los símbolos. Esto se denomina codificación con control de error.

La estructura del trabajo está planeada de manera que se establezcan las bases necesarias para la fácil comprensión del funcionamiento de los esquemas TCM, para ello es importante entender en qué radica la importancia del uso de modulación trellis (como también se le conoce a TCM, por la manera que representarse), es por ello que en el capitulo II se presenta una breve introducción a lo que son los estándares de comunicación así como las aplicaciones más comunes que ha tenido la modulación TCM desde sus inicios.

En el capituloIV se presenta una estudio de los codificadores convolucionales que son parte fundamental de este tipo de modulación y que es de fundamental importancia conocer para comprender el funcionamiento de los esquemas TCM. Si bien es cierto que la modulación trellis también se implementa con otros tipos de codificadores, el desempeño que tiene en conjunto con codificadores convolucionales es mucho mejor. Es por ello que en el capitulo III se hace mención de otros tipos de codificación que existen y qué desventajas tiene su uso con respecto a los códigos convolucionales.

Otra parte fundamental del proceso de envío / recepción de los datos digitales es la manera en como se reciben del canal y se reconstruyen para obtener nuevamente los datos originales, esta acción la realiza el decodificador/demodulador. Es por ello que también en el capítulo IV se estudia el algoritmo de decodificación de Viterbi. Se eligió este algoritmo debido a que en estudios anteriores se ha demostrado que ofrece un mejor desempeño del esquema TCM en cuanto a la tasa de error de bit (BER, por sus siglas en inglés) y sobre todo por la facilidad de implementación en software al ser un algoritmo recursivo.

Ya con las bases necesarias es posible comprender cómo es que se realiza el proceso de codificación/decodificación de los esquemas TCM por lo que en el capítulo V se comienza con el estudio de este tipo de modulación.

FIGURA 1: Esquema general de un sistema de comunicaciones digitales

Debido a la tendencia de los sistemas hacia la digitalización, la simulación de los mismos se vuelve una herramienta indispensable para evaluar su desempeño sin necesidad de implementarlos en campo. Por esta razón en la Sección de Estudios de Posgrado (SEPI) de la ESIME-ZAC se tienen varios proyectos de este tipo. El presente trabajo forma parte de un proyecto más amplio que pretende implementar diferentes estándares de radio sobre hardware programable (FPGA). El primer paso en el desarrollo de estos prototipos es la simulación de los sistemas en MATLAB y lenguaje C.

Finalmente se concluye que los diversos módulos de software implementados son útiles para investigar el desempeño de diferentes implementaciones de TCM debido a la gran similitud que los resultados obtenidos tienen con modelos teóricos o con otras simulaciones documentadas. Por tal motivo los resultados obtenidos de este trabajo servirán como base para los trabajos que se realizan en la SEPI para la implementación de hardware que trabaje con esta tecnología.

Digitalizador

ARQ

Descompresión fuente Detección de

error Codificador/

Modulador Demodulador/Decoder

Compresión de fuente

Sincronización

Canal

Conversor D/A

Dato digital

Información analógica

Control de error hacia delante FEC

Información Analogica

Capitulo II

ESTANDARES DE COMUNICACIÓN

Las tecnologías de telecomunicaciones han progresado incesantemente desde la investigación hacia la estandarización de la implementación de sistemas. Los estándares de telecomunicaciones son conjuntos de normas y recomendaciones técnicas que regulan la transmisión en los sistemas de comunicaciones.

El proceso de comunicación es regido por las siguientes cuatro leyes: La ley de Shannon

W N

P W

C

0 2 1

log

...

(1)Donde C es la capacidad de un sistema de comunicaciones en bits por segundo, P es la potencia de la señal en Watts, W es el ancho de banda de la señal en Hertz, y N0 es la densidad espectral de la potencia del ruido unilateral en Watts/Hertz. La ley de Shannon dice que si hay un transmisor y un receptor, la capacidad del canal de comunicación depende linealmente del ancho de banda disponible y logarítmicamente de la relación señal a ruido (RSR). Esto significa

que es más difícil incrementar la capacidad de canal incrementando la relación señal a ruido que incrementando el ancho de banda disponible.

La ley de Moore

Establece que el nivel de integración de los circuitos integrados se duplicará cada 18 meses. Tercer principio. La utilidad de una red es proporcional al cuadrado de la velocidad de conexión.

Cuarto Principio. Establece que la utilidad de una red es proporcional al cuadrado del número de dispositivos que pueden ser conectados. Con respecto a un dispositivo en particular esta regla dice que la utilidad de un dispositivo es proporcional al cuadrado del número de dispositivos con los cuales puede comunicarse.

Las tecnologías de comunicación y los estándares de comunicación han buscado, desde los trabajos de Shannon en 1948, acercarse más a la capacidad de Shannon. Mientras los dos primeros principios se refieren a la pregunta de qué puede ser lo ideal, el tercero y cuarto se refieren a cómo un incremento en la utilidad puede mejorar el desempeño—incrementando la tasa de comunicación e incrementando el número de dispositivos unidos—. El desarrollo de los estándares de telecomunicaciones de la IEEE 802 es una buena manifestación de esas leyes fundamentales de comunicación. Los estándares de Comunicación proporcionan la tecnología para interconectar un gran número de dispositivos a tasas de datos cada vez mayores.

Habilidad de transportar voz, audio y video, además de datos de computadora.

Incluyen dispositivos con diferente precio, consumo de potencia y tasas de datos para operar.

Asignación de espectro eficiente y dinámica entre los dispositivos conectados

De manera adicional la tabla 1 incluye una cronología de la fundación de algunas organizaciones estandarizadoras y la publicación de los estándares más importantes.

Algunas de las organizaciones estandarizadoras son: ISO International Standards Organization (Organización Internacional de Estándares), el IEEE (Instituto de Ingenieros Electrónicos y Eléctricos) que es la encargada de fijar los estándares de los elementos físicos de una red, cables, conectores, etc., ANSI American National Standards Institute (Instituto Nacional Americano de Estandarización ), TIA Telecommunications Industry Association ( Asociación de Industrias de Telecomunicaciones) y la Alianza de Industrias de Electrónica (EIA, por sus siglas en inglés).

El comité que se ocupa de los estándares de computadoras a nivel mundial es de la IEEE en su división 802, los cuales se dedican a todo lo relacionado con sistemas de red.

En los últimos años se han desarrollado diversos estándares para comunicaciones digitales inalámbricas con distinto tipo de acceso a redes de comunicaciones e interacción de sistemas. Estos estándares se pueden clasificar en 3 grandes grupos. Los WPAN (Wireless Personal Area Network), WLAN (Wireless Local Area Network) y los WMAN (Wireless Metropolitan Area Network). Los primeros están ideados para comunicaciones de muy bajo alcance y muy baja

potencia, siendo el estándar más conocido de esta familia bluetooth, que nos permite

transmisiones de hasta 1Mbps a distancias de varios metros. En general, estos estándares están diseñados para que los dispositivos que los implementan sean de bajo costo. Los estándares WLAN son los estándares que nos permiten conexiones de hasta varias decenas de Mbps para alcances de hasta centenares de metros. El estándar más conocido de esta familia es el WiFi que permite conexiones de hasta 11Mbps. Por ultimo los WMAN son estándares que permiten conexiones de varios kilómetros y velocidades de hasta 75Mbps, en la configuración actual de WiMax.

133 y 171 en notación octal. Las otras tasas se obtienen por omisión de perforado de ciertos bits de la palabra. La decodificación se realiza indiscutiblemente con el algoritmo de Viterbi.

TABLA 1: Cronología de la estandarización

1865 Es fundada la ITU (International Telegraph Union), primer esfuerzo para estandarizar las telecomunicaciones en diferentes países.

1884 Es fundada la IEEE (Institute of Electrical and Electronics Enginneers). 1906 Se funda la IEC (International Electrotechnical Commission). Crea

estándares para ingeniería eléctrica y electrónica.

1918 Es fundada la ANSI (American National Standards Institute), enaltece la competividad global de los negocios de Estados Unidos y la "calidad de vida del estadounidense".

1932 Se crea la Unión Internacional de Telecommunicaciones ITU (antes Unión Internacional de Telegrafía)

1947 Se hicieron varios cambios en el funcionamiento y en la estructuración de la ITU, que hasta hoy continúan presentes.

Se crea la ISO (International Organization for Standardization)

1976 La ISO/IEC crea Joint Technical Committee 1(JTC 1). Primer esfuerzo

para crear estándares Internacionales de IT (Information Technologies). 1980 La IEEE establece el comité de estándares LAN MAN 802

1982 La ARPA (Advanced Research Project Agency) define el protocolo TCP/IP para utilizarlo en Arpanet

1983 La IEEE aprueba la tecnología Ethernet 802.3 originalmente desarrollados por NEC, Intel y Xerox.

1984 ANSI comienza a desarrollar los estándares para FDDI (Fiber .Distributed Data Interface). 13 años después -y 19 estándares más tarde- el trabajo continúa.

1985 La IEEE aprueba Token Ring 802.5

1986 Se hace la primera junta de la IETF (Internet Engineering Task Force) con 15 asistentes.

1988 Se funda la OSF primer consorcio de vendedores

Se funda la ETSI (European Telecommunications Standards Institute) 1990 Microsoft define NDIS (Network Device Interface Specification). 1991 Se funda Frame Relay Forum, otro Consorcio de Fabricantes

1992 Es fundado ATM Forum, establecido por NEC, Northern Telecom, Sprint y Sun.

1994 Es fundado ADSL Forum

1995 IEEE aprueba Fast Ethernet (802.3u) y 100VG-AnyLAN (802.12). 1996 Es fundado Gigabit Ethernet Alliance

Tabla 2: Estándares para módems de alta velocidad sobre redes telefónicas

Estándar

CCITT Tasa de bit

(bps)

Esquema de

modulación de transmisión Cables /modo Duplex

Síncrono/

asíncrono Tipo de línea (dial up/ dedicada)

V.32 9,600 2-D TCM/ 32-CR 2/ full Síncrono conmutada

V.33 14,400 2-D TCM/ 128-CR 4/ full Síncrono dedicada

V.34 28,800 4-D TCM/ 960-CR 4/ full Síncrono dedicada

El ancho de banda de los canales telefónicos se extiende por lo general de 300 Hz a 3400 Hz y son un excelente ejemplo de canales de ancho de banda limitado. En 1982 se formó el grupo de estudio International Telephone and Telegraph Consultative Committee (CCITT) dedicado a

estandarizar una familia de módems para transmisión de datos sobre canales de voz. Durante 1983 se consideró la modulación TCM de una y dos dimensiones con esquemas de señalización QAM. De modo que la recomendación CCITT V.32 para transmisiones de dos hilos por arriba de 9.6 Kbits/s (Kbps) y una tasa de símbolos de 2400 bits/símbolo (también denominados bauds) eligió un codificador convolucional rotacionalmente invariante a 90º de ocho estados con una decodificación de máxima probabilidad con decisión suave acompañado de una constelación 32-Cross que logró conseguir una ganancia de código de 4 dB comparada con una señal no codificada 16-QAM. Una versión modificada de éste estándar que usa el mismo codificador que el V.32 pero una constelación expandida 128-Cross para cuatro hilos y tasas de transmisión arriba de los 14.4 Kbps fue propuesta por CCITT grupo de estudio XVII en 1985 y adoptada por el estándar V.33 en 1991.

En 1993, la Unión Internacional de Telecomunicaciones en su sector de estandarización de telecomunicaciones (ITU-T, por sus siglas en inglés) grupo de estudio 14 (formalmente CCITT grupo de estudio XVII) diseñó una nueva recomendación de módem de alta velocidad, V.34 o V.fast. Se trata de un estándar análogo de módems para transmisiones full-duplex a tasas arriba

de 33.6 Kbps sobre redes estándar de telefonía, maneja códigos convolucionales sistemáticos rotacionalmente invariantes de 16 estados con una ganancia de 4.2 dB, de 32 estados con una ganancia de código de 4.5 dB y de 64 estados con ganancia de código de 4.7 dB y una constelación (más adelante se definirá el término constelación) de señales 960-QAM, ésta expansión de constelación ayuda a proteger de distorsiones no Gaussianas.

A altas tasas de transmisión, el estándar V.34 implica algunas técnicas avanzadas de procesamiento de señales. Emplea una ecualización no lineal en el transmisor usando un precodificador para reducir el incremento del ruido de ecualización causado por la distorsión de la amplitud. Para mejorar la inmunidad al ruido la constelación de señales 4-D (esquemas TCM de cuatro dimensiones) se determina por la imposición de una distribución de probabilidad Gaussiana 2-D en la constelación 2-D de señales. En la tabla 2 se observa un breve resumen referente a los estándares ITU-T V.32, V.33 y V.34.

Es importante mencionar que los módems V.90 de 56 Kbps que actualmente se usan recaen en una tecnología diferente y más importante aún, en un canal diferente. Dado que las líneas telefónicas urbanas portan canales digitales de 64 Kbps entre las estaciones locales de conmutación, los cables de par trenzado de las estaciones de conmutación hacia los teléfonos del usuario final son análogos y, no sufren de ruido de cuantización1, tienen una relación señal a ruido (SNR) más grande, casi todo el tráfico de datos puede ser transportado hacia el usuario final por un módem que trate las líneas telefónicas como un canal digital en vez de canales de ruido de banda de voz. Esto es precisamente lo que el estándar V.90 hace.

1 El ruido de cuantización es el error que se comete cuando una señal analógica se analiza en base a diferentes

Para fines de la década del 80 se enfocó nuevamente la atención sobre los esquemas TCM para su uso en tecnologías espaciales y de aeronáutica como es el caso del experimento realizado por la Agencia Espacial de Estados Unidos (NASA) referente a comunicación móvil satelital con el objeto de transmitir con tasas de 4800 a 9600 bps conversaciones codificadas digitalmente sobre un canal RF de 5 KHz con una tasa de error de 10-3. El proyecto denominado (MSAT-X) consistió en dos etapas: la primera, establecer una comunicación full- duplex de voz

y datos a 4.8 Kbps (sobre un canal de 5 KHz) a través de un satélite entre un centro en New Jersey y otro en Connecticut. La segunda parte consistió en establecer la misma comunicación entre una estación fija en tierra y un boeging 727 sobrevolando la costa este de los Estados Unidos. El sistema MSAT-X se basó en una arquitectura de Acceso por División Múltiple de Frecuencia (FDMA por sus siglas en inglés) con una modulación trellis 8DMPSK en conjunto con otros sistemas y un protocolo de red que integra voz y datos. Como resultado se obtuvo una comunicación confiable y segura.

En 1992 surgió un nuevo interrogante, dado que ya se poseía una ganancia de hasta 3 dB en las transmisiones satelitales, ¿Cómo lograr ganancias superiores a 5 dB sin que ello implique un aumento en la complejidad del decodificador y además sin tener que incrementar la potencia?, la respuesta fue combinar la modulación codificada trellis con codificación concatenada logrando con ello transmisiones con una mejor confiabilidad, ganancia de código, eficiencia de ancho de banda y una complejidad de decodificación menor.

Otra importante área en la que ha tenido gran auge el uso de esquemas TCM es la Televisión Digital o de Alta definición (HDTV).

Al inicio de la década de los años 80 en Japón se define por primera vez la televisión de alta definición HDTV. Mediante el proyecto Eureka EU95 (registrado ante la ITU en 1987) se determina una norma Europea para dicho sistema. En Estados Unidos la Comisión Federal de Comunicaciones (FCC) solicita en 1990 la entrega de propuestas para HDTV. En 1995 se debe decidir en 5 propuestas que cumplen las condiciones de compatibilidad con NTSC. Los dos sistemas estandarizados hasta el momento fueron MUSE (Multiple-Sub-Nyquist Sampling Encoding) y MAC (Multiplexed Analogue Components).

La televisión HDTV digital ha generado dos normas similares. La DTV (Digital TeleVision)

en Estados Unidos incorpora varios procesos de compresión de imágenes: modelado perceptual, estimación de movimiento jerárquico, compensación de movimiento bidireccional. El canal de audio utiliza el sistema Dolby AC-3. Se utiliza la modulación VSB (Vestigial Side-Band) con

codificación Trellis y codificadores con control de error hacia adelante (FEC, por sus siglas en inglés) del tipo Reed-Solomon y convolucionales. En el diagrama de bloques de esta norma se encuentra la parte de codificación trellis cuyas características son las siguientes:

Entrada de dos bits en paralelo. Se codifica en forma diferencial una de las líneas de datos.

La otra línea de datos permite obtener la codificación convolucional. El resultado son 3 datos en paralelo: FEC-2/3.

Los datos son mapeados en un símbolo de 8 estados (000= -7, 001= -5, -3, -1, +1, +3, +5, 111= +7).

El codificador Trellis (como también se conoce al codificador convolucional) tiene incorporado un Interleaver (intercalador que es un dispositivo que cambia el orden de los bits de datos pero de manera irregular es decir, de manera aleatoria) para mejorar las prestaciones frente a ráfagas de errores.

Opera con 12 codec (codificadores/decodificadores) Trellis idénticos en paralelo de forma que la salida extrae un símbolo de cada uno de ellos.

El codificador trellis FEC-2/3 no se utiliza para la tasa de datos de 38,6 Mb/s (16-VSB) pero el FEC-RS (que utiliza código Reed-Solomon, por ellos se escribe RS) es el mismo.

Para el mismo tipo de aplicación de televisión en Europa se preparó la norma DVB (Digital Video Broadcast). El proyecto se inició en 1993 y reemplazó al Eureka. Se dispone de formatos

para DVB-S(satélite), DVB-C(cable) y DVB-T(terrestre). Utiliza anchos de banda de 6 y 8 MHz. Es de características muy similares a la norma ATSC pues en la parte de codificación/modulación utiliza codificadores convolucionales (de tasas 1/2, 2/3, 3/4, 5/6 o 7/8) y modulaciones (QPSK, 16-QAM o 64QAM).

En este mismo entorno de televisión digital se encuentran las transmisiones de tv por cable (CATV, CAble TeleVision) y satelital (DBS, Direct Broadcast satellite) que son de ancho de

banda limitado y utilizan la misma compresión de video y audio que HDTV por lo que se hace necesario el uso de los esquemas TCM para aprovechar al máximo el ancho de banda disponible y realizar una transmisión confiable.

Los esquemas TCM también se aplican en redes locales inalámbricas como las de Servicio de Distribución Local Multipunto (LMDS, Local Multipoint Distribution Service) que operan a nivel

mundial en rangos de 26 a 43 GHz con grandes anchos de banda (de 0.1 a arriba de 2 GHz) pero no son consideradas como redes de comunicaciones móviles, sino como redes de acceso inalámbricas fijas, donde el equipo del usuario final no requiere de movilidad alguna, por ejemplo una PC. Los sistemas LMDS permiten un rápido despliegue en comparación con las tecnologías homólogas basadas en cable e incluso con relación a sus homólogas inalámbricas, a lo que se suma su carácter celular, que le dota de elevada escalabilidad, permite el acceso a Internet de alta velocidad, tanto para el sector residencial (aun no, en la actualidad por su elevado costo de renta) como para el empresarial, gracias a las técnicas digitales. Finalmente, esta tecnología presenta un importante potencial como tecnología de acceso (especialmente compatible con las redes de fibra óptica, redes HFR, Hybrid Fibre Radio) para nuevos operadores que no dispongan de grandes

recursos financieros.

Codificador TCM 1

Codificador TCM 2

X

X

+ Decodificador TCM 1

Celula deseada

Bits de entrada

Celula en el mismo canal

Sk

Uk

a

b

nk

rk Bits de salida

Bits de entrada

FIGURA 2: Modelo en tiempo discreto de un sistema LMDS utilizando TCM.

En lo referente a redes inalámbricas la modulación TCM está siendo estudiada por que permite aumentar las tasas de transmisión y reduce los errores provocados por interferencia. Como ejemplo está la publicación localizada en [24], aquí se propone implementar esquemas de modulación TCM para mejorar transmisiones inalámbricas de corta distancia entre dispositivos portátiles como lap tops, reproductores de MP3 y de CD logrando velocidades de transmisión de hasta 55 Mbps aún con archivos que pueden tener tamaños del orden de los 3 Mbytes.

Finalmente una aplicación más de los esquemas TCM tiene lugar en la Líneas de Abonado Digital (DSL, Digital Subscriber Line) que es una tecnología que permite una conexión a una red

con más velocidad a través de las líneas telefónicas. Se trata de tecnología alternativa al (RDSI, Red Digital de servicios Integrados). Engloba tecnologías que proveen conexión digital sobre red telefónica como ADSL, SDSL, IDSL, HDSL, VDSL, etc. DSL envía paquetes de datos con velocidades de 128 Kbps - 1.5Mbps. Por otra parte, la RDSI está disponible en dos diferentes velocidades, es decir, 64Kbps y 128 Kbps. A pesar de tener tasas de transmisión diferentes se trata de dos estándares equivalentes que utilizan muchos de los módems de la actualidad.

Capitulo III

CODIFICACION PARA CONTROL DE ERROR

Tres investigadores marcaron el inicio en el campo del manejo del error y echaron abajo teorías antes planteadas, ellos fueron Shannon, Hamming y Golay. Shannon echó abajo la teoría que explicaba los limitantes fundamentales de la eficiencia de los sistemas de comunicación, Hamming y Golay fueron los primeros en desarrollar esquemas prácticos de control de error. La fórmula más famosa del trabajo de Shannon trata sobre la capacidad de canal de un canal ideal gaussiano de banda limitada (el término Gaussiano se refiere a la distribución de probabilidad que tiene el ruido, recuérdese la campana de Gauss).

...

(2)Donde

C= Capacidad de canal (el máximo número de bits que se pueden transmitir a través del canal por unidad de tiempo).

W= Ancho de banda del canal

S/N= relación señal a ruido del receptor S= Potencia de la señal

N= Potencia del ruido

Debido a su gran importancia, de la fórmula de Shannon se obtienen ciertas variantes que se aplican a distintos tipos de canales de transmisión como es el caso del canal de ruido blanco gaussiano AWGN (Additive White Gaussian Noise) que tiene la forma dada por (1).

Por tanto se puede concluir que los factores que determinan la capacidad de canal son el ancho de banda W, la densidad espectral de potencia del ruido N0 (este término se refiere a la potencia del ruido por unidad de ancho de banda con que contribuyen las componentes de frecuencia centradas en ) y la potencia de la señal S, y que existe una relación directa entre S y W en el sentido en que uno compensa al otro.

Si se piensa en incrementar la potencia de la señal de entrada obviamente incrementa la capacidad de canal, debido a que cuando se tiene disponible más potencia, es posible elegir un mayor número de niveles de entrada al canal de forma que estén más apartados y en consecuencia sea posible enviar más bits de información por transmisión. Sin embargo, el incremento en la capacidad con el aumento de la potencia es logarítmico y suave. Esto se debe a que si se transmite con cierto número de niveles de entrada con una separación Δ, para permitir cierto nivel de inmunidad al ruido y se desea incrementar el número de niveles, es necesario introducir nuevos niveles con amplitudes mayores que la de los niveles existentes y esto requiere gran cantidad de potencia. A pesar de esto, la capacidad de canal podría incrementarse en cualquier valor incrementando la potencia de entrada.

seg bits N

s W

El efecto del ancho de banda del canal, sin embargo, es muy diferente. El incrementar W tiene dos efectos opuestos. Por un lado, sobre un canal de ancho de banda mayor es posible transmitir más muestras por segundo y de esta forma incrementar la tasa de transmisión. Por otro lado, un ancho de banda mayor significa mayor potencia de ruido en el receptor (debido al factor N0W) y esto degrada el desempeño. Esto se observa en los dos W que se encuentran en la relación (1) que describe la capacidad de canal.

Para enviar la información a través de un canal de comunicación se usan actualmente esquemas de codificación tanto en la fuente como en el canal, la codificación del canal tiene como tarea codificar la información adicionando redundancia al mensaje de tal manera que ante la presencia de ruido en el canal se pueda detectar y corregir los errores generados por este; además con la codificación de canal se puede operar con transmisión de baja potencia, realizar transmisiones a largas distancias, mayor tolerancia a la interferencia, transmitir a altas tasas de datos y hacer posible usar antenas pequeñas.

Un sistema de codificación de canal además de corregir errores debe ser capaz de corregir otras fallas que se pueden presentar en la degradación del canal tales como: atenuación de la señal debido al medio, el ruido térmico, interferencia ínter simbólica, interferencia de múltiple usuario, la propagación multidireccional, y limitaciones de potencia.

Para el diseño de la codificación y modulación del canal se deben tener en cuenta cuatro factores:

1. Probabilidad de error (Pe): este factor nos dice que tan confiable es la transmisión, es decir

mide el desempeño de un sistema de comunicación digital.

2. Eficiencia espectral o ancho de banda ( W Rs ): esto mide la eficacia en gasto delancho de

banda, nos dice cuántos bits por segundo (Rs) pueden ser transmitidos enun ancho de banda dado W.

3. Tasa de relación señal a ruido (SNR), este factor es necesario para alcanzar el factor de calidad (QoS) requerido: este parámetro mide cómo el esquema de codificación y modulación hace uso eficientemente de la potencia disponible.

4. Complejidad: Este factor está estrechamente relacionado con el costo del equipo.

En la codificación de canal se distinguen dos métodos:

Corrección de error hacia atrás BEC (Backward Error Correction) ó ARQ (Automatic Repeat reQuest). El cual solo emplea detección de errores, si un error es detectado se solicita

retransmisión de todo el mensaje. Mientras este método tiene una baja complejidad en los esquemas de corrección de errores, se debe disponer de una comunicación dúplex, además la retransmisión trae como consecuencia retardos a nivel del tiempo, que en aplicaciones críticas como las de tiempo real no es aconsejable.

la siguiente manera: un codificador binario de FEC toma k bits a la vez y produce una salida

(o palabra de código) de n bits, donde n>k.

Mientras que hay 2n secuencias posibles de n bits, solamente hay un subconjunto

pequeño de ellos, 2k, que serán palabras de código válidas. El cociente k/n se llama la tasa de

código.

Entonces en el receptor, un decodificador de FEC puede explotar la redundancia de una manera tal que un número razonable de los errores de canal pueda ser corregido. Con un código FEC se logra tolerar más errores de canal, los sistemas codificados pueden permitirse funcionar con más baja transmisión de potencia, transmitir a largas distancias y tolerar más interferencia, y hace posible el uso de antenas más pequeñas, y se podría transmitir a una mayor velocidad para una potencia de transmisión dada. El método FEC solo requiere una comunicación simplex, este método es muy atractivo en sistemas de comunicación inalámbrica, ayudando a mejorar la eficiencia de la energía de los sistemas.

En el método de corrección de error hacia delante (FEC) se encuentran los códigos de corrección de bloques, los códigos convolucionales y los turbo códigos.

Códigos de bloque

Estos códigos hacen la corrección de errores a nivel de bits tomando la información por bloques, dentro de ellos se encuentran los códigos Hamming, Golay, BCH, ReedSolomon (estos códigos como trabajan con símbolos de código m-arios, los hace eficientes para corregir errores

de ruido en ráfaga).

Los Turbo códigos

Los turbo códigos son un método de corrección de errores basado en los códigos convolucionales más intercalación y realimentación. Consiste en una estructura de codificación concatenada más un algoritmo iterativo, estos fueron introducidos en 1993 por Berrou y Glavieux en la conferencia internacional de la IEEE en Ginebra Suiza. El esquema propuesto en dicho trabajo alcanzaba una probabilidad de error de bit de 10-5 usando una tasa de codificación de ½ sobre un canal de ruido blanco gausiano (AWGN) y modulación BPSK (Binary Phase Shift Keying) con una relación de energía promedio de bit sobre la densidad espectral de potencia de

ruido (Eb/N0) de 0.7 dB, lo cual está cercano al límite de Shannon que es 0.1dB.

Códigos Convolucionales

Capitulo IV

CODIGOS CONVOLUCIONALES

Los códigos convolucionales son códigos lineales en los que la operación de codificación puede ser vista como una operación de filtrado (o convolución). Un codificador convolucional se puede ver como no más que un conjunto de filtros digitales -sistemas lineales e invariantes en el tiempo- con la secuencia de código como la salida intermedia de las salidas filtradas. En la práctica los códigos convolucionales son a menudo preferidos sobre los códigos de bloques, porque proporcionan excelente rendimiento cuando se comparan con los códigos de bloques de complejidad de codificación/decodificación comparable.

Los códigos convolucionales se especifican mediante tres parámetros, (n, k, m) donde n es el

número de bits a la salida del codificador, k el número de bits de información a la entrada de éste

y m, el número de registros de memoria. La relación k/n es la relación o tasa de código, tiene el

mismo significado que para los códigos de bloque y proporciona una medida de la eficiencia de codificación. De manera práctica, k y n suelen variar de 1 a 8, m de 2 a 10 y k/n de 1/8 a 7/8. En

algunas aplicaciones de comunicaciones con vehículos espaciales a distancias muy grandes de la tierra se han utilizado tasas de código muy bajas, del orden de 1/100 o menores, esto significa que se usan codificadores convolucionales con hasta 100 bits de salida por cada bit que entra.

Es común que los fabricantes de circuitos integrados especifiquen los parámetros del código convolucional como (n, k, L) en que L se designa como longitud de constricción y está dada por L = k(m – 1) L representa el número de bits en la memoria del codificador, previos al bit actual

de entrada, que afectan a la generación del código.

Antes de comenzar con el estudio de los códigos convolucionales es conveniente retomar algunos conceptos de álgebra necesarios para la comprensión de los mismos.

Para comenzar es preciso recordar que un campo (F, +, ∙ ) es un conjunto de elementos con

dos operaciones, adición y multiplicación. Las operaciones2 de suma y multiplicación satisfacen ciertos axiomas como el de cerradura, elemento neutro (0 para la suma y 1 para el producto), elemento inverso (-a para la suma y a 1 para el producto, esto para todo a que está en el campo

F ), la asociatividad y la conmutatividad. El campo (F, +, ∙ ) frecuentemente se refiere como F

simplemente y un campo con q elementos se denota como Fq.

Dentro del estudio de los campos se encuentran los campos finitos denotados por GF (pm) o

GF(q) donde q=pm, con p un número primo y m está en los números naturales y es mayor que 1.

Estos campos se denotan con GF en honor al matemático francés Evariste Galois (GF significa

― Galois field ‖). Es de particular interés el campo con dos elementos en él, debido a que su

implementación electrónica se puede realizar fácilmente utilizando elementos biestables. Los campos finitos encuentran gran aplicabilidad en áreas como la conmutación, la codificación, la criptografía, etc., esto es porque se analizan códigos binarios (con datos representados como vectores de ―ceros ―y ―unos‖) cuyas operaciones recaen precisamente en éste campo. El campo de Galois con dos elementos se denota como GF(2)3 y tiene las siguientes tablas de adición y

multiplicación:

O exclusiva

+ 0 1

0 0 1

1 1 0

Los elementos básicos de un codificador convolucional son un registro de desplazamiento, constituido por m elementos de memoria (flip-flops) y n generadores de señal que, en este caso,

no son otra cosa que sumadores en módulo 2. Estos bloques de memoria están unidos entre sí, de tal forma que cada pulso de reloj recibido hace avanzar el contenido de cada una de ellas y la carga en el bloque adyacente correspondiente, en función del sentido de avance elegido. Los codificadores básicos sólo presentan avance en un sentido, sin embargo hay codificadores retroalimentados en los cuales el primer módulo de memoria se carga con el valor obtenido del resultado de la operación EX-OR (O exclusiva)de realimentación. En la figura 3 se tiene un codificador convolucional simple.

Otro aspecto de suma importancia de los códigos convolucionales es la función de transferencia. Debido a la convolución4 que el codificador realiza se denomina convolucional, se

tiene j

k i k

j k j

i h x

y

0

donde x es una secuencia de entrada, yj es una secuencia para la salida j y hj es la respuesta al impulso para la salida j. Debe recordarse que una respuesta al impulso genera una función de transferencia a través de la transformada Z, de este modo, se representan las secuencias (tanto de entrada como de salida) y las funciones de transferencia (entendidas como la relación entre la entrada y la salida del codificador) como series de potencias en la variable x (que en ocasiones también es tratada como D). Una secuencia {...m-2, m-1, m0, m1, m2,...} como elementos de un campo F es representada como una serie de Laurent formal

l

l lx

m

m . El conjunto de todas las series de Laurent bajo F es un campo, el cual es

usualmente denotado como F [[x]]. Entonces m(x) F [[x]].

Para múltiples cadenas de entrada se usa un superíndice, así m(1) (x) representa la primera cadena de entrada y m(2) (x) representa la segunda cadena de entrada. Además, es conveniente reunirlas dentro de un vector simple (columna), como en

3 Para mayor detalle sobre los campos de Galois y los campos en general refiérase a [5] secciones 2.3 y 5.4 4 Una convolución es la interacción de dos funciones para generar otra con características de las originales.

Al convolucionar una función f(t) con la función impulso se obtiene la misma señal f(t). Una multiplicación de funciones en el tiempo implica una convolución en la frecuencia.

Y lógica ∙ 0 1

0 0 0

. F[[x]] (x)

m (x) m )

( (1) (2) 2

x

m

...

(3)Un codificador convolucional es típicamente representado como un conjunto de filtros digitales (binarios) como se ilustra en la figura 3.

m= m1, m2, m3, . . . mi, . . . 1 2 3 . . . . . . k késima etapa del registro

secuencia de entrada de desplazamiento

1 2 . . . n

sumadores modulo 2Secuencia código U=U1, U2l U3, . . . Ui, . > .

FIGURA 3: Codificador Convolucional

Ejemplo 1. La figura 4 muestra un ejemplo de un codificador convolucional. (Hay que recordar que los bloques D representan dispositivos de almacenamiento de 1 bit, o flip flops). La cadena de entrada mk pasa a través de dos filtros (elementos de memoria compartida) produciendo dos cadenas de salida. En este codificador se observa que hay k=1 entradas y n=2 salidas, denotadas por 1

k

c y ck2 donde k representa el instante de tiempo en que se genera tal

salida y los superíndices indican el número de salida, esto implica que el codificador es de tasa R= ½ y además L ( la longitud de restricción o longitud restringida del código también denotada por ) vale 3.

[image:28.612.162.549.215.439.2]En base a este codificador se puede construir la siguiente tabla:

TABLA 3: Respuesta al impulso del codificador del ejemplo 1

mk mk-1 mk-2 c1 c2

1 0 0 1 1

0 1 0 0 1

0 0 1 1 1

D

+

+

D

2 k

c

1 k

c

La tabla 3 se denomina respuesta al impulso debido a que se considera una entrada ―1‖ en un instante de tiempo con el codificador en el estado ―todos ceros‖ (todos los registros inicializados en cero) y se hace recorrer ese único ―1‖ a través del codificador hasta que sale del mismo quedando nuevamente los elementos de memoria en ceros . Esto se hace para verificar las salidas del codificador con respecto al estado presente en sus registros.

2 )

1 (

k k

k m m

c y ck(2) mk mk 1 mk 2

Estas dos cadenas son procesadas juntas para producir la cadena codificada ck. Por lo tanto, para cada bit de entrada, hay dos bits de salida, resultando en un código de tasa R=1/2.

mk mk-1 mk-2

FIGURA 4: Codificador convolucional de razón ½

Para la entrada m= {1, 1, 0, 0, 1, 0,1}, las salidas son

c(1) = {1, 1,"1. 1, 1, 0, 0, 0, 1}) y c(2) = {1, 0, 0, 1, 1, 1, 0.`1, 1} y la cadena intercalada es

c = {11, 10, 10, 11, 11, 01, 00, 01, 11}

donde las comas separan los pires de salidas en tiempos de entrada únicos. Se puede representar la función de transferencia de la entrada m(x) hacia la salida c (1) (x) como g (1) (x)= 1+x2, y la función de transferencia desde m(x) hasta la salida c (2) (x) como g(2) (x) = 1+ x +x2. La cadena de entrada m = {1, 1, 0, 0, 1, 0, 1} puede ser representada como m(x) = 1+ x +x4+ x6

G F (2)[[x]]. Las salidas son:

c(1)(x) = m(x)g1(x) = (1+ x +x4+ x6)( 1+ x2) = 1+ x + x2 + x3 + x4+ x8 c(2)(x) = m(x)g2(x) = (1+ x +x4+ x6)( 1+ x + x2) = 1+ x3 + x4+ x5 + x7+ x8

Un código convolucional de tasa R = k / n tiene asociado a él un codificador, una matriz función de transferencia G(x). Para la tasa de ½ del ejemplo resulta

Ga(x) = [1 + x2 1 + x + x2 ]

2 2

x 1

x x 1 1 ) (x Gb

D

+

+ D

Cuya implementación en hardware puede quedar como en la figura 5. En [5] se explica con más detalle la forma de lograr tal implementación.

ck(2)

mk c k

ck(1)

FIGURA 5: Codificador sistemático con R= ½.

Para codificadores con alimentación directa es común que los polinomios de conexión se indiquen como vectores de números representando la respuesta al impulso del codificador, en

vez de polinomios. La matriz función de transferencia G(x)= [1+ x2, 1+ x + x2] es representada por los vectores

g(1) = [101] y g(2) = [111]

Estos son con frecuencia expresados en forma octal (en las tablas de códigos), donde los tríos de bits son representados usando los números enteros correspondientes 0 a 7. De esta forma el codificador es representado usando g(1) = 5 y g(2) = 7. Debido a la facilidad de manejo se usan codificadores con alimentación directa con los vectores especificados en notación octal para implementar la simulación de la codificación convolucional en MATLAB.

Dado que el codificador convolucional tiene memoria finita, es posible representarlo con un diagrama de transición de estados. En este diagrama, cada estado del codificador se representa mediante un bloque y las transiciones entre estados son las líneas que conectan cada bloque. Sobre cada línea están especificadas tanto las entradas que causan la transición como las salidas correspondientes. El número de líneas que salen de cada estado es igual al número de entradas posibles al codificador de ese estado, la cual es igual a 2k. El número de líneas que van hacia cada estado es igual al número de estados del cual es posible una transición hacia ese estado. Este es igual al número de combinaciones de bits posibles que dejan el codificador cuando k bits entran al codificador. Este número es otra vez 2k. En la figura 5(b) se puede ver el diagrama de transición de estados del codificador convolucional del ejemplo1.

obtiene al especificar los estados en el eje vertical y extendiendo éste a lo largo del eje del tiempo (el eje horizontal). Posteriormente las transiciones entre estados se representan con una recta que une esos estados sobre los dos ejes verticales correspondientes a los dos instantes de tiempo. Para una mayor claridad de lo anterior en las figuras 6(c) y 6(d) se observan una etapa y tres etapas respectivamente, del diagrama trellis correspondiente al codificador del ejemplo anterior.

Para un codificador básico G(x) con elementos polinomiales se tiene que maxdeg(gij(x))

j i

denota el máximo grado de los polinomios en la fila i de G(x). Este es el número máximo de elementos de memoria necesarios para almacenar la porción de realización del codificador correspondiente a la entrada i, es la longitud de restricción del codificador (también denotada con L).

Ejemplo 2. Considerando ahora el codificador convolucional (2, 1, 2), n=2, k=1 y m=2, o sea que se trata de un codificador de tasa ½ y 2 elementos de memoria o longitud de restricción L=3, (1 ,1 ,1) ,g(1) 1,0,1

0 )

0 ( 0

g , o lo que es igual G= [111, 101], teniendo una entrada mj = (0

1 0 1 0 0 0) y se desea hallar la salida dada por el codificador (desde el estado inicial ‗todos ceros‘) de acuerdo a tal entrada.

Para poder resolver este problema se utiliza la ecuación de codificación convolucional que es:

m

i

i i j

j m G

x

0

...

(4)Por tanto se tiene que de acuerdo a (1) 0 ) 0 ( 0 y g

g resulta G0= [1 1], G1= [1 0] y G2=([1 1],

entonces x0= m0G0 m-1G1 m-2G2 y como el estado inicial es (u-1, u-2, . . .) =(0, 0, 0,…),

00 0/00 0/00 0/00

1/11 1/11 1/11

10 0/11 0/11 0/11

1/00 1/00 1/00

01

0/01

0/01

0/01

11

0/10 0/10

0/10

1/01 1/01 1/01

1/10 1/10 1/10

t t+1 t+3 t+4

Estado (bms,bMs) 0/00

1/11

0/11

1/00

0/10

1/01

0/01

00 00

10

01

11

10

01

11 1/10

(a) Codificador (b) Diagrama de estados

Estado Siguiente

(bms,bMs)5 estdo

[image:32.612.56.543.51.530.2](c) Una etapa de la trellis (d) Tres etapas de la trellis

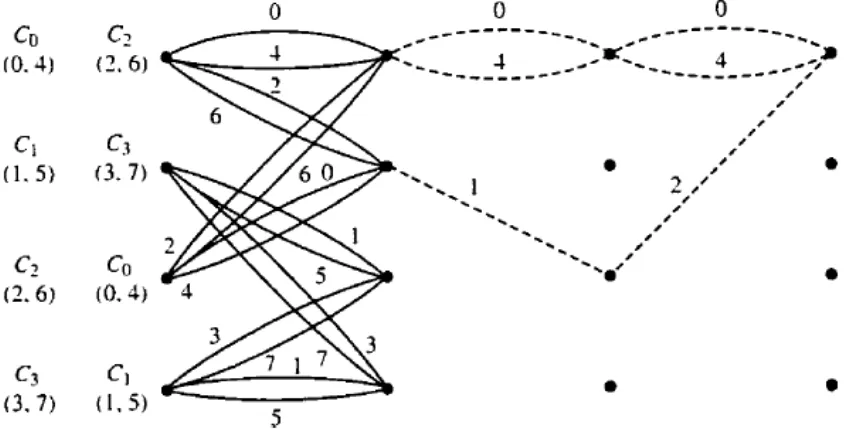

FIGURA 6: Codificador, diagrama de estado y diagrama trellis de G(x) = [1+ x2, 1+ x + x2]

Reuniendo todos estos pares de bits en una salida tenemos: Uj=[00, 11, 10, 00, 10, 11, 00, 00] y como se puede ver en negritas se han puesto los bits de entrada al codificador que corresponden la mj.

En la práctica es frecuente utilizar una implementación del codificador convolucional que ayuda a mejorar el desempeño del sistema y optimiza la utilización de hardware. Esta realización se denomina realización con retroalimentación o ―feedback realization‖. Una manera fácil de pasar un codificador a esta representación es expresar, primero, la matriz generadora en su forma sistemática.

5 (bms,bMs) significa (bit menos significativo, bit Más significativo)

D

+

+

) 1 ( I x ) 2 ( I x ) 1 (n I x ) 1 ( I y ) 2 ( I y ) 1 (n I y ) ( 0 , 1 n a ) ( 0 , 2 n a ) ( 1 , 1 n n

a 2(,1) n

a ( )1,0

n n a ) ( 1 , 1 n a + + + ) ( , 1 n m n

a 2(,n) m

a 1(,n) m a

m

q q1 q0

D D (n)

I y

Dado un codificador G(x) es posible pasarlo a su forma sistemática si se encuentra una submatriz T(x) de rango completo y de dimensiones k x k , de manera que G‘(x) = T(x)-1 G(x}, entonces G‘(x) es de la forma G‘(x)=[Ik,k , Pk,n-k(x)], donde Pk,n-k(x) es, por lo general, una matriz racional. La salida que produce Pk,n-k que es la parte no sistemática de la matriz generadora se denomina como matriz de verificación de paridad de la secuencia codificada y suele representarse como H(x) = (h0(x), h1x),…,hγ(x)), donde ν ≥ γ ≥0. Esta matriz de verificación de paridad cumple la condición G(x)HT(x)=0, donde el superíndice T representa la matriz transpuesta, y sirve para que, como ayuda del circuito general para un codificador sistemático con retroalimentación y (n, n-1,m) de la figura 7, se pueda llegar a una representación más eficiente del codificador. Es por ello que se utiliza ampliamente en TCM, el circuito está basado en la matriz generadora sistemática del codificador que es de la forma

) ( ) ( 1 0 0 ) ( ) ( 0 1 0 ) ( ) ( 0 0 1 ) ( ) ( 1 ) ( 2 ) ( 1 x Q x A x Q x A x Q x A x G n n n n sis

...

(5) donde m m n m i n i n i ni x a a x a x i n x x

A( )( ) (,0) (,1) (,) para 1 1 y Q(x) q0 q1 qm ,

+

+

+

+

D D a(1)(x)a(2)(x)

c(1)(x)

c(2)(x)

c(3)(x)

FIGURA 7: Codificador convolucional sistemático (n, n-1,m) con retroalimentación tomado de [9].

Ejemplo 3. Supóngase que se tiene el codificador R=2/3 de la figura 8 que tiene cuatro estados y la matriz generadora

x x x x x G 1 1 1 1 1 ) (

FIGURA 8: Codificador convolucional de cuatro estados y R= 2/3.

Si se toma T(x) de las primeras dos columnas de G(x) resulta

1 1 1 ) ( x x x x

T se sabe que la inversa de una matriz se calcula con

T det

T )

(x adj

T y la

adjunta de T(x) se obtiene a base de una matriz B(x) de cofactores de T(x) de manera que se tiene

x x x x B 1 1 1 )

( y

x x x x BT 1 1 1 )

( = adj T y se tiene que det T= 1+x + x + x2 = 1+ x2 (debe recordarse que se está trabajando en operaciones módulo 2 por lo que x+x =0), finalmente

x x x x x x x x x x x x G x x x x x x T 1 1 1 1 1 1 1 1 1 1 1 1 ) ( ) ( T (x) G' como 1 1 1 1 1 ) ( 2 2 2 2 1 -2 1

+

D+

D+

a(1)(x)

a(2)(x)

c(1)(x)

c(2)(x)

c(3)(x)

2 2 2 2

1 1 0

1 1 0 1 ) ( '

x x x

x x x

x

G es la representación sistemática del codificador en cuestión. El

circuito correspondiente a este codificador es el de la figura 9.

Añade el estado cero Una secuencia forzada

(Opcional)

Codificador Convolucional

R= k/n

Mapeo de señal Decodificador

IV.1.- DECODIFICACION CONVOLUCIONAL: ALGORITMO DE

VITERBI

Se han manejado varios algoritmos para decodificar los códigos convolucionales, uno de ellos y el más empleado es el algoritmo de Viterbi que fue propuesto por Andrew Viterbi en 1967, éste es un Estimador de Secuencia de Máxima Probabilidad (MLSE por sus siglas en inglés). Una variación del algoritmo de Viterbi es el algoritmo de Viterbi de salida suave (SOVA), que proporciona no sólo símbolos decodificados sino además un indicativo de la confiabilidad de los valores decodificados. Otro algoritmo es el decodificador Máximo a Posteriori (MAP) comúnmente referido como algoritmo BCJR el cual calcula probabilidades de los bits decodificados.

Para ubicar la etapa que decodificación se tiene la figura 10 en la que la base de tiempo se denota con t e indica los tiempos a los cuales son distinguidos los estados en el diagrama de estados; hay entonces k bits de entrada al codificador y n bits de salida a cada paso de tiempo t.

Como se puede observar se cuenta con un mensaje de datos de entrada que puede tener una secuencia añadida que permita manejar el estado a cero al final de cada bloque de entrada. Al tiempo t hay k bits de entrada denotados como o x(i), i 1,2,...,k.

t ) (i t

m El conjunto de k bits de

entrada se de notan como ( (1) , (2) ,..., (k)) t t

t

t m m m

m y los que cuentan con la secuencia agregada

son xt. Por lo que una secuencia con L bloques es denotada como x: x [x0,x1,...,xL 1].

Los bits codificados correspondientes se denotan como (i),i 1,2,...,n. t

c La secuencia

completa codificada es c = [c0, c1, …, cL-1].

Canal

m x c a r

n

![FIGURA 6: Codificador, diagrama de estado y diagrama trellis de G(x) = [1+ x2, 1+ x + x2]](https://thumb-us.123doks.com/thumbv2/123dok_es/4930869.73750/32.612.56.543.51.530/figura-codificador-diagrama-diagrama-trellis-g-x-x.webp)