Protocolo de Acceso Múltiple (ALOHA) Edición Única

Texto completo

(2) INSTITUTO. TECNOLÓGICO Y DE. ESTUDIOS. SUPERIORES DE. MONTERREY CAMPUS. MONTERREY. DIVISIÓN D E G R A D U A D O S E I N V E S T I G A C I Ó N P R O G R A M A D E G R A D U A D O S EN INGENIERÍA. PROTOCOLO DE ACCESO MÚLTIPLE ( A L O H A ). TESIS PRESENTADA COMO. REQUISITO. GRADO. (. OPCIÓN. O B T E N E R EL. A C A D É M I C O DE. M A E S T R O EN E S P E C I A L I D A D EN. PARCIAL PARA. CIENCIAS. INGENIERÍA. ELECTRÓNICA. TELECOMUNICACIONES ). M A R T E FRIKO C A S T A Ñ O S N A V A R R O. MAYO. DE. 1995.

(3) INSTITUTO. TECNOLÓGICO Y DE. ESTUDIOS. SUPERIORES DE. MONTERREY CAMPUS. MONTERREY. P R O G R A M A D E G R A D U A D O S EN INGENIERÍA. PROTOCOLO DE ACCESO MÚLTIPLE ( A L O H A ). TESIS. PRESENTADA COMO EL. REQUISITO GRADO. ( OPCIÓN. OBTENER. ACADÉMICO DE. M A E S T R O EN E S P E C I A L I D A D EN. PARCIAL PARA. CIENCIAS. INGENIERÍA. ELECTRÓNICA. TELECOMUNICACIONES). M A R T E FRIKO CASTAÑOS NAVARRO. M A Y O D E 1995.

(4) INSTITUTO TECNOLÓGICO Y DE ESTUDIOS SUPERIORES DE M O N T E R R E Y CAMPUS M O N T E R R E Y DIVISIÓN DE GRADUADOS E INVESTIGACIÓN P R O G R A M A DE GRADUADOS EN INGENIERÍA. Los miembros del comité de tesis recomendamos que la presente tesis del Ing. Marte Friko C. Navarro sea aceptada c o m o requisito parcial para obtener el grado académico de Maestro en Ciencias con especialidad en:. Ingeniería Electrónica. (Telecomunicaciones). Comité de tesis. R a m ó n M . Rodríguez D . Ph.D Asesor. Sinodal. Director del programa de Graduados en Ingeniería. Mayo de 1995.. Sinodal.

(5) Reconocimientos. Quiero agradecer al Consejo Nacional de Ciencia y Tecnología ( C O N A C Y T ) , por la oportu nidad que m e brindó de poder realizar mis estudios de posgrado en el Instituto Tecnológico y de Estudios Superiores de Monterrey. Al Dr. R a m ó n Martín Rodríguez D . , por sus conocimientos, sugerencias y t i e m p o dedicado para lograr que el presente trabajo sea una realidad, actitudes que nunca olvidaré. Al Dr.. Jorge Olvera Martínez y al M . C . José Guerrero Garza, por tan amablemente haber. aceptado ser mis sinodales..

(6) Contenido 1. 2. Técnicas de acceso satelitales. 2. 1.1. Acceso múltiple por división de frecuencia ( F D M A ). 2. 1.2. Acceso múltiple por división de tiempo ( T D M A ). 3. 1.3. Acceso múltiple por división de código ( C D M A ). 3. 1.4. Acceso aleatorio. 4. 1.4.1. 5. Filtros igualados y recepción óptima. 7. 2.1. Maximización de la relación señal a ruido de salida. 7. 2.1.1. R u i d o Blanco. 7. 2.1.2. Principio de superposición. 8. 2.1.3. Densidad espectral de potencia. 8. 2.1.4. Desigualdad de Schwarz. 9. 2.2 3. 4. 5. Mejoras a A L O H A. Paquetes y filtros igualados. 10. Redes de datos VSAT's. 12. 3.1. Introducción. 12. 3.2. Técnicas de acceso. 14. 3.3. Aplicaciones y servicios. 15. Fundamentos de espectro expandido. 16. 4.1. C o n c e p t o s generales. 16. 4.2. Secuencia directa ( D S ) o pseudoruido ( P N ). 17. 4.3. Salto en frecuencia (FH). 18. 4.4. Salto en t i e m p o ( T H ). 18. 4.5. Chirp. 19. 4.6. Sistemas híbridos. 19. Análisis de sistemas de espectro expandido de secuencia directa. 21. 5.1. 21. Propiedades de las secuencias PN.

(7) 6. 7. 8. 9. 5.2. Señales PN de secuencias PN. 21. 5.3. La señal PN. 23. 5.4. Compresión de la señal PN. 24. Protocolo de acceso múltiple A L O H A. 27. 6.1. Acceso múltiple A L O H A expandido. 30. 6.1.1. Acceso múltiple A L O H A de gran ancho de banda. 30. 6.1.2. Acceso múltiple A L O H A de banda ancha/ A L O H A expandido. 31. Efecto de captura. 33. 7.1. 35. Efecto de captura en 2 niveles. Simulaciones y resultados. 38. 8.1. Caso Exponencial. 38. 8.2. Caso G a m m a. 41. Conclusiones. 44. ii.

(8) Introducción La aparición de redes de terminales de muy pequeña apertura ( V S A T ' s ) para comunicaciones de datos, ha traído c o m o consecuencia un renovado interés en los protocolos de acceso aleatorio tipo ALOHA. Estos p r o t o c o l o s son recomendables para aplicaciones V S A T ' s en las cuales un gran número de estaciones remotas, transmitiendo sus datos en ráfaga, comparten un canal de satélite. A d e m á s , mediante una simple transformación lineal del A L O H A convencional se obtiene el A L O H A expandido, técnica que nos permite utilizar transmisores de mucho más bajo nivel de potencia. El propósito de este trabajo es el de realizar una serie de simulaciones que permitan evaluar el c o m p o r t a m i e n t o tanto del protocolo de acceso múltiple A L O H A c o m o el del A L O H A expandido, ante diferentes. parámetros.. La organización del presente escrito, contempla primeramente una parte teórica y continúa con una serie de simulaciones con sus respectivos resultados en el capitulo 8. En la parte del soporte teórico, se presenta lo relacionado a técnicas de acceso satelitales,. filtros. igualados y recepción óptima, redes de datos V S A T ' s , C D M A , A L O H A y A L O H A expandido y el efecto de captura.. La teoría no profundiza completamente en cada uno de los aspectos que. se tratan; la intención sin embargo, es proveer todos los conceptos que serán utilizados en la simulación. En la parte experimental, se realizaron programas en lenguaje C para cada caso específico que se deseaba simular.. 1.

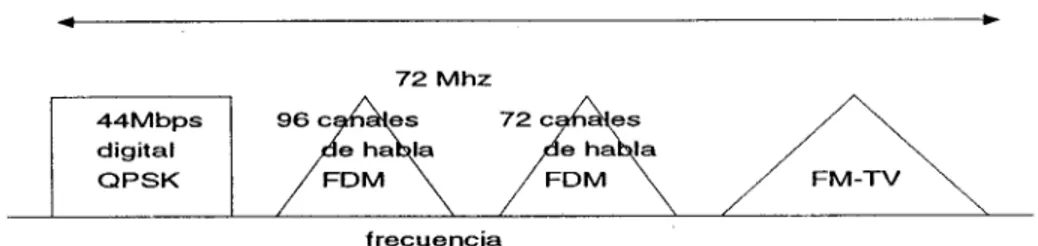

(9) CAPÍTULO 1. Técnicas de acceso satelitales Acceso múltiple es la técnica de poder transmitir varias señales por un m i s m o canal sin interferencia entre ellas [1]. El problema básico involucrado en el acceso múltiple es c o m o permitir a los transmisores compartir un m i s m o canal de transmisión de manera tal que se optimice la capacidad, la utilización del espectro, la potencia de transmisión, la interconectividad y la flexibilidad, la adaptabilidad a diferentes mezclas de tráfico y el costo y la aceptabilidad del usuario. Las técnicas usadas para permitir que un gran número de usuarios se comuniquen a través de un transpondedor c o m ú n de satélite, son denominadas técnicas de acceso múltiple [2]. Existen cuatro formas principales de acceso múltiple: • Acceso múltiple por división de frecuencia ( F D M A ) • Acceso múltiple por división de tiempo ( T D M A ) • Acceso múltiple por división de código ( C D M A ) • Acceso aleatorio C a d a una de las técnicas anteriores tiene sus ventajas y desventajas, y todas se encuentran en uso en la actualidad j u n t o con esquemas híbridos. A continuación se dará una breve descripción de cada una de ellas.. 1.1. Acceso múltiple por división de frecuencia ( F D M A ). F D M A es una técnica tradicional y popular, por medio de la cual varias estaciones terrestres transmiten simultáneamente pero en diferentes frecuencias preasignadas con anterioridad hacia un transpondedor del satélite. Las portadoras transmitidas pueden variar desde un acceso simple canal por portadora ( S C P C ) , c o m o en el caso de un simple canal de voz o datos usando F M o Q P S K , hasta una señal de múltiple canal por portadora ( M C P C ) , tal c o m o F D M / F M o F M / T V .. 2.

(10) La figura 1 muestra un ejemplo de F D M A sobre un transpondedor de 72MHz de ancho. Puede verse la necesidad de bandas de guarda para reducir la interferencia entre canales adyacentes. Debe tomarse en cuenta también movimientos o incertidumbres en la frecuencia, incluyendo corrimientos Doppler debido al movimiento del satélite o de la terminal. El F D M A preasignado es atractivo debido a su simplicidad y bajo costo. A d e m á s , está bien establecido para lazos de telefonía de alta capacidad entre grandes estaciones terrestres, y el F D M A de simple canal por portadora es comúnmente usado para telefonía de p o c o ancho de banda, sistemas de terminales de apertura muy pequeña ( V S A T ) y servicios móviles.. 1.2. Acceso múltiple por división de tiempo ( T D M A ). En T D M A , cada usuario se encuentra localizado en una ranura de t i e m p o en la cual su información puede ser transmitida. Las ráfagas de información para cada usuario, j u n t o con las de referencia las cuales proveen información de sincronización, c o m p o n e n una trama de T D M A multicanalizada en el t i e m p o . El sistema más simple tiene una asignación fija de ranuras, aunque existen esquemas de asignación por demanda los cuales pueden ser muy flexibles, con colocación de longitudes c o m o sean requeridas. Solamente una portadora de T D M A tiene acceso al transponder del satélite en un m o m e n t o dado y la potencia completa del lazo de bajada está disponible para este acceso. Los problemas de intermodulación no se presentan puesto que solamente una portadora está presente por instante y de esta forma el transponder no necesita ser retrocedido. Por lo tanto, un transponder. puede. proveer un P I R E (potencia isotrópica radiada efectiva) global más alto para T D M A que para FDMA. La longitud de una trama de T D M A depende del tipo de tráfico que se está. transportando.. C o m o el tráfico en un sistema T D M A es transmitido en ráfagas, los datos necesitan ser almacenados en un acumulador en la estación terrestre y el T D M A es recomendado solamente para señales digitales tales c o m o modulación por codificación de pulsos ( P C M ) . Una desventaja de T D M A es que es complejo y requiere diseminación de una referencia de t i e m p o . Un esquema de asignación fija de T D M A tendrá una capacidad bien definida, y requerirá ser reconfigurado para a c o m o d a r los cambios en el número de enlaces. T D M A se recomienda para una población pequeña de estaciones terrestres con un volumen de tráfico de medio a elevado.. 1.3. Acceso múltiple por división de código ( C D M A ). C D M A es una técnica de acceso la cual emplea modulación de espectro expandido, en donde cada canal es m o d u l a d o con una única función expandidora.. Las señales de banda-ancha resultantes. de t o d o s los usuarios pueden ser sobrepuestas en un ancho de banda de radio frecuencia c o m ú n , y emplear la m i s m a frecuencia portadora simultáneamente.. Lo anterior es c o n o c i d o c o m o acceso. múltiple por espectro expandido ( S S M A ) . La técnica de espectro expandido está. 3. fundamentada.

(11) teóricamente en un proceso de comunicación más moderno, menos intuitivo y diferente, articulado primero por un gran número de personas, pero especialmente por Claude Shannon después de la segunda guerra mundial. Muchas de las innovaciones fueron aparentemente simuladas directamente de las implicaciones teóricas de los escritos de Shannon. Una característica del espectro expandido es que su operación es posible en presencia de niveles altos de interferencia no correlacionada, y esta propiedad tiene importantes aplicaciones contra la radio perturbación (antijamming) en las comunicaciones militares. En C D M A cada usuario combina su señal de datos con una función esparcidora compuesta típicamente de 100 a 1000 chips (cada bit es dividido en piezas llamadas chips) de gran ancho de banda.. En el receptor, la señal de entrada se correlaciona con la misma función esparcidora,. para recuperar los datos originales. Cada canal tiene su propio código esparcidor, el cual no está correlacionado con ningún otro código de los demás usuarios. De esta manera, las transmisiones de los usuarios no deseados son fuertemente rechazadas por el proceso de compresión en el receptor. La implementación más común de C D M A es por secuencia directa ( D S ) , aunque el brinco en frecuencia ( F H ) puede también ser usado. En D S - C D M A el transmisor multiplica la señal de datos por un código esparcidor bipolar y pseudoaleatorio, a una razón típicamente entre l M c p s ( M e g a chips por segundo) y lOMcps. Dicha multiplicación es realizada de nuevo en el receptor, el cual tiene que estar sincronizado con la señal de entrada entre una fracción del ancho de un chip. Esta multiplicación doble restaura la señal original sin esparcir.. 1.4. Acceso aleatorio. La técnica de acceso aleatorio más simple es el protocolo de contención A L O H A . En él, cada estación terrestre transmite su mensaje cuando sea que se presente, en un canal común compartido con otros usuarios. Algunos de estos paquetes de datos experimentarán una colisión con otros en el satélite. Dicha colisión se detecta, por ejemplo, para el caso del protocolo de requerimiento de repetición automática ( A R Q ) , cuando el receptor envía una señal N A K (no reconocimiento) y el paquete es subsecuentemente retransmitido, después de un retraso aleatorio. Aunque la detección de la colisión podría ser realizada por el usuario que envía el paquete, supervisando su propio canal de transpondedor y retransmientiendo. cuando él notara anomalías. en el paquete que m a n d ó , es improbable que muchos sistemas V S A T ' s estén en posición de realizar tal supervisión. Las ventajas de la técnica de acceso A L O H A son su simplicidad y la falta de necesidad de referencias de t i e m p o para una coordinación central. El problema que presenta, es que el flujo efectivo (throughput) decrece a medida que se demanda un mayor tráfico en el canal común, puesto que la probabilidad de colisiones se incrementa y los retrasos se hacen más largos para lograr una transferencia de datos exitosa.. 4.

(12) 1.4.1. Mejoras a A L O H A. El esquema básico de A L O H A puede ser mejorado en varias formas para elevar su rendimiento. Hay una gran variedad de esquemas bajo desarrollo, especialmente para el mercado de V S A T ' s . Un flujo efectivo más alto y la reducción en los retrasos de retransmisión son las metas. A continuación se mencionan algunas formas de mejoramiento del A L O H A puro o convencional. ALOHA DE RECHAZO SELECTIVO A q u í , los paquetes transmitidos están formateados en una estructura de varios subpaquetes. C o m o la mayoría de las colisiones no afectan el paquete entero, solamente aquellos subpaquetes que sean afectados requerirán de una retransmisión. Con el uso de esta técnica se incrementa el rendimiento (flujo efectivo). ALOHA RANURADO Es un A L O H A donde t o d o s los paquetes son del m i s m o tamaño y están obligados a empezar y terminar en instantes regulares de tiempo fijos. La colisión causada por un translape parcial de paquetes no ocurre, con lo cual el flujo efectivo duplica su valor con respecto al puro. En la práctica, la ventaja de este sistema sobre el A L O H A puro puede ser menor que lo que se pensaba, puesto que aparecen dificultades debido a las incertidumbres en el retraso de propagación, requiriendo con esto la introducción de un tiempo de guarda y existe también la necesidad de un encabezado para mantener un t i e m p o de referencia. A L O H A DE RESERVACIÓN R A N U R A D O Este sistema emplea una estructura de trama larga comprimiendo las ranuras numeradas.. Una. vez que una estación ha usado exitosamente una ranura en particular, dicha ranura se mantiene localizada a la estación hasta que ya no sea utilizada.. Esto se asemeja a un formato T D M A y. puede dar buen rendimiento para fuentes de datos en ráfagas y continuos. A L O H A DE RESERVACIÓN A D A P T I V A R A N U R A D O Es una técnica por medio de la cual un controlador de red asigna un límite no fijo dentro de la estructura de la trama, de tal forma que parte de esta es A L O H A ranurado y parte A L O H A de reservación ranurado. Cuando la demanda de tráfico es baja, el esquema c o m p l e t o es A L O H A ranurado, mientras que para altas demandas de tráfico cambia hacia una estructura de t i p o A L O H A de reservación ranurado.. 5.

(13) FIGURA 1. E J E M P L O DE F D M A EN UN T R A N S P O N D E D O R DE 7 2 M h z DE A N C H O .. [Tiempo d e guarda. FIGURA 2. EJEMPLO DEL FORMATO DE UNA TRAMA DE TDMA.. 6.

(14) CAPÍTULO 2. Filtros igualados y recepción óptima 2.1. Maximización de la relación señal a ruido de salida. Considere un filtro lineal e invariante en el tiempo [3] de respuesta al impulso h(t), o equivalentemente función de transferencia H(f), y No(t). con x(t) c o m o entrada y y(t) c o m o salida. Deje que. So(t). denoten los componentes de señal y ruido de la salida del filtro y(t) producida por la. c o m p o n e n t e de señal s ( í ) y la componente de ruido blanco w(t) de la entrada respectivamente. Puesto que el filtro es lineal y la señal s(t) y el ruido w(t) aparecen en forma aditiva a la entrada del filtro, p o d e m o s recurrir al principio de superposición y así evaluar sus efectos a la salida del filtro considerándolos separadamente.. 2.1.1. Ruido Blanco. En un ruido blanco, el adjetivo blanco es usado en el sentido de que la luz blanca contiene iguales cantidades de todas las frecuencias de la banda visible de radiación electromagnética. Se denota la densidad espectral de potencia de un proceso de ruido blanco w(t) c o m o S {f) w. = ^ , donde el. factor de | ha sido incluido para indicar que la mitad de la potencia está asociada con frecuencias positivas y la mitad con frecuencias negativas. El parámetro N. 0. es usualmente m e d i d o a la etapa. de entrada del receptor de un sistema de comunicación. La ausencia de una función delta en la densidad espectral de potencia significa que el ruido blanco n o tiene potencia D C . Esto es, su media o valor promedio es cero.. 7.

(15) 2.1.2. Principio de superposición. Un sistema se dice que es lineal, si cumple con el principio de superposición; esto es, que la respuesta de un sistema lineal a un número de excitaciones aplicadas simultáneamente es igual a la suma de las respuestas del sistema cuando las excitaciones son aplicadas individualmente.. 2.1.3. Densidad espectral de potencia. A h o r a si S(f). denota la transformada de Fourier de la componente de la señal de entrada s(t).. tonces, la transformada de Fourier de la señal correspondiente de salida S (t) 0. y S (t) 0. es igual a. En-. H(f)S(f),. es: J — oo. A continuación considere el efecto del ruido w(t) a la salida del filtro. La densidad espectral de potencia S V o ( / ) del ruido de salida N (t) 0. es igual a la densidad espectral de potencia del ruido. de entrada w(t) por la magnitud al cuadrado de la función de transferencia H(f).. Esto se deriva. de la siguiente explicación: Por definición, la respuesta al impulso de un filtro lineal e invariante en el t i e m p o es igual a la transformada inversa de Fourier de la función de transferencia del sistema. Por lo tanto, (2.2) Utilizando la ecuación del valor cuadrático medio para la salida de un proceso aleatorio, la cual establece que (2.3) — x_: •/. — oo. Sustituyendo (2.2) en (2.3) y rearreglando los elementos tenemos que (2.4) D e b i d o a que la segunda integral del lado derecho es simplemente H(f). conjugado la ecuación. nos queda /•OO. i»0O. (2.5). 8.

(16) (2.7) Una forma simple de describir los requerimientos de que la salida del filtro sea considerablemente mayor cuando la señal de entrada s(t) está presente que cuando no lo está (utilizando señalización O N - O F F ) , es preguntar en t — T , el filtro sensa la potencia instantánea de la señal de salida. So(t). haciéndola tan grande c o m o sea posible comparada con la potencia promedio del ruido de salida n (t).. Esto es equivalente a maximizar la relación de señal a ruido de salida, definida c o m o. 0. (2.8) Utilizando las ecuaciones (2.7) y (2.8) tenemos lo siguiente:. (2.9) Nuestro problema es encontrar, mientras se mantiene S(f) H(f). del filtro que maximize (SNR) . 0. de la señal de entrada fija, la forma de. Para lograr esto, hay que aplicar la desigualdad de Schwarz. al numerador de la ecuación (2.9).. 2.1.4. Desigualdad de Schwarz 27r. T. Considere la función H(f)S(f)e^ ^ . funciones H(f). 2. T. y S(f)ei *f .. Esta función puede ser vista c o m o el producto de dos. La desigualdad de Schwarz para integrales de funciones complejas. establece que la magnitud cuadrada del área total bajo el producto de dos funciones es menor o igual al p r o d u c t o del área total bajo la magnitud cuadrada de cada una de las dos funciones. Esto es: (2.10) 2. T. Aquí hemos usado el hecho de que el término exponencial ei *f. tiene una magnitud unitaria.. La ecuación (2.10) establece que será igualdad si y solo si H(f). es el complejo conjugado de. ,. j 2. S (/)e '. r / T. . Si H (f) opt. denota el valor especial de H(f). que satisface la condición anterior, donde. * denota la operación de complejo conjugado,podemos escribir (2.11) Así, aplicando la desigualdad de Schwarz en la fórmula de la relación de señal a ruido de salida dada en la ecuación (2.9) nos da (2.12). El lado derecho de esta relación no depende de la función de transferencia H(f),. sino solamente. de la energía de la señal y de la densidad espectral de ruido. Consecuentemente, la relación de. 9.

(17) señal a ruido de la salida será m á x i m a cuando se cumpla que (2.13). Esta condición se cumple cuando H(f). t o m a su valor ó p t i m o H t{f), op. definida por la ecuación 2. r. (2.11). A c o r d e a esta ecuación, con excepción del factor exponencial e~i *f'. que representa un. retraso de t i e m p o constante T , la función de transferencia del filtro ó p t i m o es igual al complejo conjugado del espectro de la señal de entrada. Tal tipo de filtro es llamado filtro igualado. La ecuación (2.11) especifica el filtro igualado en el dominio de la frecuencia. Para caracterizarlo en el d o m i n i o del t i e m p o , t o m a m o s la transformada inversa de Fourier, para obtener la respuesta al impulso del filtro igualado (2.14). Para una señal real s(t) tenemos que S*(f). = S(—f),. puesto que la propiedad de funciones. conjugadas de la transformada de Fourier establece que: entonces para una función de tiempo compleja g(t), tenemos que g*(t) •<=>•. (2.15) La ecuación anterior, muestra que la respuesta al impulso de un filtro igualado es una versión retrasada e invertida en el tiempo de la señal de entrada s(t).. Note que para derivar este resultado. la única suposición que hemos hecho acerca de las estadísticas de entrada es que el ruido es blanco con media cero y una densidad espectral de potencia. 2.2. Paquetes y filtros igualados. Considere el caso de transmisión de paquetes, donde cada paquete consiste de exactamente n bits [5]. Deje que el valor de estos bits sea dj, donde la secuencia de datos dj está dada por d¡ = ± 1 i = 0 , 1 , . . . , n - 1. (2.16). Deje que p(t) sea la forma de onda del pulso del bit usada en el canal, tal que un paquete sencillo D(t),. que consiste de n transmisiones de bits a los tiempos 0, 1, . . . , n-1 puede ser representada. como. Una técnica útil que nos permite separar los efectos análogos de la forma de pulso de los efectos digitales de la secuencia de datos, es representar D(t). c o m o la multiplicación de p(t). secuencia de impulsos multiplicados por los valores de la secuencia de datos dj. Entonces. 10. con una.

(18) Note que D(t) puede ser vista c o m o la salida de un operador lineal e invariante en el t i e m p o con respuesta al impulso p(t), cuando la entrada es (t-3) La recepción de una secuencia de paquetes ocurriendo en tiempos aleatorios en un canal de acceso múltiple es usualmente separada en dos etapas:. una etapa de detección del paquete y. sincronización y una etapa de detección de señal. En una red V S A T , el problema de sincronización es más simple por el hecho de que la estación central puede proveer información de realimentación a las terminales a fin de ayudarles a sincronizar la fase de sus transmisiones de paquetes. Por lo tanto, necesitamos considerar solamente la parte de detección de la señal del receptor. Suponemos que el paquete D(t) es transmitido en un canal con ruido aditivo gaussiano blanco ( A W G N ). ,n(t),. tal que la señal recibida a(t) es a(t) = D(t) + n(t) Un elemento clave del receptor de paquetes es el filtro igualado. De la sección anterior, sabemos que la respuesta al impulso de un filtro igualado es p(T — t) Ignorando cuestiones de retrasos de tiempo en el receptor, tenemos que la respuesta al impulso queda p(—t).. Así, la salida del filtro igualado está dada por. Muchas reglas de decisión para obtener la secuencia de datos dk de la señal recibida recaen en valores muestreados de b(t) tomados en t igual a los tiempos de transmisión de bits k = 0, 1, 2, . . .. donde I(k) es la interferencia intersimbólica para el símbolo k-ésimo en el paquete. La energía por. 11.

(19) CAPÍTULO 3. Redes de datos VSAT's Dos m é t o d o s generales han sido usados para proveer acceso aleatorio en comunicaciones de paquetes para redes de datos de m u y pequeña apertura ( V S A T ' s ) : espectro expandido ( ó C D M A ) y A L O H A . En este capítulo se revisará el uso de canales de satélites para tales redes y se discutirán ciertos aspectos básicos de la arquitectura de las redes de datos V S A T ' s .. 3.1. Introducción. Las capacidades de acceso múltiple y de difusión de los satélites han sido históricamente reconocidas [11], pero se ha tenido el problema de poder explotarlas a su m á x i m o nivel debido a las limitaciones tecnológicas. El advenimiento de sistemas tipo V S A T representa la suma de avances recientes en varias áreas tecnológicas, las cuales incluyen ganancias y potencias satelitales más altas, componentes para microondas y R F relativamente baratos, m o d e m s digitales y procesamiento de p r o t o c o l o s . Esta evolución en la tecnología de los satélites y de las terminales terrestres asegurará el rol de los V S A T s en la mayoría de las arquitecturas de telecomunicaciones. Un satélite de comunicación puede ser usado para proveer canales convencionales punto a punto para redes de datos y otras aplicaciones [5]. Pero la característica principal de los satélites de comunicaciones para muchas aplicaciones es la naturaleza de radiodifusión (broadcast) y acceso múltiple del canal de satélite. Esta característica de las comunicaciones satelitales puede ser usada para proveer nuevos tipos de servicios los cuales simplemente no son prácticos o económicos para ser usados en comunicaciones convencionales terrestres. La naturaleza de radiodifusión del canal de satélite m o t i v ó el desarrollo de comunicaciones satelitales para distribución de audio y video en los 70's. Esta m i s m a capacidad ha sido empleada para una amplia variedad de redes de distribución de datos de una sola dirección desde principios de los 80's. Durante unos cuantos años a la fecha hemos visto el desarrollo de arquitecturas de redes poderosas y flexibles, las cuales combinan la capacidad de broadcast y de acceso múltiple del satélite para redes de datos bidireccionales compuestas de V S A T ' s .. 12.

(20) La arquitectura de red usada en las redes de datos V S A T ' s está casi siempre diseñada alrededor de una estación central terrestre la cual transmite datos en un canal de broadcasting a un gran número de V S A T ' s . Los V S A T ' s en dicho tipo de red transmiten datos en paquetes a la estación central usando la capacidad de acceso múltiple del canal de satélite. El lazo de la estación central de la red V S A T a los V S A T ' s es fácilmente diseñado usando multicanalización por división de tiempo convencional. Y aunque existen diferencias en las razones de datos, técnicas de modulación y formatos de transmisión entre diferentes redes V S A T ' s , existe un acuerdo general en el uso de T D M para la multicanalización de la estación central hacia las terminales. Sin embargo, el lazo de acceso múltiple de los V S A T ' s hacia la estación central, no es tan fácil de diseñar. Por lo tanto, en el diseño general de la red, la elección de una técnica de acceso para este t i p o de canal es la decisión más importante que se debe hacer por el arquitecto de la red.. FIGURA 4. C A N A L DE. BROADCASTING.. FIGURA 5. C A N A L DE A C C E S O MÚLTIPLE.. 13.

(21) 3.2. Técnicas de acceso. T D M A Y F D M A son las dos técnicas primarias usadas para compartir la alta capacidad de un transpondedor típico de un satélite comercial entre varias estaciones terrestres en una red de v o z . C o n estas técnicas, la capacidad total del transponder. es dividida en ranuras de t i e m p o o de. frecuencia para usarse en canales de asignación fija de capacidad moderada.. Cuando el tráfico. de una terminal en una red es de tipo ráfaga, es decir, cuando transmite muchos bits continuos y después se mantiene en silencio pr un largo tiempo, la eficiencia de este tipo de operación disminuye y una técnica de acceso múltiple por asignación de demanda ( D A M A ) es requerida con el fin de asignar capacidad en respuesta a las demandas fluctuantes de los usuarios. En un sistema D A M A , la capacidad de la red se asigna en respuesta a las peticiones de los usuarios.. Note, sin embargo, que el uso de un sistema D A M A en un sentido, solamente pasa el. p r o b l e m a de asignación de capacidad en respuesta a peticiones aleatorias a otro nivel. Un canal especial, comunmente llamado canal de petición, es asignado para que acepte las peticiones de asignación de capacidad en una red D A M A y algunos métodos de acceso permiten una compartición eficientemente razonable del canal de petición. Desde algunos años a la fecha ha probado ser práctico el construir redes V S A T ' s compuestas de cientos o miles de pequeñas terminales. El tráfico en estas redes es usualmente de la forma de paquetes de datos sencillos originados por usuarios interactivos o por ráfagas de paquetes de datos originados de algún protocolo de transferencia de archivos. En general, a medida que el número de estaciones terrestres en una red se incrementa, más tráfico de una estación empezará a fluir debido a la demanda de usuarios aleatoria.. En tales redes, desde luego, el uso de F D M A o T D M A fijo. es impráctico, mientras que el uso de D A M A pondrá una cantidad de información de encabezado elevada. A fin de proveer acceso múltiple a redes de paquetes de datos, por lo tanto, otras dos técnicas de acceso han sido usadas: espectro expandido ( C D M A ) y A L O H A . En el espectro expandido de secuencia directa, su forma más común, cada bit que será transm i t i d o es convertido en r chips binarios, donde r es mucho mayor que 1 y el ancho de banda de la señal original es expandido por un factor de r a fin de poder realizar la razón de transmisión mayor de los chips. A cada transmisor en tal red, se le asigna usualmente un código esparcidor, y el receptor entonces debe convertir la serie de chips de cada transmisor en una corriente de bits por m e d i o de un filtro igualado digital. En la forma A L O H A de acceso múltiple el ancho de banda del canal debe ser mucho más grande también que el ancho de banda de la información correspondiente. Cada transmisor en tal canal de acceso múltiple transmitirá su paquete de datos a la razón m á x i m a de datos del canal. D e b i d o a que el ancho de banda del canal es alto comparado con el ancho de banda de un usuario, el ciclo de servicio de cada usuario es bajo y la probabilidad de que dos paquetes de diferentes usuarios se translapen en el canal será m u y baja. Una amplia variedad de protocolos han sido diseñados para tratar con la pérdida de paquetes en el canal. La relación de la m á x i m a razón de datos que pueden ser soportados en tal canal a la máxima razón de datos cuando el canal está siendo usado p o r un. 14.

(22) solo usuario en un m o d o punto a punto se le llama flujo efectivo m á x i m o del canal A L O H A .. 3.3. Aplicaciones y servicios. Los sistemas V S A T ' s se han desarrollado rápidamente particularmente en los Estados Unidos [11], donde han contribuido a la introducción de nuevos servicios de comunicación que han llegado a ser indispensables para la eficiente operación de muchas corporaciones y negocios.. Una de las. consecuencias de este gran mercado es que los costos de producción de pequeñas terminales han caído a niveles relativamente bajos. No obstante, se podría argumentar que los V S A T ' s representan todavía un mercado en desarrollo y que este no ha alcanzado su m á x i m o potencial. Los sistemas V S A T ' s juegan un papel importante también en los países del tercer m u n d o , los cuales carecen virtualmente de una infraestructura. de comunicaciones terrestre. Los estudios. han demostrado que en aquellos países en desarrollo donde se han introducido las comunicaciones satelitales ha habido un'crecimiento económico substancial, lo cual es una clara indicación de que el bajo costo y complejidad de los sistemas V S A T ' s puede ser de un beneficio potencial al Tercer M u n d o donde las comunicaciones pueden estar haciendo falta. Las redes bidireccionales V S A T ' s que ofrecen servicios de voz y datos o incluso las videoconferencias bidireccionales también, para satisfacer los requerimientos domésticos e internacionales, son ahora ampliamente usadas.. Estos desarrollos están causando que los servicios de comuni-. cación evolucionen alrededor de los requerimientos del cliente, dentro de un país o en una base internacional.. 15.

(23) Capítulo 4. Fundamentos de espectro expandido 4.1. Conceptos generales. Para la realización tanto de este capítulo c o m o del siguiente, el autor se basó en la referencia [4]. Un sistema de comunicaciones es considerado de espectro expandido, si la señal transmitida satisface dos criterios. Primero, el ancho de banda de la señal transmitida debe ser m u c h o más grande que el ancho de banda del mensaje.. Segundo, el ancho de banda transmitido debe ser. determinado por alguna función que es independiente del mensaje y es conocida para el receptor. D e b i d o a que un sistema de espectro expandido no es útil para combatir el ruido blanco, debe tener otras aplicaciones que lo hagan de importancia. Estas aplicaciones incluyen: • Capacidad de Antijam • Rechazo de interferencia • Capacidad de acceso múltiple • Operación encubierta • Comunicaciones seguras • Eficiencia espectral mejorada •. Rango.. Existen muchos tipos de sistemas de espectro expandido y una forma de clasificarlos es por concepto. En esta base, los sistemas de espectro expandido pueden ser considerados c o m o sistemas de p r o m e d i o o de rechazo. En un sistema de promedio, la reducción de interferencia se realiza. 16.

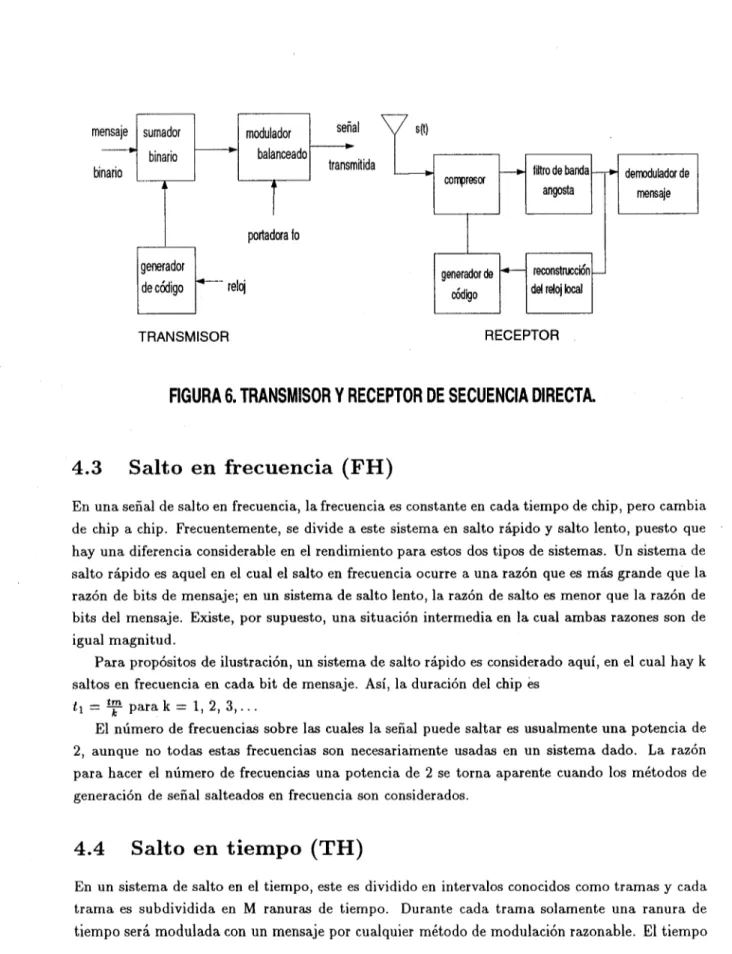

(24) porque esta puede ser promediada sobre un intervalo de tiempo largo.. Un sistema de rechazo,. por otra parte, es aquel en el cual la reducción de interferencia ocurre debido a que la señal está adecuada para rechazar la interferencia una fracción de tiempo grande. Un segundo m é t o d o de clasificar los sistemas de espectro expandido es por modulación. Las técnicas más comunes de modulación empleadas son las siguientes: • Secuencia directa • Salto en frecuencia • Salto en el tiempo •. Chirp. • Métodos híbridos. A continuación se da una breve descripción de las técnicas antes mencionadas.. 4.2. Secuencia directa (DS) o pseudoruido (PN). El término secuencia directa y pseudoruido son usados intercambiablemente y no hay una diferencia entre ellos. Un transmisor típico de secuencia directa es mostrado en la figura 6. Note que contiene un generador de código PN el cual genera la secuencia de pseudoruido. La salida binaria de este generador de código es sumada m o d u l o 2 al mensaje binario y la suma es usada para modular una portadora. Por otra parte, el receptor de una señal PN debe realizar tres funciones distintas: detectar la presencia de señal, comprimir la señal y demodular el mensaje.. Las operaciones de detección y. compresión pueden ser activas o pasivas. Los métodos activos involucran búsqueda de la presencia de la señal tanto en tiempo c o m o en frecuencia, rastreo de la secuencia después que ha sido localizada, compresión de la señal mediante un correlacionador y demodulación del mensaje en la forma usual. Los métodos pasivos, solamente requieren que la señal sea buscada en frecuencia, puesto que dichos m é t o d o s responderán a la señal donde sea que ocurra. La compresión es ejecutada. mediante. un filtro emparejado en lugar de un correlacionador y la demodulación se realiza de nuevo en la forma usual. La eleccción de métodos, ya sean activos o pasivos depende de las condiciones en que nos encontremos. Los métodos activos son preferidos cuando la secuencia es muy larga o cuando la ganancia de procesamiento es muy grande. Los métodos pasivos se prefieren cuando la secuencia es corta o cuando se usan para ayudar a la adquisición. 17.

(25) FIGURA 6. TRANSMISOR Y RECEPTOR DE SECUENCIA DIRECTA.. 4.3. Salto en frecuencia ( F H ). En una señal de salto en frecuencia, la frecuencia es constante en cada t i e m p o de chip, pero cambia de chip a chip. Frecuentemente, se divide a este sistema en salto rápido y salto lento, puesto que hay una diferencia considerable en el rendimiento para estos dos tipos de sistemas. Un sistema de salto rápido es aquel en el cual el salto en frecuencia ocurre a una razón que es más grande que la razón de bits de mensaje; en un sistema de salto lento, la razón de salto es menor que la razón de bits del mensaje. Existe, por supuesto, una situación intermedia en la cual ambas razones son de igual magnitud. Para propósitos de ilustración, un sistema de salto rápido es considerado aquí, en el cual hay k saltos en frecuencia en cada bit de mensaje. Así, la duración del chip es ti = if- p a r a k = 1, 2, 3 , . . . El número de frecuencias sobre las cuales la señal puede saltar es usualmente una potencia de 2, aunque no todas estas frecuencias son necesariamente usadas en un sistema d a d o . La razón para hacer el número de frecuencias una potencia de 2 se torna aparente cuando los m é t o d o s de generación de señal salteados en frecuencia son considerados.. 4.4. Salto en tiempo ( T H ). En un sistema de salto en el tiempo, este es dividido en intervalos conocidos c o m o tramas y cada trama es subdividida en M ranuras de tiempo. Durante cada trama solamente una ranura de t i e m p o será m o d u l a d a con un mensaje por cualquier m é t o d o de modulación razonable. El t i e m p o. 18.

(26) de ranura en particular escogido para una trama dada es seleccionado por medio de un generador de código P N . T o d o s los bits del mensaje acumulados en la trama anterior son transmitidos en ráfaga durante el t i e m p o de ranura seleccionado. Para clarificar este concepto, dejemos que • T f = duración de la trama • k = número de bits de mensaje en una trama • Tf = Ktm El ancho de cada ranura de tiempo en una trama es t i e m p o es. el cual es simplemente. y el ancho de cada bit en la ranura de. Esto indica que el ancho de banda de la señal transmitida. es 2M veces el ancho de banda del mensaje, y así la ganancia de procesamiento de un sistema de salto en t i e m p o es simplemente dos veces el número de ranuras de t i e m p o en cada t r a m a cuando m o d u l a c i ó n bifásica es usada, y la mitad de esto cuando se usa modulación cuadrifásica.. 4.5. Chirp. Un sistema de espectro expandido chirp utiliza una modulación lineal en frecuencia de la portadora para esparcir el ancho de banda. Esta es una técnica que es muy común en sistemas de radar, pero que también puede ser usada en sistemas de comunicaciones.. 4.6. Sistemas híbridos. El uso de un sistema híbrido es con el fin de capitalizar la ventaja de un m é t o d o en particular, mientras que se evitan sus inconvenientes. Muchas combinaciones híbridas son posibles. Algunas de estas son: •. PN/FH. •. PN/TH. •. FH/TH. •. PN/FH/TH. Para ilustrar c o m o funciona un sistema híbrido, considere el caso del sistema P N / F H . Este m é t o d o podría usar un código PN para esparcir la señal hasta un límite marcado por la velocidad del generador de código o por el tiempo de adquisición. Entonces, el salto en frecuencia será usado para incrementar la expansión en frecuencia. La diferencia entre las frecuencias en la porción de salto en frecuencia del sistema será normalmente igual al ancho de banda de la modulación de código P N . Usualmente alguna forma de modulación de mensaje no coherente es usada debido al salto en frecuencia. Puesto que hay pocas frecuencias que implementar, el sintetizador en frecuencia es más. 19.

(27) simple para un ancho de banda global dado. Así, este sistema obtiene algunas de las ventajas de sistemas de secuencia directa y salto en frecuencia, evitando algunas de las desventajas de ambos.. 20.

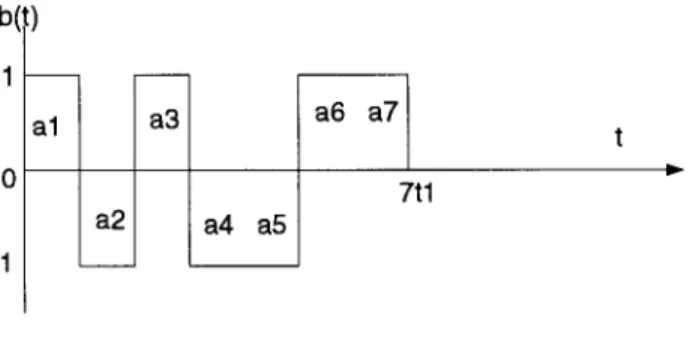

(28) Capítulo 5. Análisis de sistemas de espectro expandido de secuencia directa Las propiedades matemáticas de las secuencias pseudoaleatorias que son usadas en los sistemas de secuencia directa son de fundamental importancia para determinar las características del sistema. Es necesario, por lo tanto, empezar nuestro estudio revisando algunas de las propiedades de las secuencias P N .. 5.1. Propiedades de las secuencias P N. Una secuencia pseudoaleatoria ( P N ) consiste de una secuencia de más o menos l ' s que poseen ciertas propiedades específicas de autocorrelación.. Estas secuencias juegan un rol importante. en casi t o d o s los sistemas de espectro expandido.. Hay dos clases generales de secuencias PN. -aperiódicas y periódicas.. Una secuencia aperiódica es aquella que no se repite en una forma. periódica. Generalmente se supone, que dicha secuencia tiene un valor de cero fuera de su intervalo establecido. La secuencia periódica, por su parte, es una secuencia de más o menos unos que se repiten exactamente con un. 5.2. periodo especificado.. Señales P N de secuencias P N. Hasta ahora se han considerado secuencias de más o menos unos. Lo que en realidad se usa en sistemas de espectro expandido, no obstante, es una función de t i e m p o cuyo valor pueda ser más o menos uno. Un período de tal función de tiempo es ilustrado en la figura 7a para la secuencia PN correspondiente a N = 7 . Para analizar las propiedades de correlación de tales señales PN, es conveniente definir una función básica chip c o m o. 21.

(29) FIGURA 7a. UN PERIODO DE UNA SECUENCIA PN.. (5.1) La señal PN total b(t) puede ser representada c o m o una suma infinita de las funciones básicas a. chips. Esto da c o m o resultado b(t) = Y^, nf(t. — nti) donde a. n. = a + N. Primero, consideremos n. la función de correlación para una señal PN cuando el promedio está siendo hecho sobre un período completo Nt\.. Esta función de correlación puede ser definida c o m o (5.2). la cual puede ser escrita c o m o (5.3). (5.4) Esta función de correlación para la función chip rectangular definida en la ecuación (5.1) es simplemente una función triangular. Sustituyendo la ecuación (5.3) en la ecuación (5.4) tenemos (5.5) Por lo tanto, la función de correlación para b(t) es. (5.6). 22.

(30) F I G U R A 7b. G E N E R A C I Ó N D E S E Ñ A L E S P N. 5.3. La señal P N. La figura 7b indica la relación que debe ser realizada para generar una señal PN. Las cantidades en esta figura se definen c o m o •. m(t) = ± 1 , mensaje binario. •. b(t) = ± 1 , código PN. •. Pt — potencia transmitida. •. s(t) = señal normalizada =. ^/2m(i)b{t)cosw t 0. Note que las señales binarias m(t) y b(t) son simplemente multiplicadas para crear una nueva señal binaria que m o d u l a en fase la portadora. Esto se logra multiplicando la nueva señal binaria con. una sinusoide de estado estable para producir la señal de salida s(t).. Note además, que. s(t). ha sido normalizada para tener una potencia promedio unitaria tal que la potencia de señal. transmitida es simplemente Pt. Anteriormente, la densidad espectral de s(t) fue obtenida suponiendo que m ( í ) y b(t) eran cantidades aleatorias y t o m a n d o la transformada de Fourier de la función de autocorrelación. El resultado es. (5.7) Esto no es completamente cierto, porque b(t) es realmente una función de t i e m p o periódica. Para determinar el efecto de esta periodicidad, es conveniente considerar primero la secuencia esparcidora sin modulación de mensaje. Así, para una señal de la forma s'(t) = ^/2b(t)cosw t—oo 0. <. i < oo con b(t + n í i ) = b(t) = ± 1 , la densidad espectral continua de la ecuación (5.7) se convierte en un espectro de linea de la forma. 23.

(31) Este espectro es ilustrado en la figura 8 para frecuencias positivas solamente.. P o d e m o s ver. que las magnitudes relativas de los componentes discretos de frecuencias siguen la forma general descrita por la ecuación (5.7). C u a n d o la función esparcidora es modulada por el mensaje m ( t ) , cada frecuencia discreta en la ecuación (5.8) es esparcida hacia una réplica del espectro de mensaje. Si m(t). es un proceso. aleatorio binario, su densidad espectral es. (5.9). F I G U R A 8. D E N S I D A D E S P E C T R A L D E U N A S E Ñ A L P E R I Ó D I C A P N S I N M O D U L A R. 5.4. Compresión de la señal P N. Una de las primeras funciones que debe ser realizada por el receptor de espectro expandido es eliminar los efectos de la función esparcidora b(t).. 24. Esto se logra multiplicando la señal recibida.

(32) por una secuencia binaria idéntica que está sincronizada con ella.. (5.10) De esta forma la componente de señal de salida está dada por. El producto de la señal recibida y la señal de referencia puede ser escrito de una forma más completa c o m o. (5.12) El cual al integrar, la componente de señal de salida queda. (5.13) Es aparente de la ecuación anterior que la componente de señal en la salida del integrador es una función de t i e m p o que depende del estado del mensaje dentro del intervalo de integración. Para maximizar esta salida para cada bit de mensaje sin interferencia de bits adyacentes, es claro que el t i e m p o de integración debe ser igual a la duración del bit de mensaje y la salida debe ser observada precisamente al final de cada bit de mensaje.. Es apropiado, por lo tanto, escoger el. primer bit c o m o un uno y dejar que t = t m . En este instante, la señal de salida es. Es necesario además evaluar el ruido de salida del receptor. La componente del ruido de salida puede ser expresada c o m o. (5.14) J-. J. Esta componente tiene un valor medio de cero puesto que el valor esperado de n(t). es cero.. Pero considerando la señal total que sale del correlacionador,m(í), a un t i e m p o t = t m , esta señal tiene un valor medio dado por la ecuación de mo(tm),. " r i ^. la cual puede ser escrita c o m o. "i. puesto que la función de correlación del mensaje es una forma triangular. La componente de ruido de la salida total tiene una varianza dada por. 25.

(33) Puesto que la componente máxima ocurre cuando r = 0, y la varianza del ruido de código es cero en r = 0, se ve que la máxima relación de señal a ruido ocurrirá cuando r = 0 y 6 = 0. Esta m á x i m a S N R es simplemente la relación del cuadrado del valor medio a la varianza. Así nos queda (SNR)o Este es un parámetro m u y importante para un sistema de espectro expandido porque es una m e d i d a de la detectabilidad, así c o m o una medida de la calidad de la señal de salida. Hay que hacer notar, que S N R depende solamente de la relación de potencia recibida a densidad espectral de ruido -jfe y de tm el cual es el recíproco de la razón de bits del mensaje.. 26.

(34) Capítulo 6. Protocolo de acceso múltiple ALOHA En un canal de acceso múltiple A L O H A , los paquetes son almacenados en cada terminal y trans mitidos sobre un canal común a la estación central [6]. Ningún control es impuesto en el canal con el fin de sincronizar la transmisión de los diferentes usuarios, y por lo tanto, los tiempos de inicio de los paquetes de los diferentes usuarios en la red pueden ser modelados c o m o un proceso punto Poisson.. Bajo estas consideraciones paquetes de diferentes usuarios serán transmitidos con una. alta probabilidad de éxito si hay una cantidad de tráfico moderada en la red. A medida que este se incremente, la probabilidad de colisión entre paquetes se incrementará también. La consideración de que una colisión resulta en la pérdida de los dos paquetes es usualmente hecha en el análisis del canal A L O H A . Utilizando esta consideración p o d e m o s derivar una relación entre el tráfico total y el flujo efectivo de la red. Si dejamos que G sea el tráfico total expresado c o m o una fracción de la razón de datos m á x i m a posible [7], que S sea el flujo efectivo del canal expresado c o m o la m i s m a fracción, que r sea la duración del paquete en segundos, que Ai sea el número de paquetes por segundo y que A2 sea el número de paquetes exitosos, entonces p o d e m o s definir lo siguiente: (6.1) (6.2) Así, la probabilidad de que no haya colisión es: Pr(Un paquete no empiece r segundos antes y Un paquete no empiece r segundos después del paquete). Esto es. 27.

(35) De. donde tenemos que la probabilidad de que existan cero arribos antes de un t i e m p o r en un. proceso punto Poisson es igual a. Por. lo tanto, la probabilidad de no colisión queda. Despejando r en (6.1) y sustituyéndolo en (6.2) tenemos que S = Gj^. y puesto que ^. es la. relación del número de paquetes exitosos al número total de paquetes, la cual es la probabilidad de que no existan translapes, la relación entre el flujo efectivo y el tráfico ofrecido es: (6.3). G. FIGURA 9 . FLUJO EFECTIVO CONTRA TRAFICO. De la figura 9 p o d e m o s ver que el flujo efectivo alcanza su valor m á x i m o de 0.186 cuando el valor del tráfico es 0.5. Sin embargo, el flujo efectivo no es necesariamente la más apropiada figura de mérito para un canal de acceso múltiple [6]. El flujo efectivo de un canal es simplemente la fracción de t i e m p o durante la cual el canal puede ser usado para transmitir datos. En algunos casos, c o m o en los canales satelitales limitados en potencia o en transmisores operados por baterías, la razón de datos promedio del canal para una potencia transmitida y un ancho de banda fijos es una figura de mérito más apropiada. Podemos definir una diferente figura de mérito para canales. 28.

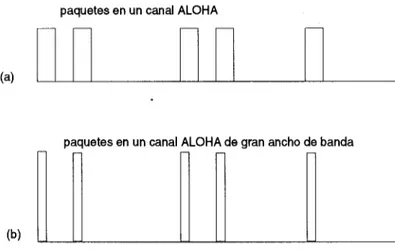

(36) de acceso múltiple, llamada la eficiencia del canal, la cual t o m a en cuenta los recursos del sistema de potencia promedio y ancho de banda. Cuando estos recursos del canal son t o m a d o s en cuenta la figura resultante de la eficiencia A L O H A es muy diferente a la del flujo efectivo A L O H A .. FIGURA 10. P A Q U E T E S EN U N C A N A L A L O H A. Se puede ver en la figura 10 que la potencia promedio puede ser mucho menor que la potencia de pico. Si la potencia promedio en el canal es P, entonces la potencia de pico es ^ , donde G es el tráfico del canal. Este nivel de potencia más alto durante la transmisión de un paquete puede ser compensado, en parte, por el hecho de que el flujo efectivo del canal es menor que uno. D e b e m o s hacer notar, que estamos centrando nuestro interés en valores de tráfico del canal, G, menores que uno, tal que la terminología "potencia promedio" y "potencia de pico" tengan sentido. A pesar de que los resultados teóricos cumplen bien para valores más grandes de G, tales valores son de p o c a importancia práctica. La capacidad de un canal con ruido blanco Gaussiano está dada por la ecuación de Shannon. (6.4) donde W es el ancho de banda del canal en Hertz, el logaritmo es base 2 y. es la relación ición de. potencia de señal a potencia de ruido del canal. Para un canal A L O H A transmitiendo con un flujo efectivo de S, calculamos la capacidad del canal de acceso múltiple C. a. multiplicando la expresión. de capacidad de la ecuación (6.2) por S y remplazando P por ^. (6.5) P o d e m o s definir a r, la eficiencia del canal de acceso múltiple A L O H A , c o m o la relación de la capacidad del canal A L O H A a la capacidad del canal continuo usando la misma potencia promedio y el m i s m o ancho de banda.. (6.6) La eficiencia es graneada c o m o una función del tráfico del canal, G, para varios valores de en la figura 11. De dicha figura y de la ecuación (6.4), vemos que la eficiencia de un canal A L O H A. 29.

(37) se acerca a uno para el importante caso de pequeños valores de flujo efectivo y de j^. En otras palabras, bajo estas condiciones no es posible encontrar un protocolo de acceso múltiple el cual tenga una capacidad más alta para un valor dado de potencia promedio y ancho de banda.. FIGURA 11. EFICIENCIA DE UN CANAL DE ACCESO MÚLTIPLE ALOHA.. 6.1 La. Acceso múltiple A L O H A expandido. diferencia entre una técnica de acceso múltiple de banda angosta, tal c o m o A L O H A , y una. técnica de espectro expandido, tal c o m o C D M A , no es simplemente una cuestión de usar un canal de Megahertz en lugar de un canal en Kilohertz [6]. En las redes de radiopaquetes que utilizan A L O H A , la razón de datos en ráfaga está cerca del ancho de banda del canal. Más precisamente, el número de muestras de Nyquist por segundo requerido por la señal está cerca de la razón de datos medida en bits por segundo. La consecuencia de esta correspondencia es que en un canal de acceso múltiple de banda angosta la señal recibida está diseñada para ser aproximadamente un bit por muestra de Nyquist. En un sistema de espectro expandido en general, y en un sistema C D M A en particular, mucho menos que un bit de información por muestra es proveído por la señal. Así, un gran número de muestras de Nyquist por bit recibido son requeridas en tal canal.. 6.1.1. Acceso múltiple A L O H A de gran ancho de banda. Incrementar el ancho de banda de un canal A L O H A no introduce nada nuevo en el análisis del canal de acceso múltiple A L O H A . Si el ancho de banda de un canal A L O H A es incrementado por un factor de g, se podrá escalar el tráfico en el canal por ese mismo factor, g. La m i s m a relación de flujo efectivo contra tráfico descrita en la ecuación (6.1), y la misma expresión para la eficiencia. 30.

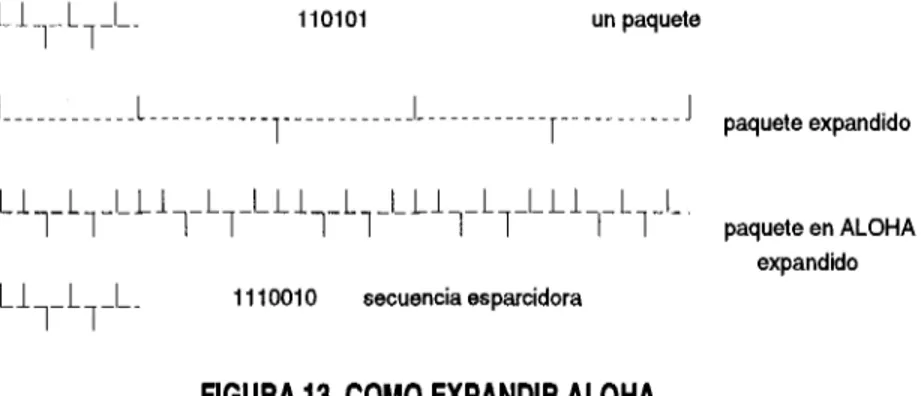

(38) de la ecuación (6.4) se aplicarán. Nos referimos a tal canal simplemente c o m o un canal A L O H A de gran ancho de banda. En la figura 12 se gráfica el resultado de simplemente incrementar el ancho de banda de esta forma.. paquetes en un canal ALOHA. FIGURA 12. INCREMENTO EN ANCHO DE BANDA DE UN CANAL ALOHA. Así,. incrementar el ancho de banda por un factor, g, permite transmitir cada paquete en un. t i e m p o más corto, con lo que el flujo efectivo se incrementa por el m i s m o valor. A fin de mantener los resultados de eficiencia, se conserva la energía por bit en el canal sin cambio. Esto significa que. la potencia durante una ráfaga de paquete debe incrementarse por el m i s m o factor, g, a fin. de compensar el decremento de t i e m p o por bit. Bajo estas condiciones la potencia p r o m e d i o en el canal no cambia.. 6.1.2. Acceso múltiple A L O H A de banda ancha/ A L O H A expandido. Existe no obstante, una limitación práctica la cual es importante en la implementacion de un canal A L O H A de gran ancho de banda, puesto que la potencia transmitida durante una ráfaga de paquete debe incrementarse por un factor de g, la potencia instantánea requerida por una terminal en la red puede ser bastante alta. Valores de g del orden de 100 a 1000 son de interés si se usa un ancho de banda en un canal A L O H A comparable al de un canal típico C D M A . A fin de bajar los requerimientos de potencia de ráfaga de las terminales en el sistema, entonces, se debe esparcir las transmisiones de paquetes de cada terminal en el t i e m p o . En otras palabras, se empieza con los paquetes c o m o están en la figura 12(b) y se expande estos paquetes tal que la duración en t i e m p o de los paquetes es cercano o incluso más grande que los paquetes de la figura 12(a). Los paquetes expandidos resultantes usan un gran número de muestras de Nyquist por bit. La expansión en t i e m p o de los paquetes nos permite decrementar la potencia de los paquetes de. 31.

(39) las ráfagas de cada terminal mientras que se retiene el valor original de la potencia promedio en el canal y el gran ancho de banda del m i s m o . Hay varias formas de realizar la expansión en t i e m p o pero quizá la más simple es la que se ilustra en la figura 13.. FIGURA 13. COMO EXPANDIR ALOHA. A pesar de que el proceso de A L O H A expandido que se ha descrito resultará en un gran número de traslapes de paquetes en el canal de acceso múltiple, no es verdad que dichos traslapes resultarán en un valor global más bajo del flujo efectivo c o m o sería el caso en un canal A L O H A de banda angosta. La razón para esta diferencia puede verse al considerar el proceso de detección de señal en un canal de banda ancha. En un canal A L O H A de banda angosta convencional donde la razón de Nyquist y la razón de bit son casi iguales es razonable suponer que dos paquetes los cuales se traslapan en t i e m p o en el canal se perderán.. Para el caso de un canal de banda ancha c o m o en el A L O H A expandido,. no obstante, dos paquetes de diferentes transmisores los cuales se translapan en el canal, pueden todavía ser recibidos correctamente si los dos paquetes no se translapan a la salida del receptor. Esta diferencia será significativa cuando el receptor puede comprimir los paquetes recibidos de diferentes transmisores en el canal de acceso múltiple. Este tipo de compresión puede tomar lugar cuando el número de muestras de Nyquist por bit en el paquete es grande; esto es, en el caso de un paquete C D M A o A L O H A expandido. Para que tal compresión de un paquete de A L O H A expandido ocurra debemos escoger la secuencia expandidora tal que tenga una apropiada secuencia de autocorrelación con lóbulos laterales bajos.. Obviamente puede pasar que los dos paquetes se traslapen precisamente en el peor caso. posible, en el cual los bits comprimidos de un paquete se alínien precisamente con al menos algunos de los bits comprimidos del otro paquete. En estos casos se deben repetir los paquetes justo c o m o se hace en el canal A L O H A convencional.. 32.

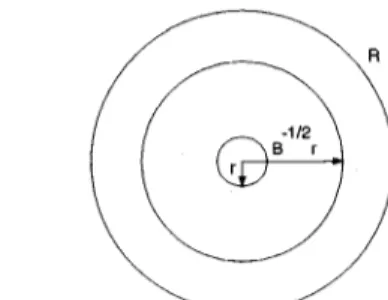

(40) Capítulo 7. Efecto de captura Hasta ahora, se han analizado los canales bajo la suposición de que si dos paquetes se translapan a m b o s se pierden [6]. Esto puede no ser cierto, puesto que en muchos receptores el paquete más fuerte de dos que se translapan, puede ser capturado sin errores. Para analizar este efecto, haremos las siguientes suposiciones [9]: • El receptor está rodeado por una densidad de población igual de estaciones transmisoras dentro de un círculo de radio R . • Las estaciones transmisoras que pueden interferir con una estación de radio r son las que están dentro de un círculo de radio / ?. - 1. 2. / r (donde 0 < / ? < 1 í / / ? = relación de potencias).. • La razón de bits total siendo transmitida por todas las estaciones c o m o una fracción del ancho de banda total es G. • La fracción de la razón de bits siendo recibida correctamente es S. • La probabilidad de que el paquete sea recibido correctamente es q (donde S = Gq). • Se supondrá un proceso punto Poisson N(t) para los inicios de paquetes de longitud T (donde A = ^ y t = mT,con. lo cual Ai =. Gm).. Así, la probabilidad de no translape [10], la cual definiremos c o m o q es: 0. Pero si solamente una fracción k de las estaciones están en posibilidad de interferir, la ecuación anterior queda (7.1). 33.

(41) FIGURA 14. RECEPTOR RODEADO POR UNA DENSIDAD DE ESTACIONES TRANSMISORA. D a d o un radio r, las estaciones que interfieren son aquellas que se encuentran dentro del área de donde el área total es irR?, c o m o puede verse en la figura 14. Así, el número de estaciones que interfieren, k, es:. (7.2) D a d o que el número de estaciones se incrementa linealmente a medida que la circunferencia aumenta, la densidad de probabilidad es por lo tanto:. (7.3) De donde sabemos que. Ahora, para q promedio hacemos. sabiendo que S = Gq tenemos. Analizando los resultados anteriores para los casos puro y ranurado, tenemos que para el primero el periodo de colisión, si la duración del paquete es T , es 2 T . Asi, m = 2. (7.5) Mientras que para el caso ranurado el periodo de conflicto es T, por lo tanto m = 1 y nos queda que. 34.

(42) (7.6) Note que estas dos fórmulas son iguales bajo las siguientes substituciones:. Así, v e m o s que el caso ranurado tiene el doble de eficiencia, por lo tanto, la técnica de ranuración hace al sistema significativamente mejor, puesto que la razón de bits siendo recibidos correctamente es mayor. Sabemos que las ranuras deben ser ligeramente mayores que T, para evitar errores, con lo cual una parte de la ventaja de ranurar se perderá, pero a menos que las ranuras sean dos veces el t a m a ñ o del paquete, la ranuración será más efectiva.. 7.1. Efecto de captura en 2 niveles. Una forma de incrementar el flujo efectivo de una red A L O H A , es separando a los usuarios en dos grupos: • Usuarios de alta potencia • Usuarios de baja potencia Para realizar el análisis del caso ranurado haremos las siguientes suposiciones [8]: • El número promedio de mensajes de alta potencia por ranura de tiempo es Sh • El número promedio de mensajes de alta potencia más retransmisiones es GH. '. • El número promedio de mensajes de baja potencia por ranura de t i e m p o es Sl • El número promedio de mensajes de baja potencia más retransmisiones es Gl • Se supondrá un proceso punto Poisson para las transmisiones y las retransmisiones Así, si Xt es igual a Gh, la probabilidad de que no exista un translape entre usuarios de alta potencia (ignorando las señales de baja potencia) es:. Por lo tanto, (7.7). 35.

(43) Para un transmisor de baja potencia, la probabilidad de que no exista otro mensaje del m i s m o nivel d a d o que para este caso Ai es igual a GL es:. Si además, la probabilidad de que no haya un mensaje de alta potencia en esa ranura es. Gfl. e~. c o m o ya v i m o s , y asumiendo que estos dos eventos son independientes, la probabilidad de no L. GH. traslape es e~° ~ ,. con lo cual nos queda que. (7.8) Sustituyendo (7.7) en (7.8) tenemos. (7.9) D a d o un SH y un GH en particular, el SL m á x i m o ocurre en GL = 1, y la ecuación anterior queda. (7.10). colisión. Así, al separar a los usuarios en dos niveles de potencia y existir una colisión sería posible todavía recibir correctamente un paquete, si dicha colisión se diera entre paquetes de diferentes niveles, puesto que los de mayor potencia sobrevivirían, mientras que los de menor se perderían. Suponiendo que la probabilidad de generación de paquetes de ambos niveles sea la m i s m a o sea 0.5, la posibilidad de q í e al existir una colisión de dos paquetes estos sean de diferente nivel será aproximadamente de 0.5, si se mantiene el número de retransmisiones de bajo nivel en un número aceptable.. 36.

(44) FIGURA 16. COLISIÓN EN ALOHA RANURADO DE DOS NIVELES. D a d o que los paquetes de ambos niveles son equiprobables, al existir una colisión y si incluimos el efecto de captura, el flujo efectivo se incrementa en un 50%, puesto que ahora 5 es S. T. = 5 + 5(0.5) + 5 ( 0 ) = 5(1.5) Generalizando para k colisiones tenemos:. (7.11). 37.

(45) Capítulo 8. Simulaciones y resultados En el presente capítulo, se explicarán las simulaciones realizadas y los resultados obtenidos, para la suposición de que los interarribos de paquetes siguen distribuciones de t i e m p o exponencial y g a m m a en una red A L O H A normal y A L O H A expandido.. 8.1. Caso Exponencial. A q u í , primeramente se simuló el A L O H A normal en sus versiones puro y ranurado, obteniéndose valores m á x i m o s de flujo efectivo para 4 usuarios de 0.118 y 0.205 respectivamente. A l pasar a 10 usuarios, estos valores se incrementaron a 0.138 y 0.250, contrariamente a lo que se pudiera pensar de que deberían haber bajado, puesto que aunque es verdad que al incrementar el número de usuarios se incrementan los traslapes, también se incrementan los paquetes exitosos en la red. De elevar aún más en número de usuarios el flujo efectivo empezaría a decrecer puesto que el tráfico generado por los usuarios y por las retransmisiones de los mismos bloquearía cada vez más la red. A d e m á s , al añadir el efecto de captura a estas simulaciones, se v i o c o m o se incrementaba la eficiencia de manera notable. Para lograr esto, se separó a los usuarios en dos niveles de potencia (alto y b a j o ) y así, al existir un traslape entre niveles distintos, los paquetes de mayor potencia son recibidos correctamente, mientras que los de menor se pierden y tienen que ser retransmitidos. Una variante más de programación, lo fué el A L O H A expandido, técnica pocas veces simulada, la cual arrojó resultados por demás interesantes. T o m a n d o en cuenta todas las opciones involucradas, se obtuvieron las siguientes observaciones: • El pasar de 4 a 10 usuarios incrementó S en un 18% • A l ranurar, S aumenta un 82% • El efecto de captura incrementa S en un 36%. 38.

(46) En las siguientes gráficas, pueden verse los resultados antes mencionados, los cuales se obtu vieron mediante la variación del parámetro A de la función exponencial.. 39.

(47) 40.

(48) 8.2. Caso G a m m a. Para el caso G a m m a , se varió tanto el parámetro a c o m o el A de su función de distribución,la cual es. ,obteniéndose las siguientes tablas:. Normal Puro (4 usuarios). 41.

(49) Expandido puro (10 usuarios). Se puede observar c o m o al ir disminuyendo el valor de a, el tráfico m á x i m o se incrementa y se obtiene para valores de A que van cayendo. Las siguientes gráficas nos permiten comparar los resultados obtenidos, para distintos valores de a y nos dan los siguientes resultados: • El pasar de 4 a 10 usuarios incrementa S en un 5.3% • A l ranurar, S aumenta un 87.45%. 42.

(50) 43.

(51) Capítulo 9. Conclusiones En esta tesis, se realizaron una serie de simulaciones acerca de A L O H A y A L O H A expandido. Estas son importantes, porque aunque existen trabajos acerca del primero, el segundo no ha sido m u y explorado. Primeramente, se c o m p r o b ó que el hecho de ranurar en un canal A L O H A aumenta la eficiencia del m i s m o , puesto que los valores de flujo efectivo máximos para t o d o s los casos fueron mayores para el t i p o ranurado en comparación del puro. A s p e c t o importante fué el hecho de añadir el efecto de captura a la simulación y con esto aumentar aun más la eficiencia de la red c o m p r o b a n d o los valores teóricos con que se contaba y que hablaban de dicho aumento. Parte fundamental e innovadora la constituyó el hecho de suponer que los tiempos de interarribos de los paquetes seguian una distribución G a m m a , alejándose de la tradicional distribución exponencial tan ampliamente manejada. Se vio que gracias a esta suposición, para determinados valores de alfa, se o b t u v o un flujo efectivo mayor que el del caso exponencial aunque para valores de tráfico menores. En cuanto al A L O H A expandido se refiere, se supuso un código esparcidor de cinco chips para mensajes compuestos de tres bits, comprobándose de que a pesar del esparcimiento sufrido por el paquete en el t i e m p o , mediante el uso de secuencias esparcidoras adecuadas y de un filtro igualado c o m o receptor, los valores de flujo efectivo obtenidos del A L O H A normal tanto para 4 c o m o para 10 usuarios se mantuvieron prácticamente iguales a los de este punto. Las simulaciones anteriores pueden realizarse para un número de usuarios mayor, o para un número de chips del código esparcidor o bits por mensaje más apegados a los utilizados en las redes usadas en la actualidad.. 44.

(52)

(53)

Figure

Documento similar

La oferta existente en el Departamento de Santa Ana es variada, en esta zona pueden encontrarse diferentes hoteles, que pueden cubrir las necesidades básicas de un viajero que

En cuarto lugar, se establecen unos medios para la actuación de re- fuerzo de la Cohesión (conducción y coordinación de las políticas eco- nómicas nacionales, políticas y acciones

En el capítulo de desventajas o posibles inconvenientes que ofrece la forma del Organismo autónomo figura la rigidez de su régimen jurídico, absorbentemente de Derecho público por

D) El equipamiento constitucional para la recepción de las Comisiones Reguladoras: a) La estructura de la administración nacional, b) La su- prema autoridad administrativa

b) El Tribunal Constitucional se encuadra dentro de una organiza- ción jurídico constitucional que asume la supremacía de los dere- chos fundamentales y que reconoce la separación

1. LAS GARANTÍAS CONSTITUCIONALES.—2. C) La reforma constitucional de 1994. D) Las tres etapas del amparo argentino. F) Las vías previas al amparo. H) La acción es judicial en

Esta cuota recogida en el Plan de Abandono la pondría el MAPA a disposición del sector según los criterios que exponemos en esta misma edición de "Ganadería", enfocando en

Este parón o bloqueo de las ventas españolas al resto de la Comunidad contrasta sin em- bargo con la evolución interior de ese mismo mercado en cuan- to a la demanda de hortalizas.