INSTITUTO POLITECNICO NACIONAL

ESCUELA SUPERIOR DE INGENIERIA MECANICA Y ELECTRICA

“Las Comunicaciones en las Redes Privadas Virtuales”

TESIS

QUE PARA OBTENER EL TITULO DE

INGENIERO EN COMUNICACIONES Y ELECTRONICA

PRESENTAN HERNÁNDEZ OSORIO JESUS HERNÁNDEZ RUIZ JUAN VICTOR

ASESOR METODOLOGICO Ing. Olea Ramírez José Irene

ASESORES TECNICOS Ing. José Luis Yáñez López

Ing. Arturo Hit Espinosa

CONTENIDO TEMÁTICO Objetivo

Justificación 6

Introducción 7

Acrónimos 9

Capítulo I: Elementos de una VPN 12

1.1 Red privada virtual 12

1.2 Red local o privada 12

1.3 Red insegura 15

1.4Tunel VPN 16

1.5 Servidor 16

1.6 Router 18

1.7 NAT 21

1.8 Usuario remoto o road warrior 23

1.8 Oficina remota o Gateway 24

Capítulo II: Arquitectura de una VPN 25

2.1Proporcionada por un servidor de Internet 26

2.1Basadas en Firewall 26

2.2.1 Los firewalls a nivel de red 28

2.2.2 Firewall a nivel de aplicación 29

2.3 Basadas en Caja Negra 29

2.4 Basadas en acceso remoto 30

2.5 Basadas punto a punto (road warrior – road warrior) 31

2.6 Basadas en LAN A LAN (oficina remota – oficina remota) 32

2.7 Basadas en LAN a punto 33

Capítulo III: Políticas de seguridad 35

3.1 Seguridad de una Red Privada Virtual 37

3.1.1 Criptografía de clave pública 37

3.1.2 Criptografía de clave simétrica 37

3.1.3 Algoritmos 40

Datos Triple) 42

3.1.3.3 RC5 (Rivest Cipher, Cifrado de Rivest) 43

3.1.3.4 IDEA (International Data Encryption Algorithm, Algoritmo Internacional de Cifrado de Datos) 43

3.1.3.5 AES (Advanced Encryption Standard, Estándar de Cifrado Avanzado) 43

3.1.4 Criptografía de clave asimétrica 44

3.1.4.1 Cifrado con clave asimétrica 44

3.1.5 Cifrado con clave de sesión (Sistema Hibrido) 45

3.1.6 Autenticación de participantes (desafío-respuesta) 47

3.1.7 Firma digital 48

3.1.8 Algoritmos de cifrado de clave asimétrica 50

3.1.9 Algoritmos de autenticación 52

3.1.9.1 MD5 (Message-Digest Algorithm 5, Algoritmo de resumen de Mensaje 5) 52

3.1.9.2 SHA-1 (Secure Hash Algorithm 1, Algoritmo de Hash Seguro 1) 52

3.1.10 Infraestructura de clave pública (PKI) 53

3.1.10.1 CA (Certification Authority, Autoridad de Certificación) 54

3.1.10.2 RA (Registration Authority, Autoridad de Registro) 55

3.1.10.3 VA (Validation Authority, Autoridad de Validación) 56

3.1.10.4 Certificados digitales 57

Capítulo IV: Protocolos 58

4.1.1 Protocolos de IPSec 58

4.1.1.1 AH (Authentication Header, Cabecera de autenticación) 60

4.1.1.2 ESP (Encapsulating Security Payload, Carga de Seguridad Encapsulada) 61

4.1.1.3 IKE (Internet Key Exchange, Intercambio de Claves en en Internet) 61

4.1.2 Modos de funcionamiento de IPSec 62

4.1.2.1 Modo túnel 62

4.1.2.2 Modo Transporte 64

4.1.3 NAT-Traversal 67

4.2 L2TP (Layer Two Tunneling Protocol, Protocolo de Túnel de Nivel Dos) 68

4.2.1 Mensajes de control y de datos 71

4.3 Protocolo PPTP (Point To Point Tunneling Protocol, Protocolo de Túnel Punto a Punto) 71

4.3.1 Conexión y comunicación PPP 73

4.3.2 Establecimiento de la conexión PPP 75

4.3.3 Autenticación del cliente PPP 75

4.3.4 Control de la conexión en PPTP 77

4.3.5 Autenticación PPTP 78

4.3.6 Encriptación PPTP 79

4.4 SSL (Secure Sockets Layer, Capa de Conexión Segura) 79

Capitulo V: Implementación 81

5.1 Diseño de la red 84

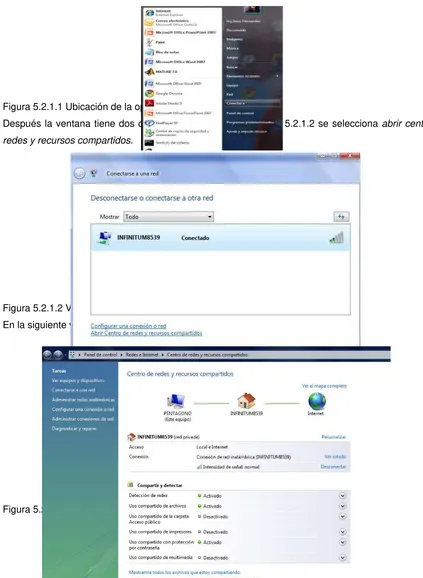

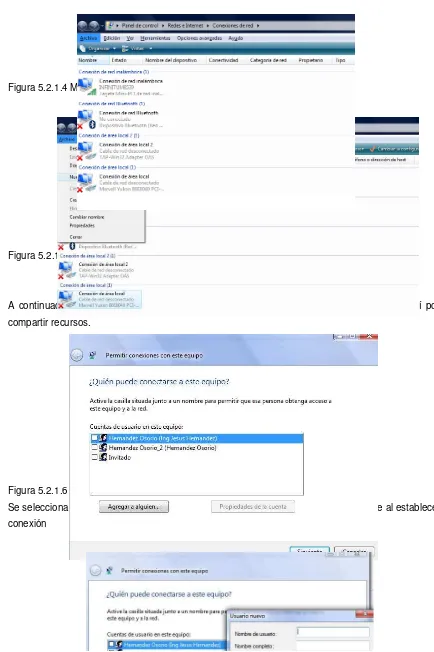

5.2.1 Configuración del servidor 85

5.2.1.2 Configuración del Firewall 93

5.2.2 Configuración del cliente 95

5.2.2.1 Configuración del Firewall 103

5.2.3 DynDNS 110

Glosario 112

OBJETIVO

INTRODUCCIÓN

El presenta trabajo está enfocado hacia el estudio, diseño y construcción de un sistema de comunicación montado sobre una red de carácter público (internet) a base de encriptación, encapsulamiento de datos y túnel dedicado entre dos puntos del envió de información, llamado VPN. Que pueda ser implementado en el uso de distintos protocolos y sobre plataforma Windows.

La necesidad de manejar la información de una manera segura y confiable, es a través de una VPN (Virtual Private Network, Red Privada Virtual), que permite tener un enlace privado, la cual es un canal de comunicación que va montado sobre una red pública, internet, y garantiza la integridad y confidencialidad de los datos entre sus participantes gracias a los procesos de autenticación, encriptación y codificación, para así tener un enlace privado, de ahí su nombre.

En el capítulo 1, se analizan los diferentes elementos que conforman una VPN.

En el capítulo 2, se ve como está conformada la arquitectura de las VPN´s.

En el capítulo 3 se estudian las políticas de seguridad que conforman las VPN´s.

Los protocolos desarrollados como son SSL, L2TP, IPSec y PPTP se estudian en el capítulo 4.

Finalmente se desarrolla una VPN sobre plataforma Windows utilizando el asistente nativo de dicha plataforma en el capítulo 5.

ACRONIMOS

A

AES.- Estándar de Cifrado Avanzado (Advanced Encryption Standard).

AH.- Cabecera de Autenticación (Authentication Header).

C

CA.- Autoridad de certificación (Certification Authority).

CHAP.-Protocolo de Autenticación por Desafío Mutuo (Compression Control Protocol).

CRL.- Lista de Revocación de Certificados (Certificate Revocation List).

D

DES.- Estándar de Encriptación de Datos (Data Encryption Standard).

DNAT.- Traducción de Direcciones de Red Destino (Destination Network Address Translation).

DNS.- Sistema de Nombres de Dominio (Domain Name System).

DOI.- Dominio de Interpretación (Domain Of Interpretation).

DSA.-Algoritmo de Firma Digital (Digital Signature Algorithm).

E

ESP.- Carga de Seguridad Encapsulada (Encapsulating Security Payload).

I

IKE.- Gestión de Claves en Internet (Internet Key Exchange).

IP.- Protocolo de Internet (Internet Protocol).

IPSec.- Protocolo de Seguridad de Internet (Internet Protocol Security).

ISP.- Proveedor de Servicios de Internet (Internet Service Provider).

L

LAC. - Concentrador de Acceso L2TP (L2TP Access Concentrator).

L2TP. - Protocolo de Túnel de Nivel Dos (Layer Two Tunneling Protocol).

M

MD5.-Algoritmo de Resumen del Mensaje 5 (Message-Digest Algorithm 5).

MTU.- Unidad Máxima de Transmisión (Maximum Transmission Unit).

NAT.- Traducción de Direcciones de Red (Network Address Translation).

O

OSPF.- Primero la Ruta Libre más Corta (Open Shortest Path First).

P

PAP.- Protocolo de Autenticación de Clave (Password Authentication Protocol).

PKI.- Infraestructura de Clave Pública (Public Key Infraestructure).

PPP.- Protocolo de Punto a Punto (Point to Point Protocol).

PPTP. - Protocolo de Túnel Punto a Punto (Point to Point Tunneling Protocol).

RA.- Autoridad de Registro (Registration Authority).

R

RC5. - Cifrado de Rivest (Rivest Cipher).

S

SSL.- Capa de Conexión Segura (Secure Socket Layer).

T

TCP.- Protocolo de Control de Transmisión (Protocol Control Transmission)

U

UDP.- Protocolo de Datagrama de Usuario (User Datagram Protocol).

V

VPN.- Red Privada Virtual (Virtual Private Network).

CAPÍTULO I

ELEMENTOS DE UNA VPN

1.1 Red Privada Virtual

Una VPN (Virtual Private Network, Red Privada Virtual) es un canal de datos privado que se implementa sobre una red de comunicaciones pública. Se encarga del enlace entre dos subredes (una subred remota y uno o varios usuarios remotos), por medio de un túnel virtual por el cual los paquetes se encapsularan antes de adentrarse en dicho túnel. El encapsulado no será otra cosa más que una nueva trama de datos, pero ahora encriptada.

Los elementos de una VPN son: redes locales o privadas, redes inseguras, túneles VPN, routers, servidores, usuarios remotos o road warriors y oficinas remotas o gateways.

1.2 Red local o privada

Es un segmento de red que pertenece a una LAN (Local Area Network, Red de Área Local), por lo normal presentan un acceso restringido a un grupo específico de usuarios.

Este tipo de redes utilizan rangos de direcciones IP privadas, las cuales tienen la característica de poder ser utilizadas de forma libre dentro de una red interna, de tal forma que no sirven para conectarse a Internet., pues no son públicas, esto es, no tienen un dueño previamente establecido. Un ejemplo de redes locales o privadas puede ser la red interna del hogar o la red de alguna empresa. Dentro de la red privada se ubican diferentes dispositivos como routers, switches, firewalls, detectores de intrusos, computadoras personales, etc. L os cuales conforman algo llamado topología de red, entre las que tenemos: Bus, anillo, estrella y malla.

La topología en Bus conecta distintos dispositivos a un cable principal, denominado backbone, enlace troncal o segmento. Se conectan terminadores, en cada uno de los extremos de la topología, con el fin de absorber las señales que se reflejan. SI se utiliza cable coaxial, sin terminadores, las señales que se reflejan producirán eco a través de la red, inutilizándola totalmente.

En la topología en Anillo cada uno de los dispositivos es conectado a otros dos. La estructura no tiene comienzo ni fin, ya que esta topología tiene la forma de un anillo completo. Los dispositivos utilizan un transceptor para comunicarse con los host vecinos, estos transceptores actúan como repetidores, que regeneran cada señal a medida que pasa por el dispositivo.

Para la topología en estrella todos los dispositivos son conectados a un nodo central común, por lo normal un hub o un switch. Cuando cualquier nodo envía información al nodo central, este retransmite la información que recibió y la envía hacia el destino. Al estar todo el cableado conectado al nodo central, si algún enlace falla, solamente esa porción de red se ve afectada, el resto de la red sigue con su actividad normal. Sin embargo, si el nodo central falla, fallara también toda la red.

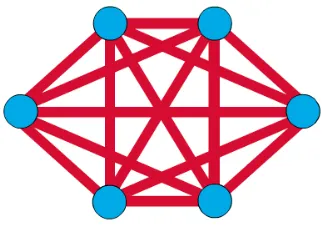

La topología en malla conecta todos los dispositivos de red entre sí y suministra una ruta hacia y desde cada dispositivo. La ventaja es que, ya que los dispositivos se conectan entre sí, la red presenta mayor confiabilidad y tolerancia a fallas. Pues si un segmento de cable falla, los dispositivos encuentran la manera más rápida para volver a enrutar el paquete a su respectivo destino. Entonces, los datos generalmente llegan a su destino siempre.

Figura 1.2.2 Topología en Anillo

1.3 Red insegura

Son segmentos de red en las cuales cualquier persona podría tener acceso e interceptar la información que circula a través de la red, y así poder interpretar el contenido de la información.

Un ejemplo de este tipo de red es Internet. Cuando mandamos correo electrónico, descargamos algún archivo o hacemos alguna búsqueda, esta información está expuesta a ser capturada y después analizada, por lo que se pueden obtener así datos importantes como contraseñas, cuentas bancarias, documentos, etc.

Este problema cuenta con la solución de esconder o dejar inaccesible la información que se envía entre los dos extremos de la red insegura. Esto se puede llevar a cabo de dos maneras: utilizando una línea física dedicada o cifrar la información antes de enviarla.

1.4 Túnel VPN

Es un canal de comunicación por el cual circula la información de manera cifrada, esto es, de forma confidencial, sin que algún elemento ajeno al transmisor y receptor de la conexión pueda interpretar los datos que fluyen a través de él.

[image:12.595.220.381.77.194.2]El túnel atraviesa la red insegura, así si algún intruso se hace de algún paquete enviado a través de él, le será inútil, pues estaría totalmente ilegible. Los únicos que podrían interpretarlo correctamente serían aquellos que tuvieran la clave privada necesaria para poder descifrarlo.

Figura 1.2.4 Topología en Malla

1.5 Servidor

Como su nombre lo indica, es un dispositivo que ofrece algún tipo de servicio o recurso a los usuarios de una determinada red. Es un dispositivo hardware en el cual van a estar abiertos una serie de puertos en función de los servicios proporcionados.

Algunos ejemplos de este tipo de dispositivos son:

Servidor de datos: Administra un conjunto de archivos y gestiona el acceso a los mismos. La manera de proporcionar acceso a la información almacenada se puede realizar a través de distintos protocolos de red, como por ejemplo SSH (Secure Shell, Interfaz de Usuario Segura), FTP (Protocol Transfer

File, Protocolo de Transferencia de Archivos), SCP (Secure Copy Protocol, Protocolo de Copia

Segura), etc.

Servidor Web: Ofrece acceso a páginas y servicios Web mediante los protocolos http (Hypertext

Transfer Protocol, Protocolo de Transferencia de Hipertexto) o HTTPS (Hypertext Transfer Protocol

Secure, Protocolo Seguro de Transferencia de Hipertexto).

Servidor de correo: Permite el envío de correos electrónicos a través del protocolo SMTP (Simple

Mail Transfer Protocol, Protocolo Simple de Transferencia de Correo Electrónico).

[image:13.595.218.411.82.171.2]Servidor de aplicaciones: Tiene la capacidad de ejecutar distintas clases de aplicaciones en función de una determinada petición o solicitud enviada por un usuario, proporcionándole a continuación una respuesta con los resultados obtenidos.

Figura 1.4.1 Túnel VPN

1.6 Router

Es un dispositivo que distribuye los datos que se envían entre dos o más redes, lo hace eligiendo la mejor ruta entre el destino y origen, basando su toma de decisión en distancias, y el tráfico de los enlaces. Opera a nivel de capa 3 (de red) del modelo OSI. Proporciona un control de tráfico filtrado de la información a nivel de red.

Como hace la interfaz real entre las subredes locales y la red insegura, cualquier usuario que desee conectarse mediante una VPN hacia una determinada red remota, tendrá que utilizar como dispositivo de acceso a la red interna un router, y por lo tanto, el router deberá encargarse de redireccionar el servicio VPN hacia el dispositivo que se encuentra dentro de la VPN.

El router es capaz de dirigir el tráfico de forma dinámica, esto es, selecciona el camino que debe seguir el paquete en el momento en que lo recibe, en base a parámetros como: tráfico en los enlaces, numero de saltos, velocidad, etc. Dicha información se almacena en tablas denominadas de enrutamiento dentro de la memoria RAM del router.

Por otro lado, un router ADSL (Asymetric Digital Subscriber Line, Línea de Suscripción Digital Asimétrica), es un dispositivo que proporciona conectividad entre redes y enruta los paquetes, tiene la capacidad de modular y demodular los datos enviados a través de una línea ADSL. Esto lo logra filtrando las frecuencias y solo dejando pasar las del rango audible, el espacio libre es utilizado para colocar frecuencias portadoras moduladas y así poder aumentar la velocidad de transmisión. Y precisamente, para las VPN se emplean routers ADSL.

De este modo un router ADSL se pude configurar en dos modos distintos: Multipuesto y monopuesto. En el modo multipuesto, el router permite la interconexión de más de una computadora, o host, a través de un switch intermedio, o directamente, sobre alguna de las entradas libres del router. Bajo estos términos, se crea una red privada intermedia entre el router y los equipos interconectados. La dirección IP pública la asume directamente el router. Así, cuando alguno de los host que conforman la red local del router quiera salir a Internet, el router efectuar un NAT (Network Address Translation, Traducción de Direcciones de Red) sobre las direcciones IP privadas de los host.

En modo monopuesto, el router hace la función de un módem, esto es, un dispositivo transparente que deja pasar de forma libre toda la información hacia un único host situado detrás de él. En este caso, la dirección IP pública se le asigna de forma directa al host final que se encuentra detrás del router, éste únicamente limita su función a modular la información transmitida.

Este modo es ideal para el caso en donde se tenga un único host, pues se agiliza el tránsito de paquetes al no tener un dispositivo que filtre los datos. Pero su principal problema radica en que se deja expuesto de cara a Internet todos los puertos del host situado detrás del router.

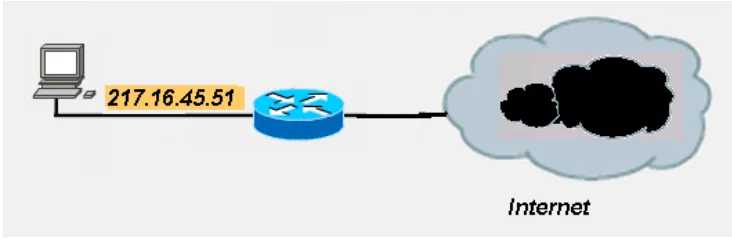

1.7 NAT (Network Address Translation)

La Traducción de Direcciones de Red, es una técnica que permite que uno o varios host compartan una única dirección IP pública, con el fin de tener acceso a una determinada red.

[image:15.595.93.512.117.204.2]La NAT es empleada por la necesidad de resolver la escasez de direcciones IP en el espacio de direccionamiento de IPv4. Esta técnica se emplea cuando se necesita conectar una LAN conformada por varios host, a Internet, y se dispone de menos direcciones IP públicas que host internos.

Figura 1.6.2 Router ADSL en modo

multipuesto

[image:15.595.121.487.339.458.2]Los host requieren de una dirección IP pública para que puedan salir a Internet, es decir, necesitan de una dirección registrada y conocida por todos los host conectados a Internet. De este modo, una empresa que cuenta con miles de host no podría tener una dirección IP pública para cada host, principalmente por su costo.

La solución de este problema, es reservar en Internet 3 rangos de direcciones denominadas “direcciones privadas”. No son otra cosa más que un grupo de direcciones IP que cada administrador de red puede utilizar de manera libre dentro de su red, mas sin embargo no le sirven para conectarse a Internet, puesto que no son públicas, es decir no tienen un dueño que esta previamente definido. Los rangos de direcciones privadas están formados por las siguientes subredes, dependiendo de la clase de direcciones IP:

Clase Rango

A 10.0.0.0 - 10.255.255.255

B 172.16.0.0 - 172.16.255.255 C 192.168.0.0- 192.168.255.255

Entonces, para que un host que se ubica dentro de una red privada pueda salir a Internet, el router lleva acabo la traducción de direcciones, la dirección IP origen privada que se encuentre en el paquete se cambiará por la pública del router. Una vez que el paquete llegue al destino, éste responderá a la dirección pública del router, y a su vez, el router mandará el paquete hacia el host de la red interna. A este proceso se le conoce como SNAT (Source Network Address Translation, Traducción de Direcciones Origen de Red) debido a que se lleva a cabo una modificación de la dirección IP origen del paquete.

En el caso en el que el router en lugar de modificar algún parámetro del campo origen, cambia la dirección o puerto del campo destino, se estará llevando acabo un DNAT (Destination Network

Address Translation, Traducción de Direcciones Destino de Red). Este proceso se presenta cuando se

quiere tener acceso a algún servicio de la red local desde una red externa.

En las VPN, el principal problema del NAT se encuentra en el cifrado. Cuando se transmite un paquete se calcula un checksum (suma de control o huella) en base a la carga del paquete (cabecera y área de datos), Al pasar el paquete por el proceso NAT, el checksum será recalculado, pues las direcciones IP cambian.

elemento que pueda efectuar un NAT, los dos extremos del enlace acordarán enviar los datos cifrados en paquetes UDP (User Datagram Protocol, Protocolo de Datagrama de Usuario), dicho protocolo se limita a la especificación de los puertos origen y destino para el contenido del paquete. El campo de longitud informa del número de octetos del resto del mensaje y el checksum provee un valor para comprobar que la cabecera se ha recibido correctamente.

1.8 Usuario remoto o road warrior

Este dispositivo es un elemento móvil, y al ser cliente, tiene la posibilidad de conectarse a una oficina remota mediante una VPN, para acceder a los recursos privados que se ubican detrás del Gateway.

Este elemento puede encontrarse en cualquier parte del mundo y cuando lo requiera, tener acceso de forma confidencial a lo servicios compartidos de una determinada red. Ya que la VPN se ha establecido, el road warrior virtualmente se encontrara dentro de la red remota (un segmento aislado del exterior) y dispondrá de los mismos recursos a los que podría acceder si se encontrase físicamente dentro de la misma red.

1.9 Oficina remota o Gateway

[image:17.595.274.350.268.332.2]Este dispositivo es el encargado de hacer de puerta VPN entre varios elementos y la subred local que se encuentra detrás de una de sus interfaces. Tiene la potestad de otorgar o no el acceso a los recursos compartidos que en ella alberga, esto lo haces en función de una serie de permisos que se establecieron anteriormente (claves privadas, certificados digitales, nombres de usuario, contraseñas, políticas de seguridad, etc.).

Figura 1.8.1 Usuario remoto o road warrior

[image:17.595.259.358.568.671.2]CAPITULO II

ARQUITECTURA DE UNA VPN

Existen muchas definiciones y aplicaciones sobre el concepto de Redes Privadas Virtuales (VPN´s). Una VPN existe cuando se cuenta con una conexión privada entre dos puntos sin la necesidad de contar con enlaces dedicados entre dichos puntos.

La red privada es virtual debido a que los circuitos de comunicación entre los dos puntos consumen recursos solo cuando se desea transmitir información entre dichos puntos. Por esta razón a estos circuitos se les llama circuitos virtuales (VC) y túneles.

Existen innumerables opciones para la instalación de una VPN, desde las VPN independientes basadas en caja negra y las VPN basadas en un router, hasta las VPN basadas en software y en firewalls. Además de estas arquitecturas existe una amplia variedad de servicios y características que pueden implementarse en estos dispositivos.

Los tipos de arquitecturas dentro de las VPN´s son las siguientes:

1) Proporcionadas por un servicio de internet dentro de las cuales podemos obtener: las basadas en acceso remoto, las basadas en punto a punto así como LAN a LAN.

2) Basadas en firewalls 3) Basadas en cajas negras 4) Basadas en acceso remoto

5) Basadas punto a punto (road warrior – road warrior) 6) Basadas en LAN A LAN (oficina remota – oficina remota) 7) Basadas en LAN a punto

2.1 Proporcionada por un servidor de Internet

El proveedor de Internet puede instalar en su oficina un dispositivo que se encargara de la creación del túnel para la organización.

Las redes virtuales sobre internet se refiere a la utilización de circuitos virtuales (túneles) sobre internet la cual utiliza los protocolos TCP/IP.

2.2 B De la actua o con defini El pro propi Frecu empr de lo otra i ser p Algun cualq restri Gene autor vanda tráfico usuar

Basadas en f

a misma form ará de la mis

njunto comb ición podemo

opósito de la edad de uno uentemente, resas usan s s productos nformación d artes importa nos firewalls quier ataque

cciones y blo eralmente, l rización, des

alismos en d o de fuera h rios del exte

firewalls

ma en que ma forma. S inado de sis os observar

as redes firew o.

una red fire su sistema fir de la empre de interés pa antes de la e

solamente distinto de oquean serv os firewalls sde cualquie dispositivos acia adentro erior. Las re

las VPN tra Se puede def stemas que

la figura 2.2

Fig

wall es mant

ewall puede rewall como esa, archivos ara los miem estructura de

permiten trá un servicio icios que son s están con er parte del

y software d o, permitiend edes firewall

bajan en los finir de una fo crean una b .1.

gura 2.2.1 Re

tener a los in

actuar como un lugar do s que puede mbros de la m e servicios de áfico de corr

de correo e n conocidos nfigurados p

mundo. Es de nuestra re do a los usua , puede pro

s niveles má orma simple barrera segu

ed firewall

ntrusos fuera

o una empre nde poder a n ser recupe misma. Much e Internet. reo a través

electrónico. por sus cons para proteg sto, ayuda p

ed. Redes fi arios del inte otegernos de

ás bajos del una red firew ura entre 2

a del alcance

esa embajad lmacenar inf erados por p hos de estos

de ellos, de Otros firewa stantes prob

er contra " principalmen irewalls más erior, comuni e cualquier t

l modelo OS wall, como a

redes. Para

e de los trab

dora de Inter formación pú personal de l

s sistemas h

e modo que alls proporci

lemas de int "logins" inte nte, a preve s elaboradas icarse librem tipo de ataq

SI, el firewal aquel sistema

ilustrar esta

ajos que son

rnet. Muchas ública acerca la empresa y han llegado a

protegen de onan menos trusión. eractivos sin

nir actos de s bloquean e mente con los

siempre y cuando se configuren para ello. Las redes firewall son también un buen sistema de seguridad a la hora de controlar estadísticas de usuarios que intentaron conectarse y no lo consiguieron, tráfico que atravesó la misma. Esto proporciona un sistema muy cómodo de auditar la red.

Conceptualmente, hay dos tipos de firewalls: · A nivel de red.

· A nivel de aplicación.

2.2.1 Las firewalls a nivel de red

Generalmente, toman las decisiones basándose en la fuente, dirección de destino y puertos, todo ello en paquetes individuales IP. Un simple router es un "tradicional" firewall a nivel de red, particularmente, desde el momento que no puede tomar decisiones sofisticadas en relación con quién está enviando un paquete ahora o desde donde está llegando en este momento. Los modernos firewalls a nivel de red se han sofisticado ampliamente, y ahora mantienen información interna sobre el estado de las conexione que están pasando a través de ellos y el tráfico que genera la red, así como estadísticas de peticiones y protocolos más frecuentes. Un aspecto importante que distingue a los firewalls a nivel de red es que enrutan el tráfico directamente a través de ellos, de forma que un usuario cualquiera necesita tener un bloque válido de dirección IP asignado. Las firewalls a nivel de red tienden a ser más veloces y más transparentes a los usuarios.

2.2.2 Firewall a nivel de aplicación

Es un sistema en el que el servicio se proporciona por procesos que mantienen estados de conexión completos con TCP. Los firewalls a nivel de aplicación, a menudo redirigen el tráfico, de modo que el tráfico saliente, es como si se hubiera originado desde el firewall y no desde el host interno.

Los firewalls son un componente crítico que proporcionan control de acceso a aplicaciones y servicios de la red. Junto con la autenticación, la integridad de datos y el entunelamiento. Cuando se implanta una red privada virtual, es una conclusión obligada que un firewall debe funcionar en su nivel más óptimo de seguridad en la red.

2.3 Basadas en Caja Negra

Se trata de un dispositivo cargado con software de cifrado para crear un túnel de VPN. Algunas cajas negras proporcionan el software que se ejecuta en un equipo automáticamente y ayuda a administrar ese dispositivo, otras pueden configurarse a través de un explorador web. Se cree que estos tipos de dispositivos de cifrado de hardware son más veloces que los tipos de software, ya que crean túneles más rápidos, baja demanda y ejecutan el proceso de cifrado con mayor rapidez. El dispositivo VPN de caja negra se sitúa detrás del firewall, aunque también puede situarse a un lado de si mismo. El firewall proporciona seguridad a su organización; pero no provee seguridad para sus datos.

2.4 Basadas en acceso remoto

Hay dos tipos comunes de VPN. Acceso remoto, también llamada una red privada virtual de dial-up (VPDN), es una conexión de usuario-a-LAN utilizada por una empresa que tiene empleados que necesitan para conectarse a la red privada desde varias ubicaciones remotas.

Con los accesos remotos seguros, las conexiones vía modem telefónico pueden transferir datos seguros vía un proveedor de servicios Internet o vía una red corporativa. Los datos se encriptan en el cliente antes de que sean transmitidos y se desencriptan en la puerta del firewall. El software proporcionado, habilita a los usuarios remotos a que se pueden conectar a la red corporativa como si ellos estuvieran detrás del firewall.

La tecnología de VPN proporciona un medio para usar el canal público de Internet como un canal apropiado para comunicar los datos privados. Con la tecnología de encriptación y encapsulamiento, una VPN básica, crea un pasillo privado a través de Internet.

2.5 Basadas punto a punto (road warrior – road warrior)

Este esquema se utiliza para conectar oficinas remotas con la sede central de una organización. El servidor VPN, que posee un vínculo permanente a Internet, acepta las conexiones vía Internet provenientes de los sitios y establece el túnel VPN. Los servidores de las oficinas remotas se conectan a Internet utilizando los servicios de su proveedor local de Internet, típicamente mediante conexiones de banda ancha. Esto permite eliminar las costosas conexiones punto a punto tradicional.

Figura 2.5.1 Red Privada Virtual (VPN) punto a punto

Este tipo de escenario puede darse por ejemplo cuando se quiera establecer un canal de comunicación seguro con otra persona que se encuentre en cualquier lugar del mundo, con el objetivo de poder enviarle o recibir de ella información de forma confidencial. El túnel VPN se podrá establecer y desconectar todas las veces que se desee.

2.6 Basadas en LAN A LAN (oficina remota – oficina remota)

En una VPN LAN a LAN, dos oficinas remotas van a establecerse un túnel VPN a través de una red insegura. Una vez que el canal privado este establecido, los datos intercambiados entre ambos gateways viajarán cifrados a través del túnel.

En la figura 2.6.1 se ha establecido un túnel VPN entre oficina remota 1 y la oficina remota 2, es decir, la información viajara encriptada exclusivamente entre estos dos puntos finales, circulando en claro dentro de las redes internas de esta forma cuando el PC quiera guardar un fichero en el servidor a través de un enlace virtual, la oficina remota 2 lo cifrara y lo enviara a trves de un túnel, con destino a la oficina remota 1. A su vez, este Gateway será el encargado de descifrarlo y hacérselo llegar al servidor.

Figura 2.6.1 Red Privada Virtual (VPN) LAN a LAN

2.7 Basadas en LAN a punto

En una VPN LAN a punto, uno o más usuarios remotos van a establecer un enlace virtual contra una Gateway, con el objetivo de acceder a los recursos situados detrás de este. En la figura 2.7.1 puede observarse que dos usuarios remotos han establecido sendos túneles VPN contra la oficina remota, pudiendo de esta forma enviar y recibir datos de forma privada a través de la red insegura.

Un ejemplo bastante común en este tipo de escenario puede darse cuando el empleado de una empresa no se encuentra en su lugar habitual de trabajo y necesita acceder de forma confidencial a ciertos recursos de su compañía, estando estos ubicados dentro de la propia red corporativa. Para solventar este problema se puede establecer un túnel VPN entre el punto y la oficina remota de su entidad, pudiendo de esta forma acceder a dichos recursos como si físicamente se encontrara conectado al mismo segmento de red interno.

CAPÍTULO III

POLITICAS DE SEGURIDAD

El arma más poderosa que posee el ser humano es la información, ya que le permite conocer, predecir, manipular, sobrevivir y, en definitiva, estar un paso por delante con respecto a quien no dispone de ella. Por esta razón, uno de sus principales objetivos no solo es llegar a conocer algo, si no tener también la capacidad de salvaguardarlo de forma segura, es decir, que únicamente permanezca accesible para aquellas personas autorizadas.

Una de las posibles soluciones pasa por encriptar la información antes de ser transmitida, donde dos extremos van a acordar en base a un protocolo y a una serie de políticas de seguridad previamente establecidas, las características de un túnel sobre el cual enviar los datos de manera confidencial. Esta información será cifrada antes de ser enviada por el enlace, de ahí viene el concepto de “privada”. La condición de “virtual” se corresponde al hecho de que cuando la VPN (Virtual Private

Network, Red Privada Virtual) esté establecida, se tendrá un contacto aparente pero no real entre los

participantes de la misma.

Un túnel VPN funciona mediante la encapsulación de datos dentro de paquetes IP para transportar información. Posteriormente, estos paquetes encapsulados se transportan entre una red, o cliente único, y otra red sobre una red intermedia como se muestra en la figura 3.1. A todo este proceso de encapsulación y transmisión de paquetes se le conoce como conexión por túnel, y a la conexión lógica por la que los paquetes viajan se le llama túnel. Un túnel es una conexión a través del Internet u otra red intermediaria. El resultado es que los usuarios remotos se convierten en nodos virtuales en la red a la que han sido conectados por túnel.

Desde la perspectiva del usuario, la naturaleza de la red física que ha sido conectada por túnel es irrelevante ya que aparece como si la información haya sido enviada sobre una red privada dedicada.

Figura 3.1 Túnel VPN

encapsulación, a fin de facilitar las comunicaciones de protocolos múltiples mediante Internet. La encapsulación permite que los paquetes de datos no basados en direcciones IP públicas se comuniquen a través de Internet, desde un cliente remoto a una LAN privada.

3.1 Seguridad de una Red Privada Virtual

3.1.1 Criptografía de clave pública

La criptografía viene a ser la técnica o ciencia de la escritura secreta, destinada a ocular la información con el objetivo de que no pueda ser interpretada por otras personas. El principio básico de la criptografía consiste en mantener la privacidad de la comunicación entre dos o más elementos, alterando para ello el mensaje original, de modo que no sea compatible con toda persona ajena al destinatario. El proceso de transformación del mensaje original en el mensaje encriptado (criptograma) se conoce como cifrado, y el paso inverso como descifrado. Estas técnicas están basadas en un conjunto de reglas de cifrado previamente establecidas entre los elementos implicados en el proceso de comunicación, y todo ello en torno a un elemento fundamental, la clave, pudiendo ser esta pública o privada. Con el tiempo surgieron nuevos y complejos sistemas criptográficos que se clasificaron en dos tipos principales, los de clave simétrica y los de clave pública.

3.1.2 Criptografía de clave simétrica

El concepto de cifrado se basa en aplicar un algoritmo de encriptación determinado junto con una clave, a una información que se quiere transmitir confidencialmente. Se empleara la palabra “llave” refiriéndose a “clave”, ya que está última palabra se emplea en el cifrado de un texto escrito, y “llave” en términos de red. La criptografía de clave simétrica también conocida como de clave privada utiliza una única clave tanto para encriptar como para desencriptar por esta razón se denomina simétrico, ya que presenta la misma simetría a ambos extremos del canal de comunicación.

Para que un algoritmo de clave simétrica sea considerado como fiable, debe cumplir dos requisitos básicos:

• Una vez que el mensaje haya sido cifrado, no se podrá obtener de él ni el texto en claro ni la clave utilizada para cifrarlo.

• Conocido el texto en claro y el texto cifrado, debe resultar más costoso en términos de tiempo y dinero obtener la clave, que el posible valor derivado de la información sustraída (texto en claro).

Por lo general la arquitectura de los algoritmos criptográficos es de carácter público, por lo que la fortaleza del mismo dependerá de su complejidad interna, y sobre todo, de la longitud de la clave empleada, ya que uno de los métodos de criptoanálisis (conjunto de métodos destinados a averiguar la clave utilizada por las partes comunicantes, obteniendo así el secreto de su correspondencia) más básicos consiste en el ataque de fuerza bruta, en donde se van probando distintas claves sucesivamente hasta encontrar la correcta. El principal problema que presenta la criptografía de clave simétrica se basa en la distribución de la llave compartida, ya que esta es empleada por ambas partes, tanto para cifrar como para descifrar la información. La misión fundamental, tanto del emisor como del receptor, es la de conocer y mantener la clave en secreto. Si esta cayera en terceras personas, el canal de comunicación dejaría en ese momento de ser seguro, por lo que habría que eliminar la llave y generar una nueva.

Otro de los inconvenientes que presenta la criptografía de clave simétrica es que el número de claves secretas a guardar, es proporcional al número de túneles seguros que se deseen mantener. De esta forma, una persona tendrá que poner en un lugar seguro tantas claves como túneles diferentes quiera disponer con lo que la dificultad en la administración de las claves se verá incrementada a medida que aumenta el número de las mismas.

Una de las principales ventajas de esta clase de sistema es la velocidad de los algoritmos empleados, lo que conlleva a que este tipo de criptografía sea la más apropiada para el cifrado de grandes cantidades de datos.

3.1.3 Algoritmos

DES (Data Encryption Standard, Estándar de Cifrado de Datos), 3DES (Triple Data Encryption

Standard, Estándar de Cifrado de datos Triple), RC5 (Rivest Cipher, Cifrado de Rivest), IDEA

(International Data Encryption Algorithm, Algoritmo Internacional de Cifrado de Datos) y AES

(Advanced Encryption Standard, Estándar de Cifrado Avanzado). La característica general de este tipo

de algoritmos es que están basados en complejas operaciones matemáticas.

3.1.3.1 DES (Data Encryption Standard, Estándar de Cifrado de Datos)

Es un esquema de encriptación simétrico desarrollado en 1977 por el Departamento de Comercio y la Oficina Nacional de Estándares de EE.UU, en colaboración con IBM.

Esta arquitectura está basada en un sistema mono alfabético, en donde un algoritmo de cifrado va aplicando sucesivas permutaciones y sustituciones al texto en claro. El algoritmo DES utiliza una clave simétrica de 64 bits, en donde los primeros 56 bits son empleados para la encriptación y los 8 restantes se dedican al control de paridad (comprobación de errores durante el proceso). Debido a que se tiene una clave efectiva de 56 bits, se pueden generar cerca de 72 billones de claves diferentes (2 elevado a 56 combinaciones posibles), por lo que la ruptura del sistema por un ataque de fuerza bruta se hace prácticamente impensable, aunque no imposible.

Entre los principales inconvenientes que presenta este algoritmo de encriptación cabe destacar los siguientes:

• No se permite una clave de longitud variable, con lo que sus posibilidades de configuración son bastante limitadas.

• La vulnerabilidad del sistema se ve notablemente afectada si se emplea un proceso matemático conocido como criptoanálisis diferencial.

Figura 3.1.3.1.1 Arquitectura general del algoritmo DES

3.1.3.2 3DES (Triple Data Encryption Standard, Estándar de Cifrado de datos Triple)

Está basado en tres iteraciones sucesivas del algoritmo DES con lo que se consigue una clave de una longitud final de 128 bits. DES posee la característica matemática de no ser un grupo, lo que implica que si se encripta el mismo bloque de datos dos veces consecutivas con dos llaves diferentes (ambas de 64 bits), aumenta el tamaño efectivo de la clave.

Figura 3.1.3.2.1 Arquitectura general del algoritmo 3DES.

El algoritmo 3DES permite aumentar de forma significativa la seguridad del sistema criptográfico DES, pero por el contrario, se requiere de muchos más recursos computacionales para realizar las operaciones de cifrado y descifrado.

Actualmente existe una variante del algoritmo 3DES conocida como DESEDE3, la cual emplea 3 claves diferentes, obteniendo de esta forma una clave con una longitud efectiva de 192 bits y consiguiendo como resultado final un sistema mucho más fiable y robusto (con poca sensibilidad a fallas).

3.1.3.3 RC5 (Rivest Cipher, Cifrado de Rivest)

Fue desarrollado en 1994 por Ronald Rivest y es propiedad de RSA Data Security Inc. Se hizo especialmente conocido cuando Netscape comenzó a utilizarlo para su sistema de seguridad SSL

(Secure Sockets Layer, Capa de Conexión Segura).

3.1.3.4 IDEA (International Data Encryption Algorithm, Algoritmo Internacional de Cifrado de Datos)

Diseñado en 1991 por Xuejia Lai y James Massey. IDEA aplica una clave de 128 bits sin paridad a bloque de datos de 64 bits y se utiliza tanto para cifrar el texto en claro como descifrar el texto encriptado. Este sistema criptográfico es prácticamente inexpugnable ya que existen 2128 supuestas

claves privadas que probar mediante un ataque de fuerza bruta.

3.1.3.5 AES (Advanced Encryption Standard, Estándar de Cifrado Avanzado)

Opera con bloques y claves de longitud variable, es un algoritmo público de cifrado en bloque simétrico, está diseñado en forma que se permita aumentar la longitud de la clave según las necesidades.

3.1.4 Criptografía de clave asimétrica

Es también conocida como de clave pública, se basa en el empleo de dos llaves diferentes en cada uno de los extremos, cada participante poseerá una clave pública y otra privada. La clave privada será protegida por el propio usuario y no será dada a conocer bajo ninguna circunstancia. La clave pública será accesible a todos los usuarios del sistema de comunicación.

Las claves pública y privada tienen una serie de características matemáticas especiales de tal forma que siempre se generan simultáneamente y están ligadas intrínsecamente la una con la otra. Esta relación debe ser lo suficientemente completa para que resulte difícil obtener una a partir una de la otra. Por este motivo el contenido de las claves no lo elige el usuario, sino que son generadas por un algoritmo específico y suelen tener una gran longitud.

3.1.4.1 Cifrado con clave asimétrica

Las llaves pública y privada poseerán una propiedad fundamental, utilizando una de las claves se podrá desencriptar lo que la otra ha encriptado.

Fig. 3.1.4.1.1 Cifrado con clave asimétrica

Los sistemas criptográficos de clave asimétrica frente a los simétricos, se diferencian en que en los primeros, los algoritmos de cifrado son o pueden ser de dominio público, y clave pública puede ser conocida por todo el mundo, por lo que de esta forma no se expone en ningún momento la clave privada, situación que si puede llegar a darse en los sistemas criptográficos simétricos (la clave privada debe hacerse llegar a cada uno de los participantes del canal de comunicación).

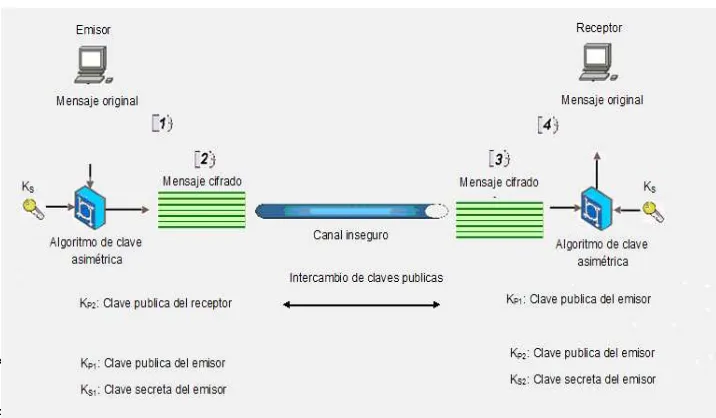

3.1.5 Cifrado con clave de sesión (Sistema Hibrido)

En este método el emisor genera una clave de sesión (KS) que le hará llegar de forma confidencial al receptor mediante un mensaje de cifrado. El emisor encriptará este mensaje a través de la clave pública del receptor (KP2). El receptor desencriptará este mensaje mediante su propia clave privada

(KS2). Una vez que ambas partes dispongan de la clave de sesión (KS), serán poseedores de un canal

Figura 3.1.5.1 Cifrado con clave de sesión (Sistema Hibrido)

3.1.6 Autenticación de participantes (desafío-respuesta)

En este proceso el receptor envía una cadena de texto (desafío) al emisor con el fin de verificar que la identidad del emisor es auténtica, es decir, que realmente es quien dice ser. El emisor cifrara el texto con su clave privada y lo enviara al receptor. Debido a que el receptor conoce la clave pública del emisor podrá descifrar el mensaje. Si el resultado obtenido coincide con el enviado, el receptor podrá asegurar la autenticidad del emisor.

Figura 3.1.6.1 Autenticación de participantes (mecanismo de desafío-respuesta)

de la clave de sesión se puede establecer un canal de comunicación seguro, cifrando y descifrando los mensajes a través de dicha clave.

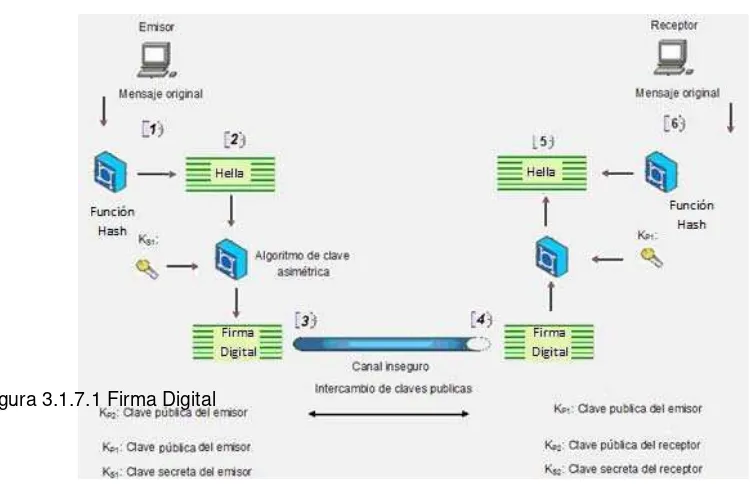

3.1.7 Firma digital

Es resultado de encriptar una huella digital con una clave privada, permite al receptor de un mensaje verificar la autenticidad del origen de la información y comprobar que dicho mensaje no sea modificado o alterado desde su envío.

Una firma digital aporta un atributo de autenticidad a la información emitida y es prácticamente imposible de falsificar a no ser que se conozca la clave privada del firmante.

Su proceso está dividido en dos partes

• Proceso de firma: el emisor encripta el documento con su propia clave privada (Ks),

enviándoselo al destinatario.

• Proceso de verificación de la firma: el receptor desencripta el documento utilizando la clave pública del emisor (Kp) y comprueba que la información desencriptada coincide con el documento original, sin que quede duda alguna de que el documento no ha sido modificado y que el origen de la emisión es válido.

Para solventar el problema de la lentitud en la ejecución de las distintas operaciones, para los algoritmos de clave pública, la firma digital hace uso de funciones hash. Una función hash es una operación matemática que se realiza sobre un conjunto de datos de cualquier longitud, de forma que se obtiene otro conjunto de datos denominado resumen o huella, de tamaño fijo e independiente a la dimensión original, cuyo contenido es ilegible y no tiene ningún sentido real. Tendrá la propiedad de estar asociado solamente a cada uno de los datos iniciales, es decir, si la función hash está bien diseñada, la probabilidad de encontrar dos mensajes distintos que tengan un resumen hash idéntico será baja.

Las funciones hash son de carácter público e irreversibles, ya que a partir de una huella digital no se puede extraer el mensaje original. Dentro de los algoritmos de hashing más importantes destacan MD5 (Message-Digest Algorithm 5, Algoritmo de resumen de mensaje 5) Y SHA-1 (Secure Hash

Algorithm 1, Algoritmo de Hash Seguro 1).

• Capacidad para transformar un texto de longitud variable en un bloque de longitud fija. • Facilidad de empleo y sencillez en el momento de su implementación.

• No se puede obtener el texto original a partir de la huella generada.

[image:33.595.92.467.298.540.2]• Imposibilidad de encontrar dos textos diferentes cuya huella digital coincida.

Figura 3.1.7.1 Firma Digital

3.1.8 Algoritmos de cifrado de clave asimétrica

Los dos algoritmos de clave asimétrica más utilizados desde sus inicios fueron: Diffie-Hellman y RSA. Se utilizan para generar un secreto compartido (clave privada simétrica) a ambos extremos de un canal de comunicación inseguro. Diffie-Hellman no es un algoritmo de cifrado propiamente dicho, sino que es empleado para obtener una clave secreta con la que posteriormente pueda encriptar la información, todo ello junto con un algoritmo de cifrado simétrico.

receptor. A través de esta dupla de llaves, un usuario podrá encriptar y desencriptar mensajes, así como autenticarse de cara al otro participante.

Algunas ventajas del algoritmo RSA son:

• Resuelve el problema de la distribución de las llaves, estando presente este en los sistemas simétricos.

• Puede ser utilizado para el empleo de firmas digitales. Entre los inconvenientes se citan los siguientes:

• La seguridad del cifrado es dependiente de la eficiencia computacional • Requiere mayores tiempos de ejecución que los algoritmos de clave simétrica. • La clave privada debe ser cifrada por algún algoritmo simétrico.

3.1.9 Algoritmos de autenticación

3.1.9.1 MD5 (Message-Digest Algorithm 5, Algoritmo de resumen de mensaje 5)

Es una función hash de 128 bits que toma como entrada un mensaje de tamaño arbitrario y produce como salida un resumen del mensaje de 128 bits. Tomando en cuenta que el propósito principal de las funciones hash es la de generar el resumen de un archivo, mensaje o bloque de datos, tomando como entrada una cadena de bits de cualquier longitud, y obteniendo como salida una cadena de longitud fija (huella o resumen).

MD5 está pensado para ser aplicado en firmas digitales, de tal forma que si se quiere transmitir un mensaje de forma confidencial y paralelamente se quiere asegurar su integridad, es necesario obtener su resumen mediante la función MD5, cifrarlo y enviar el resultado (firma digital) junto con el mensaje cifrado.

3.1.9.2 SHA-1 (Secure Hash Algorithm 1, Algoritmo de Hash Seguro 1)

Es similar a MD5, ya que ambos generar resúmenes a partir de bloques de 512 bits. Las principales diferencias estriban en la longitud de la huella digital obtenida, siendo de 128 bits en el caso de MD5 y 160 bits para SHA-1.

Una PKI (Public Key Infraestructure, Infraestructura de Clave Pública) es un conjunto de aplicaciones y servicios de seguridad que permiten crear, administrar, almacenar, distribuir y revocar certificados digitales basados en criptografía de clave pública. La infraestructura está basada en la criptografía asimétrica, debido a que las propiedades que ofrece este tipo de sistemas criptográficos lo convierten en un entorno ideal para prestar una serie de servicios, tales como la autenticación de usuarios, no repudio, integridad de la información transmitida y el acuerdo de claves simétricas, las cuales permitirán dotar de confidencialidad a los datos transmitidos.

Una PKI proporciona un marco de trabajo idóneo para un amplio conjunto de componentes, aplicaciones, políticas y prácticas, que permiten combinar y alcanza cuatro propiedades fundamentales de los sistemas de comunicación establecidos sobre medios inseguros: confidencialidad, integridad, autenticación y no repudio.

Las principales funciones de una PKI son las siguientes: • Registro de claves publicas

• Emisión de certificados.

• Revocación de certificados.

• Distribución de claves mediante su divulgación en directorios públicos.

Figura 3.1.10.1 Infraestructura de clave pública (PKI)

3.1.10.1 CA (Certification Authority, Autoridad de Certificación)

certificados que han sido anulados. La CA vincula una clave pública a una entidad proporcionando un servicio de identificación.

Una CA es a su vez validada por otra autoridad de orden superior, estableciéndose así una jerarquía de confianza en forma de árbol.

El principal objetivo que se persigue es el de garantizar la propiedad y la validez de las claves públicas. Una CA es una identidad emisora de certificados en la que confían los participantes ubicados dentro de un sistema de comunicación inseguro. Aparte de emitir los certificados digitales, la CA deberá encargarse de su administración durante todo un ciclo de vida, así como su posterior renovación en caso de que así se solicite.

La firma digital (resumen cifrado) la genera la Autoridad de Certificación, cifrando el extracto generado del certificado, con su propia clave privada, por esta razón, la CA suele instalarse en un área de máxima seguridad, tanto física como lógica, y su clave privada se debe almacenar en un módulo hardware que garantice su seguridad.

La CA debe estar situada en un segmento aislado de red al que solo pueda tener acceso la autoridad de registro.

Otra de las funciones que debe realizar una Autoridad de Certificación es la de gestionar periódicamente las listas de revocación de certificados (CRL). Una CRL es una lista de dominio público emitida y firmada digitalmente por una Autoridad de Certificación, y en la que se incluye entre otra información, los números de serie de aquellos certificados que se considera que ya no pueden volver a ser utilizados.

3.1.10.2 RA (Registration Authority, Autoridad de Registro)

Es la interfaz física hacia el mundo exterior; su función es la de recibir las peticiones de certificación y las solicitudes de revocación, comprobando los datos de las identidades solicitantes y trasladar dichos documentos a la CA para que los firme mediante su clave privada. La RA va a ser la parte encargada de gestionar el registro de los usuarios, y por lo tanto, tendrá que definir un conjunto de políticas para validar sus identidades, otra de las funciones que también tendrá asignada la Autoridad de Registro será la de generar una pareja de claves pública y privada.

identificativos y en caso de validarlos, generara una petición de certificado en base a los datos recogidos, para que sea firmada electrónicamente por la Autoridad de Certificación.

Mediante el registro remoto, el usuario debe realizar un primer registro en la Autoridad de Certificación, de modo que pueda identificarse físicamente presentando algún tipo de documento válido para ser acreditado. El usuario completara el registro aportando toda la información necesaria a la RA, todo ello de forma telemática y sin necesidad de identificarse presencialmente.

3.1.10.3 VA (Validation Authority, Autoridad de Validación)

Es la parte que se encarga de informar en tiempo real, de la vigencia de los certificados digitales, aportando de esta forma un grado de protección y confianza a las comunicaciones realizadas bajo el amparo de una PKI.

3.1.10.4 Certificados digitales

CAPÍTULO IV

PROTOCOLOS

Un protocolo es una convención de reglas establecidas entre dos puntos finales con el fin de permitir su conexión, comunicación y transferencia de información.

El protocolo es utilizado para establecer una VPN (Network Prívate Virtual, Red Privada Virtual) y será la pieza fundamental de que se lleve a cabo la comunicación, ya que en función del protocolo seleccionado, se podrá configurar un tipo de enlace determinado y obtener unas u otras ventajas. Los protocolos a emplear pueden ser: IPSec (Internet Protocol Security, Protocolo de Seguridad de Internet), L2TP (Layer Two Tunneling Protocol, Protocolo de Túnel de Nivel Dos), PPTP (Point to Point

Tunneling Protocol, Protocolo de Túnel Punto a Punto) y SSL (Secure Socket Layer, Capa de

Conexión Segura).

4.1 IPSec (Internet Protocol Security, Protocolo de Seguridad de Internet)

infraestructura sobre la cual se puede hacer transacciones así como proporcionar un nivel de seguridad común y homogéneo para todas las aplicaciones.

Uno de los métodos a través del cual se puede establecer un túnel virtual es mediante IPSec, que proporciona servicios de seguridad a la capa IP y a todos los protocolos superiores del nivel de red, como por ejemplo TCP (Transmission Control Protocol, Protocolo de Control de Transmisión) y UDP

(User Datagram Protocol, Protocolo de Datagrama de Usuario).

Una conexión IPSec puede enlazar dos redes distintas a través de dos oficinas remotas o también puede permitir el acceso de un usuario remoto a los recursos privados de la red. IPSec también aporta privacidad (encriptación) e integridad de los datos transmitidos, así como la autenticación de participantes en dado caso de utilizar certificados digitales.

IPSec proporciona un conjunto de protocolos a nivel de internet dentro del modelo de referencia TCP/IP, relacionados entre sí y empleados para garantizar la seguridad e integridad de las comunicaciones a través de un túnel VPN.

IPSec es un entorno de estándares abiertos, basados en el protocolo IP y encargados de ofrecer servicios de autenticación, cifrado e integridad de los datos transmitidos, con el objetivo de asegurar las comunicaciones entre dos elementos.

4.1.1 Protocolos de IPSec

Dentro de IPSec encontramos los siguientes protocolos: AH (Authentication Header, Cabecera de autenticación), ESP (Encapsulating Security Payload, Carga de Seguridad Encapsulada) y IKE

(Internet Key Exchange, Intercambio de Claves en Internet).

4.1.1.1 AH (Authentication Header, Cabecera de autenticación)

Proporciona autenticación e integridad a los datos transmitidos, calculando una huella o resumen de la información que se desea enviar. Proporciona un entorno destinado al receptor que busca el objetivo de autentificar el origen de los datos transmitidos y verificar que la información no haya sido alterada durante la comunicación.

AH se inserta entre el encabezado IP y la carga útil transportada por el datagrama, pudiendo ser este un mensaje TCP, UDP o ICMP (Internet Control Message Protocol, Protocolo de Control de Mensajes de Internet) o incluso un datagrama IP completo. El protocolo AH es un protocolo del nivel de red dentro del modelo de referencia TCP/IP.

4.1.1.2 ESP (Encapsulating Security Payload, Carga de Seguridad Encapsulada)

Ofrece autenticación, integridad y confidencialidad de los datos transmitidos, utilizando para ello un sistema de cifrado intercambiando llaves públicas. Para ello, ESP define el sistema de cifrado de la información enviada y la forma en la que se ubicara dentro de un nuevo datagrama IP. La función de encriptación dentro del protocolo ESP se realiza a través de un algoritmo de cifrado de clave simétrica. Por lo que la seguridad de este protocolo depende de la robustez del algoritmo de cifrado empleado y de la privacidad de la llave secreta, dentro de IPSec los algoritmos de cifrado más habituales son DES, 3DES y AES.

4.1.1.3 IKE (Internet Key Exchange, Intercambio de Claves en Internet)

Es utilizado para generar y administrar las claves de autenticación. IKE no es un protocolo estándar que no solo se limita a IPSec, sino que puede adaptarse perfectamente a otros protocolos de red como por ejemplo RIP (Routing Information Protocol, Protocolo de Enrutamiento de Información) u OSPF (Open Shortes Path First, Primero la Ruta más Corta).

Para proteger la integridad de los datos, IPSec utiliza HMAC (Hash Message Authentication Codes, Códigos de Autenticación de Mensajes basados en Resúmenes o Huellas Digitales). El HMAC se calcula en base al contenido del paquete IP, esto es aplicando algoritmos de autenticación como SHA o MD5.

IPSec puede proteger el datagrama IP o también los protocolos de las capas superiores, por esto se tiene dos modos de trabajo.

4.1.2 Modos de funcionamiento de IPSec

4.1.2.1 Modo túnel

Aquí, el contenido del datagrama AH o ESP se encapsula en un nuevo datagrama IP completo, incluido la cabecera IP original, utilizándose este siempre que uno de los participantes sea un Gateway que va dar acceso a la red remota. Se emplea habitualmente cuando el destino de los datos no coincide con el dispositivo que realiza las funciones de IPSec, es por eso que este modo es empleado normalmente por los Gateway´s IPSec, con el objetivo de identificar la red que protege bajo una misma dirección IP y centralizar de este modo el trafico IPSec en un mismo equipo. El modo túnel también se utiliza junto con el protocolo ESP con el fin de ocultar la identidad de los nodos que se están comunicando.

Encabezado IP nuevo

Encabezado AH

Encabezado IP original

Datos

Autenticado

Figura 4.1.2.1.1 Datagrama AH en modo túnel

Encabezado IP nuevo

Encabezado AH

Encabezado IP original

Datos

Cifrado Autenticado

Figura 4.1.2.1.2 Datagrama ESP en modo túnel

El protocolo IPSec puede ser implementado directamente en un host o bien en un equipo dedicado como por ejemplo un router o un firewall.

VPN por el que viajaran lo datos cifrados, sin embargo ambos equipos envían y reciben el trafico claro, sin saber en ningún momento que la información es encriptada.

Fig. 4.1.2.1.3 Modo de funcionamiento túnel para IPSec

4.1.2.2 Modo Transporte

Aquí, los datos que vienen de la capa de transporte (datos TCP o UDP) se encapsulan en datagramas AH o ESP, por lo tanto, la cabecera de IPSec se inserta después de la cabecera IP y antes de los datos de la capa superior. Este modo tiene la ventaja de que asegura la comunicación extremo a extremo, requiriendo que los participantes entiendan el protocolo IPSec, este es empleado en conexiones de host a host.

Autenticado

Figura 4.1.2.2.1 Datagrama AH en modo transporte Encabezado

IP original

Encabezado ESP

Datos

Cifrado Autenticado

Encabezado IP original

Encabezado AH

Figura 4.1.2.2.2 Datagrama ESP en modo transporte

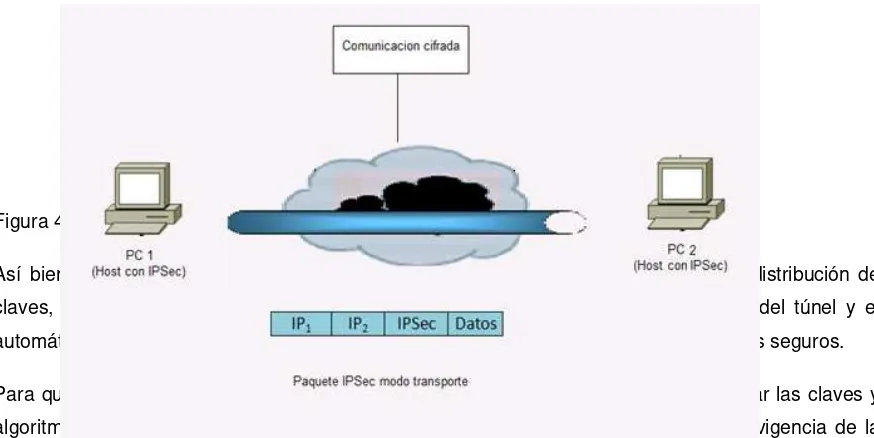

En la figura 4.1.2.2.3 se muestra el esquema de funcionamiento del modo transporte, en el que se visualiza que dos equipos se entienden mediante IPSec y se comunican de forma segura, donde el tráfico de datos que se protege es información proveniente de los protocolos TCP o UDP, así como del nivel de aplicación.

Figura 4.1.2.2.3 Modo de funcionamiento transporte para IPSec

Figura 4.1.2.2.4 Arquitectura general de IPSec 4.1.3 NAT-Traversal

Es la traducción de direcciones de red, permite que una red de área local utilice un grupo de direcciones IP privadas para el tráfico interno y una o varias direcciones IP públicas para el tráfico externo. Los dispositivos NAT generan estas direcciones externas utilizando para ello conjuntos predefinidos de direcciones IP privadas.

Cuando se configura un túnel VPN IPSec, la presencia de dispositivos NAT en medio del enlace no afecta a la negociación IKE, pues esta se realiza mediante mensajes UDP. Sin embargo, si el NAT es ejecutado sobre los paquetes IPSec al finalizar la fase de negociación, el túnel fallara. Para el protocolo AH, la información será desechada ya que las direcciones IP son modificadas por los dispositivos NAT. Para el protocolo ESP, los dispositivos NAT, no distinguen el protocolo de nivel de transporte utilizado.

Para evitar este problema, se utiliza NAT-Traversal, que al ser activado en cualquiera de los dos participantes, durante la fase de negociación, se detecta si existen dispositivos NAT intermedios, de ser así los datagramas IPSec se encapsulan dentro de nuevos paquetes UDP.

4.2 L2TP (Layer Two Tunneling Protocol, Protocolo de Túnel de Nivel Dos)

Es un protocolo de túnel utilizado principalmente para dar soporte a redes privadas virtuales.

Tiene sus orígenes en dos protocolos de red utilizados para transportar tramas, PPP (Point to Point

Protocol, Protocolo de Punto a Punto) y PPTP (Point to Point Tunneling Protocol, Protocolo de Túnel

Punto a Punto.

Uno de los principales inconvenientes de L2TP es la inseguridad en sus propiedades criptográficas como por ejemplo:

• Únicamente se autentican los dos extremos participantes en el túnel y no así los paquetes que viajan a través de él.

• Tampoco ofrece soporte para la integridad de los paquetes transmitidos

• La confidencialidad tampoco es desarrollada por este protocolo, por lo que no se garantiza la privacidad de la información enviada por el usuario.

• L2TP no aporta un mecanismo de generación de claves por lo que no ofrece cifrado de datos.

L2TP actúa como un protocolo perteneciente al nivel de enlace de datos, el cual permite la construcción de túneles sobre una red ya existente, normalmente internet. Los extremos de la línea de comunicación son conocidos como LAC (L2TP Access Concentrador, Concentrador de Acceso L2TP) y LNS (L2TP Network Server, Servidor de Red L2TP).

La LAC es un dispositivo físico que se añade a los elementos de interconexión de la red conmutada, se encarga de gestionar el protocolo L2TP y permite enviar a través del túnel L2TP cualquier protocolo contenido dentro de un encapsulamiento PPP.

El LNS también es un dispositivo físico y es el encargado de gestionar la parte del servidor, dentro de la arquitectura L2TP, el LNS puede operar sobre cualquier plataforma con capacidad de terminación PPP y solo puede tener una única interfaz LAN (Local Area Network, Red de Área Local) o WAN

(Wide Area Network, Red de Área Amplia).

En la figura 4.2.1, se puede observar al LAC que será el encargado de iniciar la conexión, por otra parte el LNS, que actúa como servidor y será el dispositivo que esté permanentemente a la espera de peticiones de conexión. Una vez que la comunicación se haya establecido, el tráfico pasara a ser bidireccional. Los paquetes enviados entre el LAC y el LNS serán transportados a través del túnel L2TP, y los paquetes compartidos entre la LAC y el usuario remoto, serán entregados mediante una conexión PPP.

El IPS será el encargado de asignar al usuario remoto dos direcciones IP: una dirección (pública) empleada para la conexión ISP y otra dirección (virtual) procedente del LNS, que será utilizada para el túnel L2TP.

Para el caso de la figura 4.2.2 el LAC está incorporado en el propio usuario remoto, la dirección IP virtual es otorgada directamente por el LNS.

Figura 4.2.2 Acceso remoto a una LAN a través de un túnel VPN L2TP

Un túnel L2TP se crea encapsulando una trama L2TP en un mensaje UDP, y este a su vez es añadido a un nuevo paquete IP, en el cual se definen las direcciones de ambos extremos del túnel.

4.2.1 Mensajes de control y de datos

L2TP utiliza dos tipos de mensajes: de control y de datos. Los mensajes de control son empleados en el establecimiento, mantenimiento y finalización de los túneles, se basan en un canal de control confiable, es decir se garantiza su entrega. Los mensajes de datos son utilizados para encapsular la información transmitida por el usuario en tramas PPP, con el objetivo de introducirlos a través del túnel.

Algunos de los mensajes de control son:

Start-Connection-Request: Inicio de la sesión.

Start-Control-Connection-Replay: Respuesta a la solicitud de inicio de sesión.

Start-Control-Connection-Connected: Sesión establecida.

4.3 Protocolo PPTP (Point To Point Tunneling Protocol, Protocolo de Túnel Punto a Punto)

Como su nombre lo indica, se fundamenta en el concepto de tunneling, es decir, el establecimiento de túneles. Consiste en transmitir los paquetes de información que proceden de una red con determinado rango de direcciones, mediante otra red basada en un esquema de direccionamiento distinto.

Este mecanismo envía la información de forma privada, desde un usuario remoto y hacia algún servidor que este ubicado a la entrada de la red a la que se quiera tener acceso. Para lograrlo, PPTP cifra el paquete IP y le agrega una nueva cabecera de transporte. Cuando el paquete es recibido por el servidor PPTP, las cabeceras que fueron agregadas son eliminadas para posteriormente desencriptar la información y enviarla al host destino.

En la figura 4.3.1 se observa un ejemplo de una VPN tipo PPTP, cabe mencionar que las VPN se nombraran dependiendo del protocolo que se esté empleando para realizarla.

El servidor PPTP está configurado para repartir direcciones IP virtuales a los usuarios remotos que logren autentificarse de modo correcto. El grupo de direcciones que asigna será al perteneciente al rango privado de la subred local (para este caso tendremos 192.168.1.100-120). El primer usuario remoto que se autentifique de modo correcto tendrá la dirección 192.168.1.101, al segundo usuario se le asignara la 192.168.1.102, etc. Se puede decir que una vez que los usuarios remotos se conectan, virtualmente están dentro de la red.

PPTP presenta 3 etapas en su arquitectura, de forma secuencial, es decir, se necesita que la primera se haya cumplido para que la segunda pueda llevarse a cabo. Estos elementos son:

Establecimiento de la conexión PPP: Para conectarse a su ISP (Internet Service Provider, Proveedor

de Servicio de Internet) mediante una línea telefónica convencional o un servicio RDSI (Red Digital de Servicios Integrados) el usuario utiliza el protocolo PPP (Point to Point Protocol, Protocolo Punto a Punto), y sobre esta misma conexión, PPTP establece el túnel.